漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064741

漏洞标题:天天网某站沦陷可被内网渗透

相关厂商:tiantian.com

漏洞作者: se55i0n

提交时间:2014-06-13 08:36

修复时间:2014-07-28 08:38

公开时间:2014-07-28 08:38

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-13: 细节已通知厂商并且等待厂商处理中

2014-06-13: 厂商已经确认,细节仅向厂商公开

2014-06-23: 细节向核心白帽子及相关领域专家公开

2014-07-03: 细节向普通白帽子公开

2014-07-13: 细节向实习白帽子公开

2014-07-28: 细节向公众公开

简要描述:

好久没发洞子了,来模仿下XX侠的风格~听说你们有礼物~ :)

详细说明:

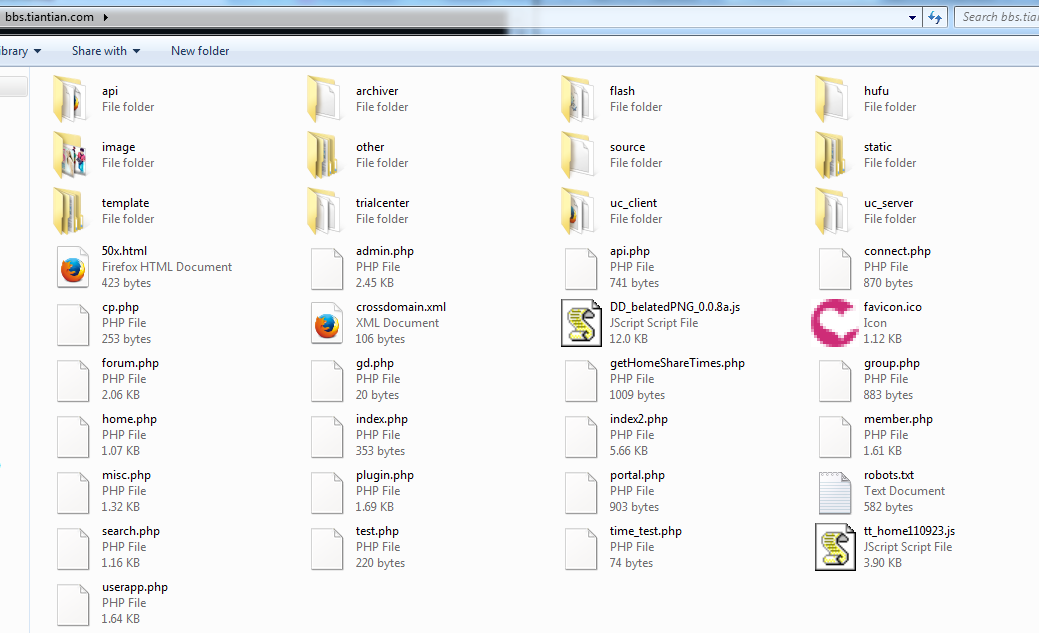

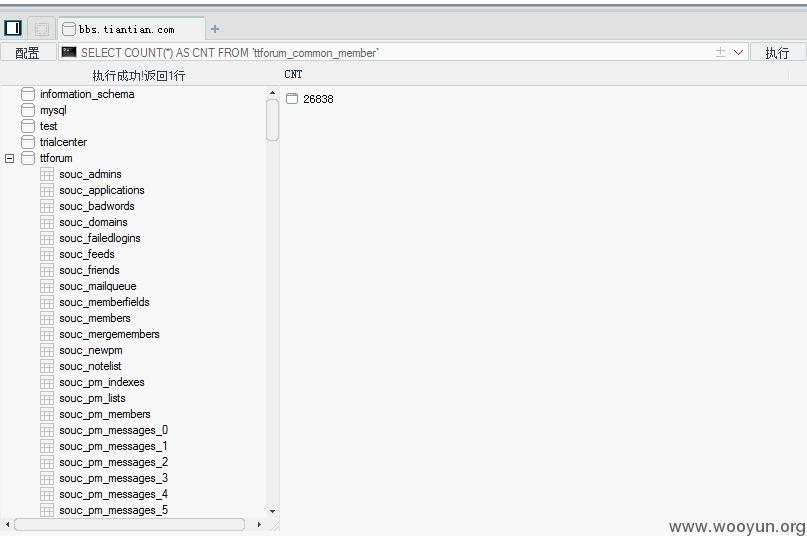

1.问题的站点天天网论坛,svn信息泄漏引发的血案呀;

2.获取到站点的源代码,可惜没有某重要配置文件,不过数据库配置文件泄漏;

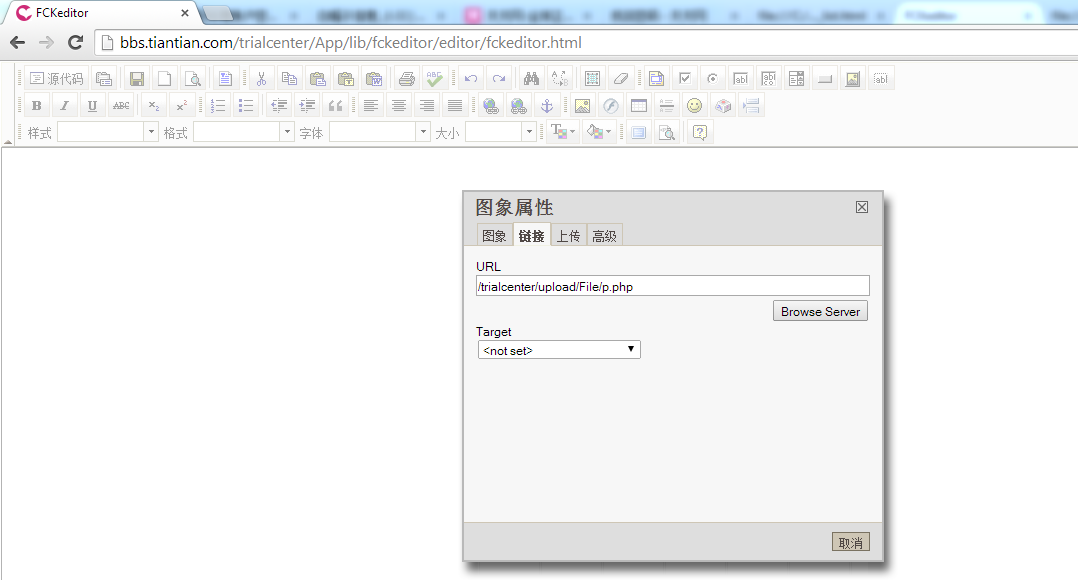

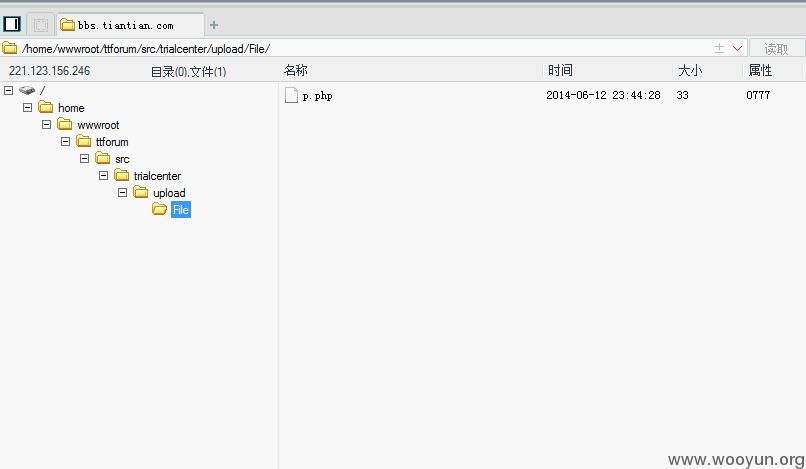

3.比较郁闷,好不容易来模仿下,难道就这样夭折了,继续寻觅,终于在文件里寻得了fckeditor的踪迹,2.6版本直接上传shell;

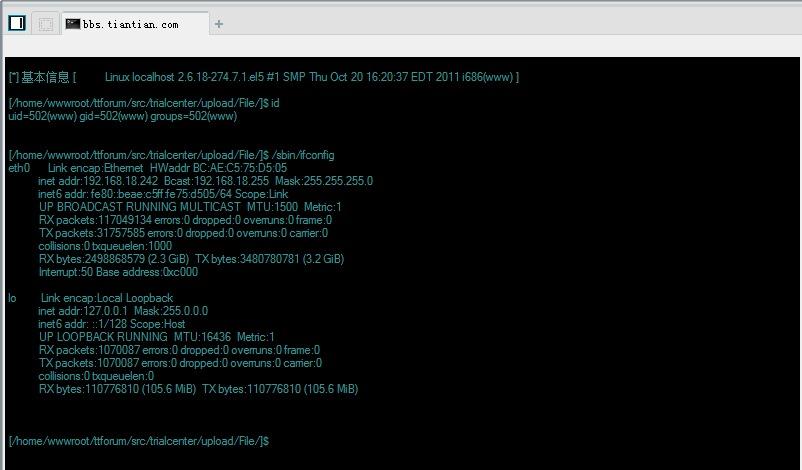

4.获取论坛的shell权限,可渗透内网;

5.用户信息泄漏;

Ps:你们要送我什么礼物呢:)

漏洞证明:

修复方案:

该清理的就清理掉吧,该升级老实点升级

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-13 10:49

厂商回复:

thx

最新状态:

暂无