漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064512

漏洞标题:某方法可以无视CDN查找真实IP导致真实站点遭受DDOS或入侵

相关厂商:各大云防护厂商

漏洞作者: 苦咖啡

提交时间:2014-06-11 17:13

修复时间:2014-06-11 17:24

公开时间:2014-06-11 17:24

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:16

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-11: 细节已通知厂商并且等待厂商处理中

2014-06-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

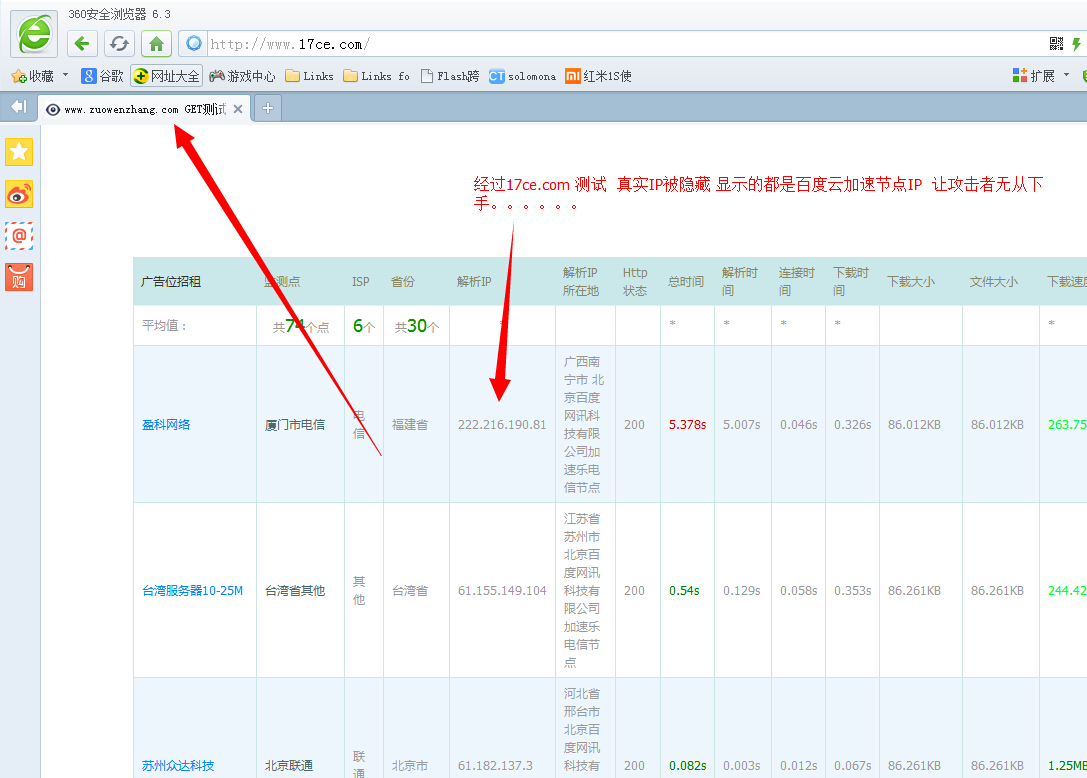

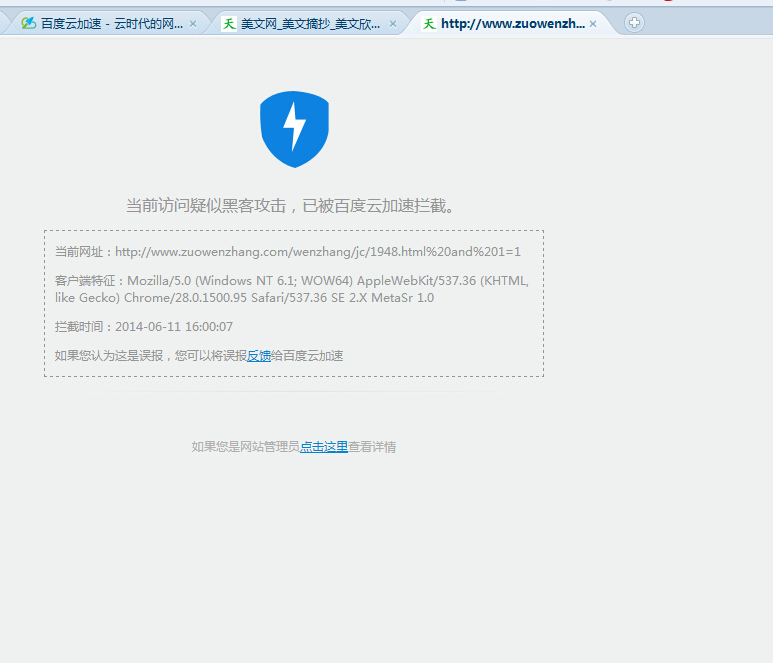

这个漏洞,=_=应该不算漏洞吧。但是影响范围极大,目前加速乐、网站卫士、百度云加速、安全宝等等CDN打得不亦乐乎~,各种高防DDOS和CC防御~,但是这个洞洞可以无视CDN防御,实现入侵和流量攻击,鄙人想了很久也没找到个解决办法~只能来提交下CDN厂商了,希望CDN厂商们注意下

详细说明:

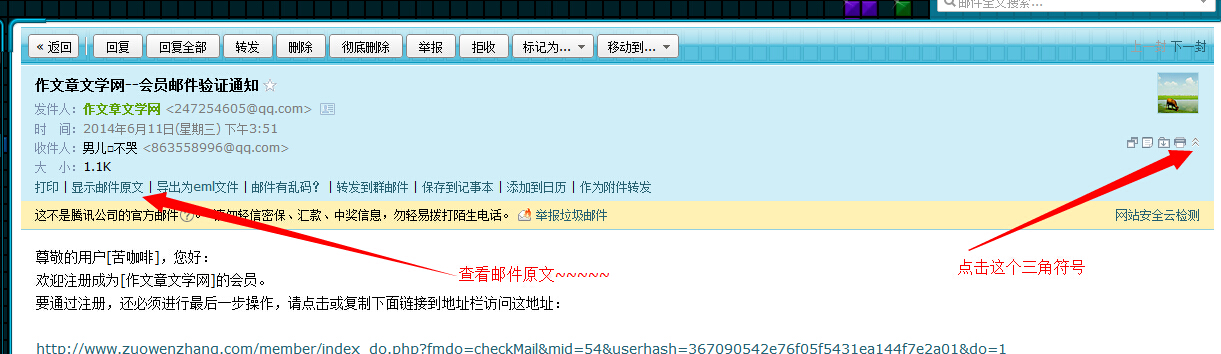

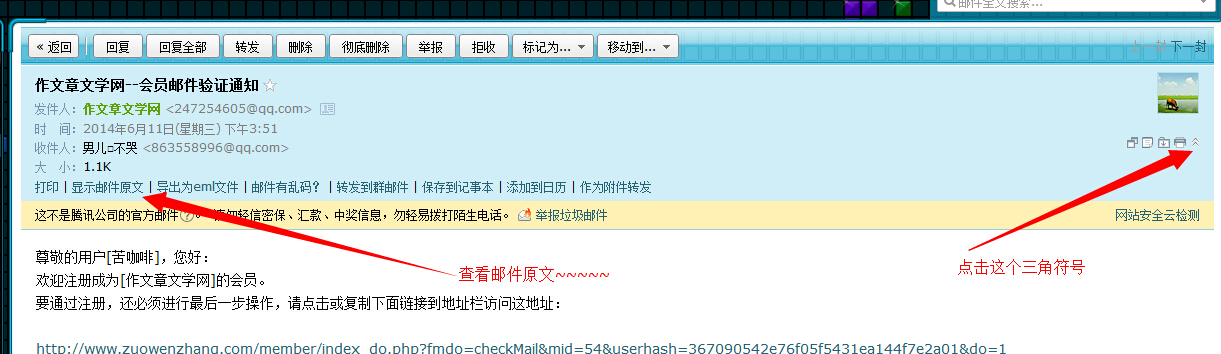

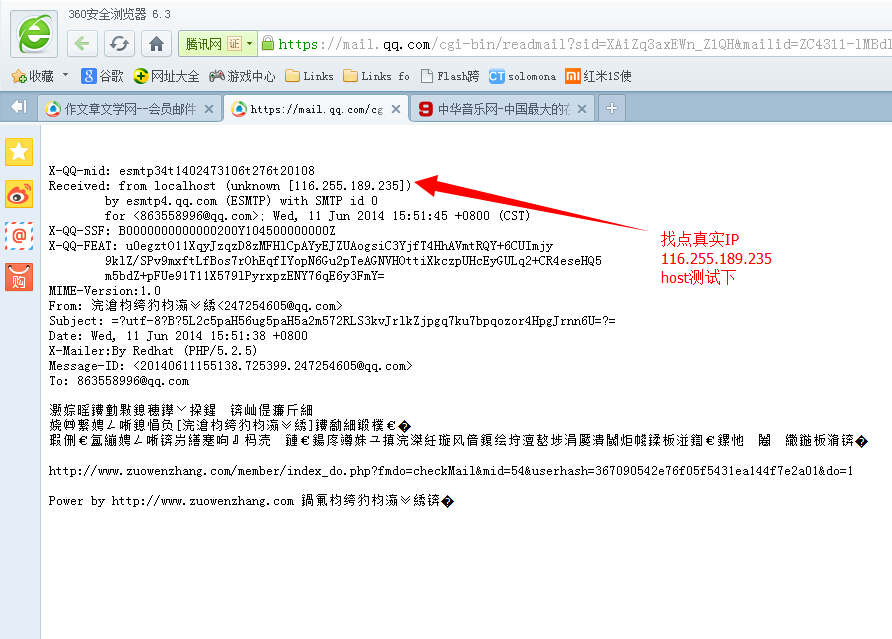

1、首先注册目标网站、90%的网站都需要邮箱验证

2、如没有邮箱验证,选择找回密码,实现邮箱验证

3、打开邮箱,找到验证邮件,点击显示原文

4、在原文中,可以发现服务器真实IP

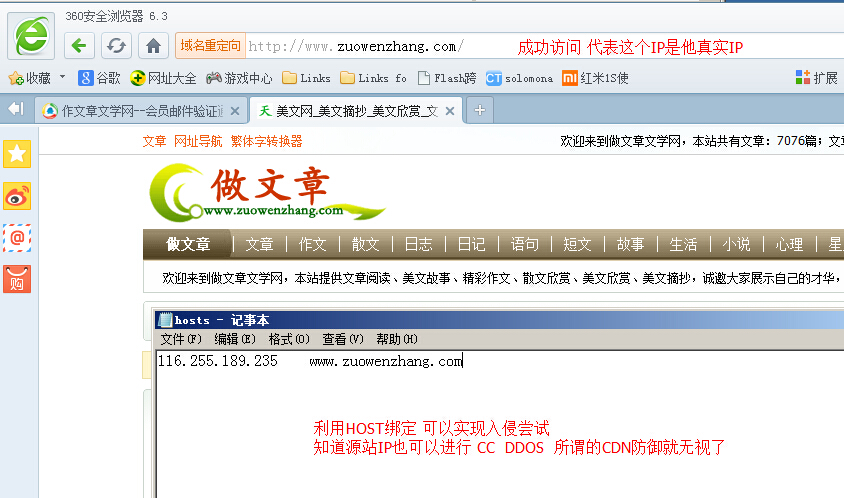

5、绑定host ,是否可以打开目标网站,就是真实IP

6、对真实IP进行入侵测试,DDOS流量攻击,CC等等,实现无视CDN防御

漏洞证明:

修复方案:

CDN厂商出一个类似sendcloud邮件转发,或者出个安全邮箱,不记录IP

版权声明:转载请注明来源 苦咖啡@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-11 17:24

厂商回复:

可以先公开让大家看看。

最新状态:

暂无