漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064510

漏洞标题:寻医问药网某漏洞可以获取2000W注册会员明文密码

相关厂商:寻医问药

漏洞作者: 假马

提交时间:2014-06-11 17:23

修复时间:2014-07-26 17:24

公开时间:2014-07-26 17:24

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-11: 细节已通知厂商并且等待厂商处理中

2014-06-12: 厂商已经确认,细节仅向厂商公开

2014-06-22: 细节向核心白帽子及相关领域专家公开

2014-07-02: 细节向普通白帽子公开

2014-07-12: 细节向实习白帽子公开

2014-07-26: 细节向公众公开

简要描述:

之所以是说风险,是因为第一次。弄半天弄不进去!

详细说明:

问题如下:

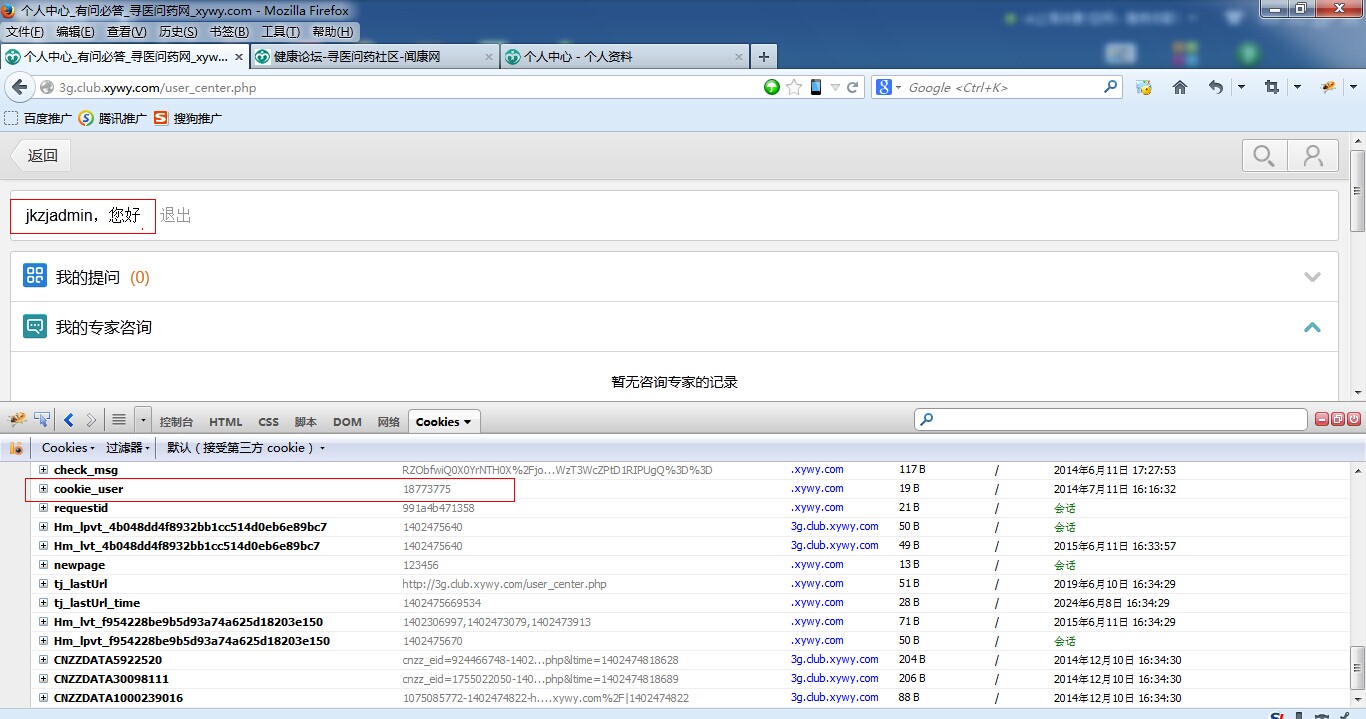

1、http://3g.club.xywy.com,没做任何验证,修改cookie中id值刷新就登入了(还是拿健康之家管理员帐号做测试吧)

2、在3G登入后,打开网页端,不要直接点击病友圈了,这里有做认证,咱们先打开bbs.xywy.com。然后会看到右上角有个消息,点击进去。然后随意点点各种链接,然后回到病友圈首页。发现。。。

3、到这里可能要问了,这跟2000W注册会员明文密码有什么关系?下面奇葩的事情就来了!!

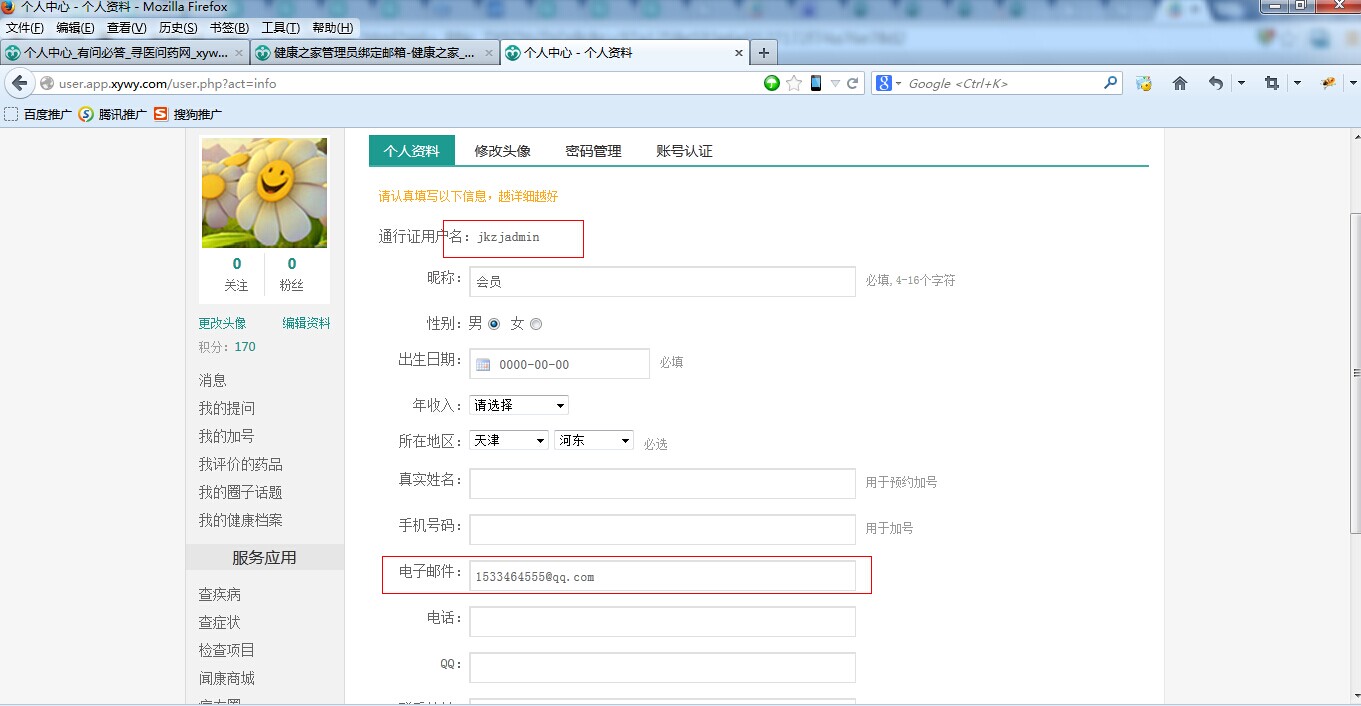

4、发现了什么?发现了帐号名,发现了邮箱不需要验证就可以修改了!

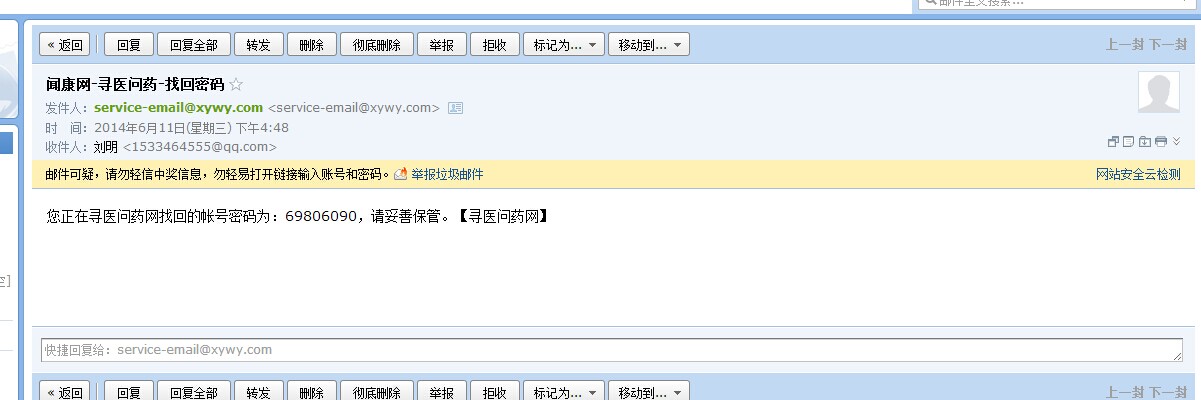

5、成功修改了邮箱。现在手上已经有了用户名和邮箱了!那我们能干嘛呢?好了。更奇葩的事情来了。寻医问药的找回密码机制非常机智。输入用户名,二次验证邮箱或手机号,然后??然后?????然后直接把明文发到邮箱或手机了!!!!!下面测试上面修改好邮箱的健康之家管理员帐号!看能不能把明文送到我邮箱。

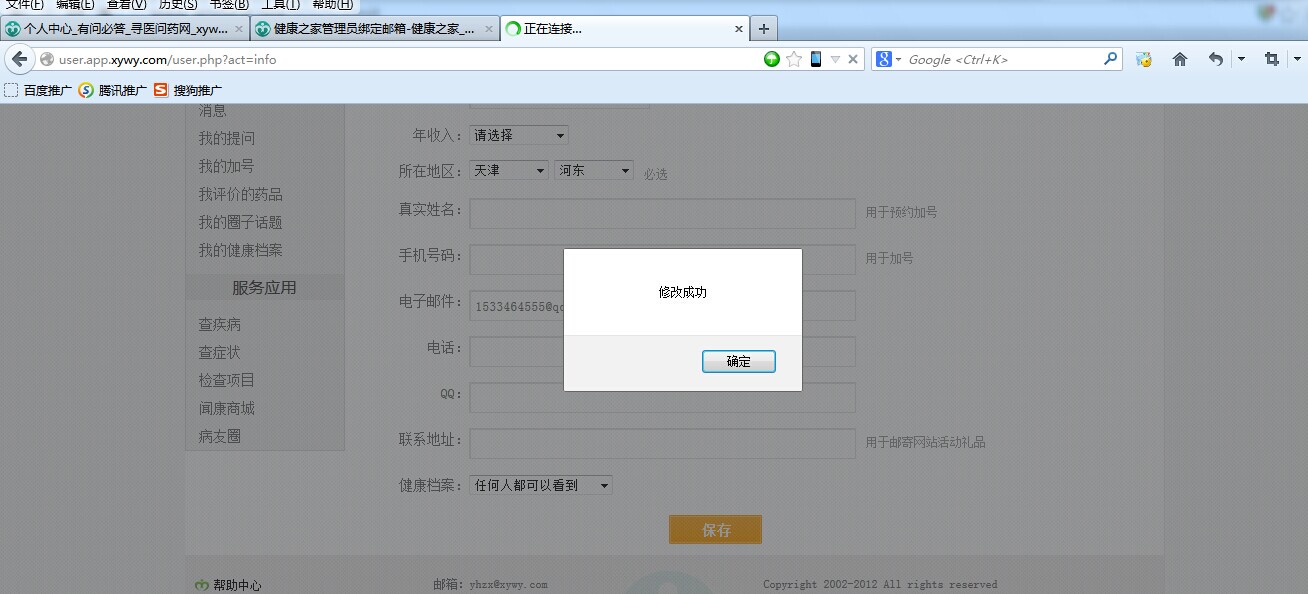

6、呀,这就成功修改好了邮箱??可以发送了????看我来一发。。。是否会中。

7、果断中了。。。。这一发来的好啊!!!!

注:已经测试几个号明文完美发送。。。请不要怀疑是随机过后的密码,谢谢!

另外在测试中发现小奇葩的,那就是找回密码第二步在验证邮箱时,只需要把路径/getpwd.php?type=step2,直接改成/getpwd.php?type=step3,邮箱就暴露了!

漏洞证明:

修复方案:

任意用户登入给7个R,感觉有点少啊!!!!!

版权声明:转载请注明来源 假马@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-12 23:05

厂商回复:

非常感谢白帽的关注,漏洞已补。

最新状态:

暂无