漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062558

漏洞标题:魅族flyme验证码绕过可暴力破解,查看短消息、通讯录,远程拍照、发消息

相关厂商:魅族科技

漏洞作者: lijiejie

提交时间:2014-05-28 09:21

修复时间:2014-06-02 09:21

公开时间:2014-06-02 09:21

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:6

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-28: 细节已通知厂商并且等待厂商处理中

2014-06-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

魅族flyme验证码绕过,可暴力破解

详细说明:

魅族在自己的服务器上保存很多用户资料:通讯录、短信、位置信息等。

但他们对用户的数据保护却做得很差。

下午一位朋友的手机被他人锁定了,怀疑是账号被盗。

简单测试,发现flyme的服务竟然可以猜解用户名,无限暴力破解。

验证码直接绕过。。。

用双拼音做用户名,123456、654321、111111这几个密码,可以破解出来不少账号。

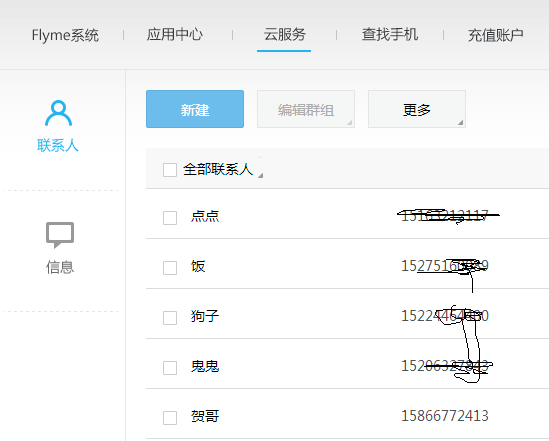

而登录flyme之后,竟然可以直接查看用户的通讯录、短信记录。

甚至远程拍照、定位、发送消息、播放声音等。

我和我的小伙伴都惊呆了。。

漏洞证明:

修复方案:

先解决下暴力破解的问题吧

版权声明:转载请注明来源 lijiejie@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-02 09:21

厂商回复:

最新状态:

暂无