和高中同学聚会。蛮嗨皮的,饭后有人提议去k歌,但我高中前女友说他不想去了累。要去酒店休息,让我送她。尼玛的,我要k歌啊,于是,我打车把她送到酒店门口,我也没有下车,接着就回k歌的地方了,我心想,没有比同学聚会k歌喝酒开心的事情了。还好我机智,不然又耽误我K歌了~

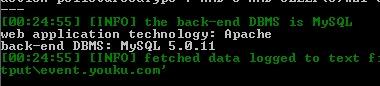

注射链接:

由于对参数foodType未过滤造成sql注射

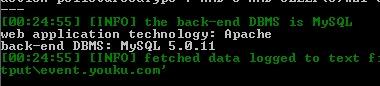

库:

当前库:sh_siemens

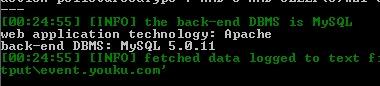

表:

管理密码

竟然还是弱口令

没什么好说的

赶快修复吧

由于对参数foodType未过滤造成sql注射

库:

当前库:sh_siemens

表:

管理密码