漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062099

漏洞标题:淘豆网设计缺陷可导致他人账户余额损失

相关厂商:淘豆网

漏洞作者: 洛丽潞丽

提交时间:2014-05-26 14:58

修复时间:2014-07-10 14:59

公开时间:2014-07-10 14:59

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-07-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

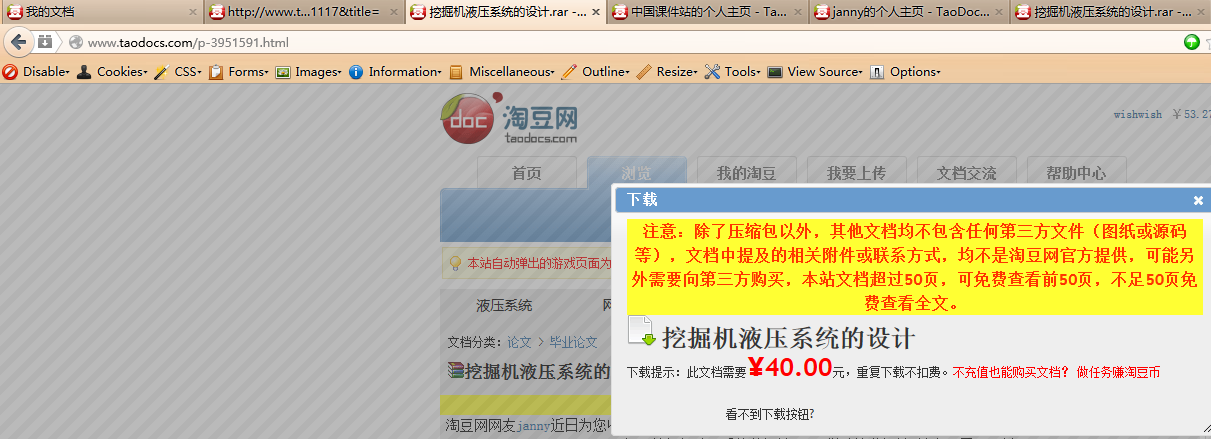

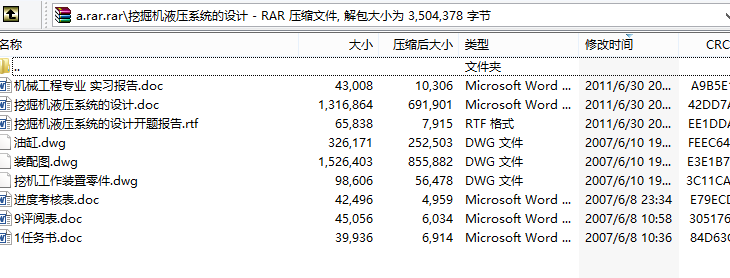

通过漏洞可以利用其他人下载收费的文档,并且使被害人账户余额被扣费

详细说明:

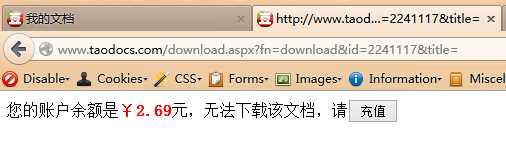

文件下载URI,id便是要下载的目标文档

例如

的3099622就是文档的id

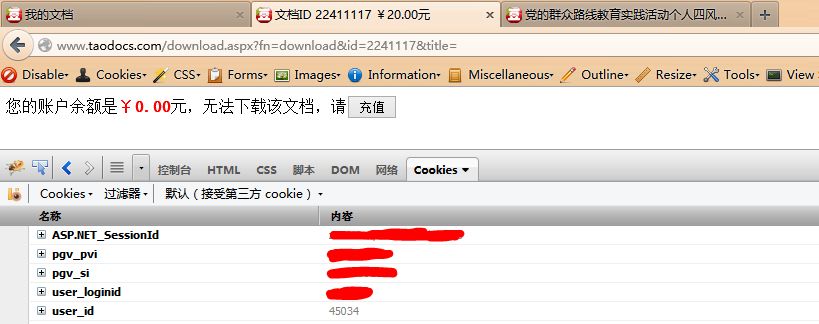

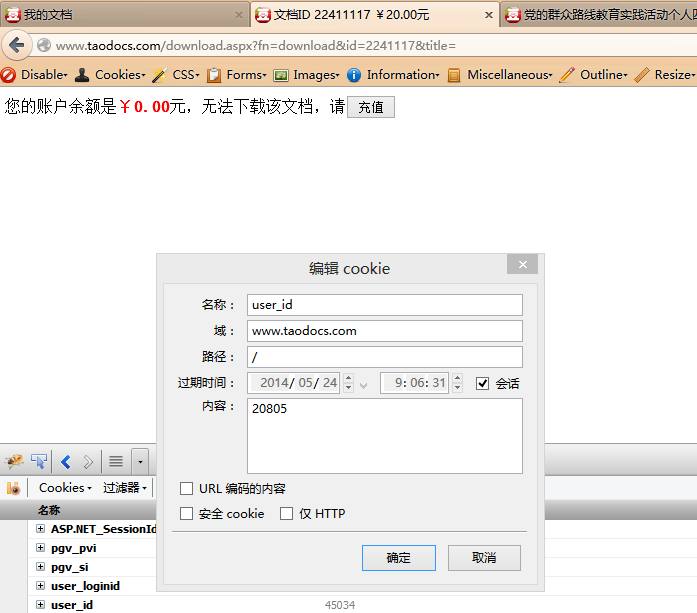

漏洞的利用的方法是替换cookie中的user_id

20805是被害人的id

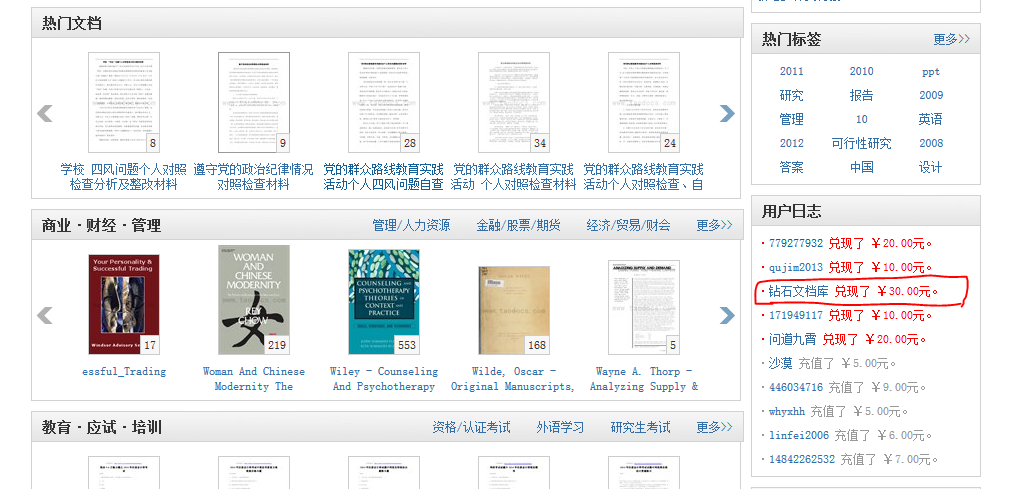

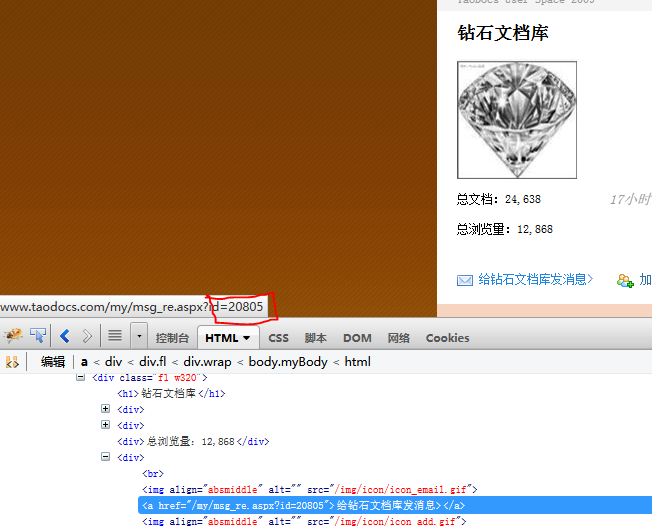

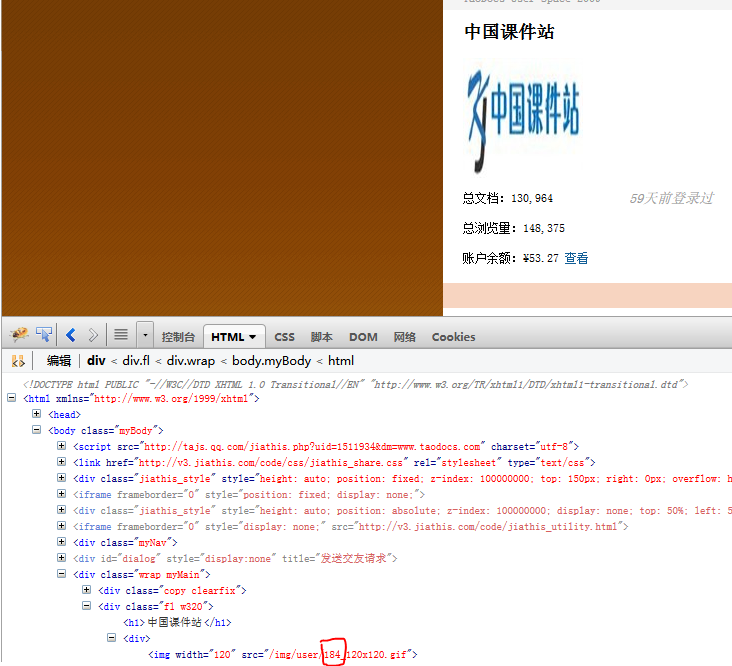

id的获得方法有多种,其中可以通过

查看用户空间的头像,链接 都有用户id的提示

测试的时候 被害人20805的余额是不够的

所以后面换成另外一个被害人 id=184

如何知道余额够不够?方法是替换掉cookie里的user_id后,访问该user_id的用户空间

漏洞证明:

修复方案:

不要相信用户的输入、传递给你的任何数据,哪些数据该在服务器端验证的,必须留在服务器端验证

版权声明:转载请注明来源 洛丽潞丽@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝