漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-047573

漏洞标题:搜狐畅言可被入侵并拿shell

相关厂商:搜狐

漏洞作者: 小威

提交时间:2014-01-01 10:23

修复时间:2014-02-15 10:24

公开时间:2014-02-15 10:24

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-01: 细节已通知厂商并且等待厂商处理中

2014-01-01: 厂商已经确认,细节仅向厂商公开

2014-01-11: 细节向核心白帽子及相关领域专家公开

2014-01-21: 细节向普通白帽子公开

2014-01-31: 细节向实习白帽子公开

2014-02-15: 细节向公众公开

简要描述:

搜狐畅言可被入侵并拿shell!

2013年12月31日 23:57:57 提前祝大家新年快乐!

详细说明:

最近畅言用的人好多啊,短短几天就碰到了好几个用这个的,话说真的很不错的功能!!赞一个!!

1.没事就看了下畅言的网站,一直以为是个独立的网站,原来是搜狐旗下的产品。

在首页瞎转悠看到了有个畅言的官网博客,是wp系统的,wp很少有漏洞,有的也是鸡肋而已,所以只能想到用社工或者爆破了。

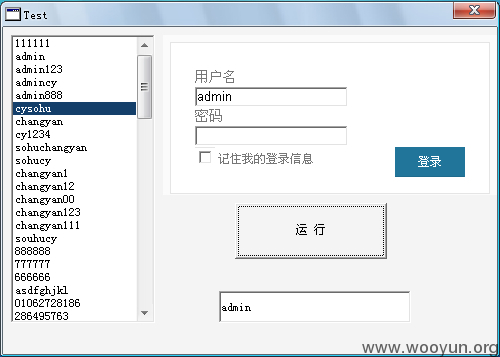

2.博客用户名admin 。根据畅言一些内容及联系方式等组合了80多个可能出现的密码,写了个小工具进行爆破!

3.果然2013还是眷顾我的,成功爆破并登录后台。wordpress拿shell就不说了,大家都懂!

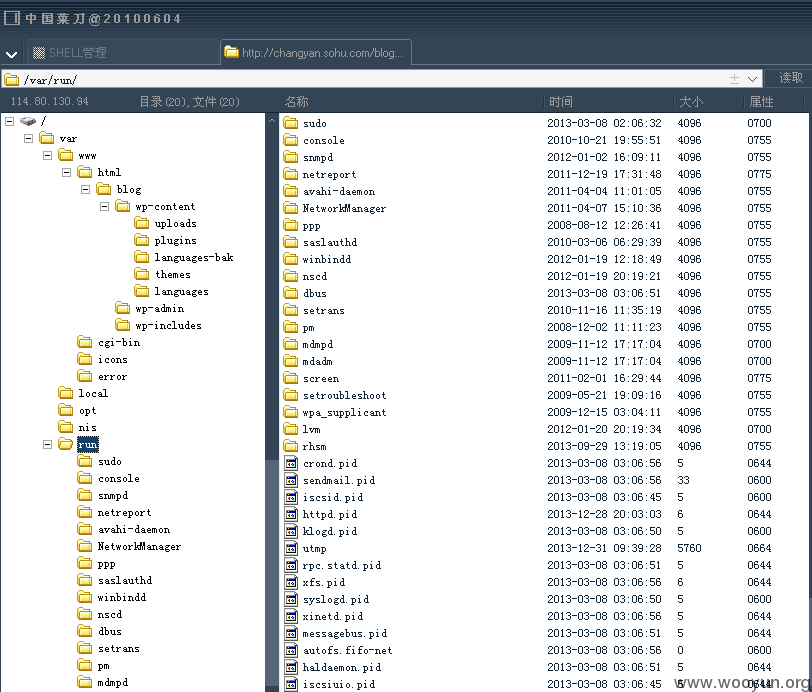

4.菜刀看了一下,旁站完全看不懂都是啥玩意,也没再搞就退了出来。

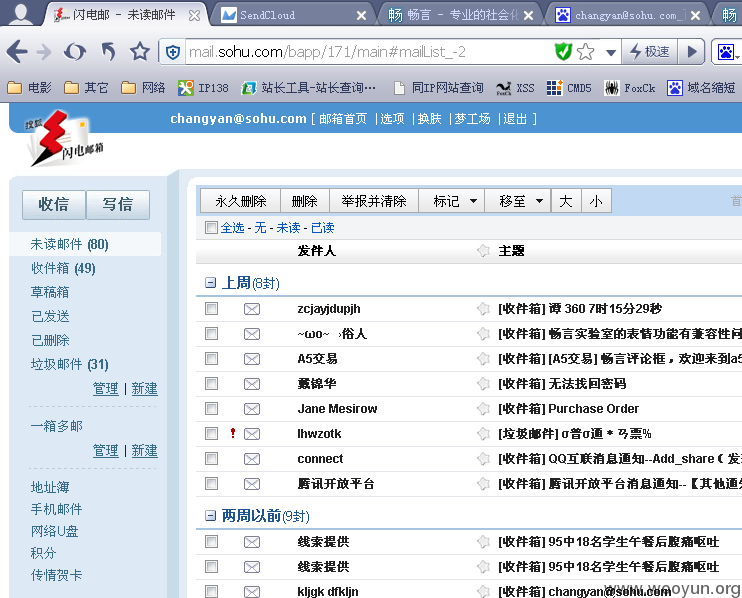

5.管理员密码好像是通用的。搜狐邮箱,论坛,SendCloud,相册,微博....通杀了!

6.截至到发乌云时,所有shell,一句话,都已删除,邮件一封未动!!勿查水表!!

漏洞证明:

最近畅言用的人好多啊,短短几天就碰到了好几个用这个的,话说真的很不错的功能!!赞一个!!

1.没事就看了下畅言的网站,一直以为是个独立的网站,原来是搜狐旗下的产品。

在首页瞎转悠看到了有个畅言的官网博客,是wp系统的,wp很少有漏洞,有的也是鸡肋而已,所以只能想到用社工或者爆破了。

2.博客用户名admin 。根据畅言一些内容及联系方式等组合了80多个可能出现的密码,写了个小工具进行爆破!

3.果然2013还是眷顾我的,成功爆破并登录后台。wordpress拿shell就不说了,大家都懂!

4.菜刀看了一下,旁站完全看不懂都是啥玩意,也没再搞就退了出来。

5.管理员密码好像是通用的。搜狐邮箱,论坛,SendCloud,相册,微博....通杀了!

6.截至到发乌云时,所有shell,一句话,都已删除,邮件一封未动!!勿查水表!!

修复方案:

密码弱口令是问题,博客后台建议自己修改下!!

版权声明:转载请注明来源 小威@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-01-01 10:47

厂商回复:

感谢支持。

最新状态:

暂无