漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-058815

漏洞标题:台湾某医院放射科某监控系统无密码认证未授权访问

相关厂商:TWCERT

漏洞作者: 路人甲

提交时间:2014-04-28 22:12

修复时间:2014-06-12 22:13

公开时间:2014-06-12 22:13

漏洞类型:网络未授权访问

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-28: 细节已通知厂商并且等待厂商处理中

2014-05-02: 厂商已经确认,细节仅向厂商公开

2014-05-12: 细节向核心白帽子及相关领域专家公开

2014-05-22: 细节向普通白帽子公开

2014-06-01: 细节向实习白帽子公开

2014-06-12: 细节向公众公开

简要描述:

刚看到好多#你相信吗?几乎所有医疗设备都可被黑客入侵#这种标题党

美国知名科技媒体《连线》长期撰稿人吉姆-曾特(Kim Zetter)日前对现代医院医疗设备领域所面临的风险展开了一次详尽的调查。在调查中,曾特发现目前医院所使用的大多数医疗设备都存在着被黑客入侵的风险,而这一风险甚至可能会造成致命的后果。然而,许多医疗机构还是出于这样或那样的原因没有对此给予足够的重视。

以下是文章主要内容:

当我的同事斯科特-埃文(Scott Erven)被获准使用“中西部健康医疗中心”(Midwest health care facilities)大部分医疗器械的时候,他就肯定自己能够从中找到许多安全漏洞。但出乎他意料之外的是,埃文没有想到自己竟然能够找到如此之多的设备漏洞。

在这个为期两年的研究中,埃文和他的团队发现主要被用于为病患按剂量注入诸如吗啡这些药物的“药物输液泵”(drug infusion pumps)可以被远程控制以改变预先设定的输入剂量;具备蓝牙连接功能的心脏电击器可能被远程控制,并给予病患不恰当的电击次数;黑客可以通过入侵医院网络的方式访问诸如X光成像这些隐私数据,或者重置用于存储血液等医疗用冰箱的恒温设定。

除此之外,埃文和他的团队还发现别有用心的人士甚至可以在紧急时刻使医疗设备突然蓝屏、重启甚至是完全删除预先设定好的参数。

“许多医院都没有意识到他们医疗设备所面临的巨大风险,尽管已经有研究证明了这一事实,但医疗机构仍然没有对此给予足够的重视。他们没有对此展开测试,同时也没有重视起自己所面临的风险。”埃文说道。

埃文目前是负责全美100家医疗机构设备管理Essentia Health公司的信息安全主管,该公司在2012年对旗下业务所涉及医疗机构进行了一次全面调查,并允许埃文公布了部分研究数据。在埃文的报告中,他并没有指出具体哪个品牌的医疗设备存在风险,只是表示“现有广泛的医疗设备都存在着一些通用的安全漏洞,其中包括过于简单的用户名和密码,或者极其容易被黑客入侵的用户界面”。

而且,这些所存在漏洞的医疗设备大多是经由医疗机构的内部网络进行连接,但这些所谓的内部网络同时又与互联网相通。因此,黑客完全可以通过钓鱼方式入侵医院员工电脑,进而接入这一内部网络进行破坏。或者,黑客可以通过将笔记本带到医院连接内部网络的方式进行接入。

“这些机构中只有很少一部分设备能够真正抵御攻击,一旦你接入了他们的网络你就可以扫描,并发现绝大多数已连接设备,这非常容易。”埃文补充道。

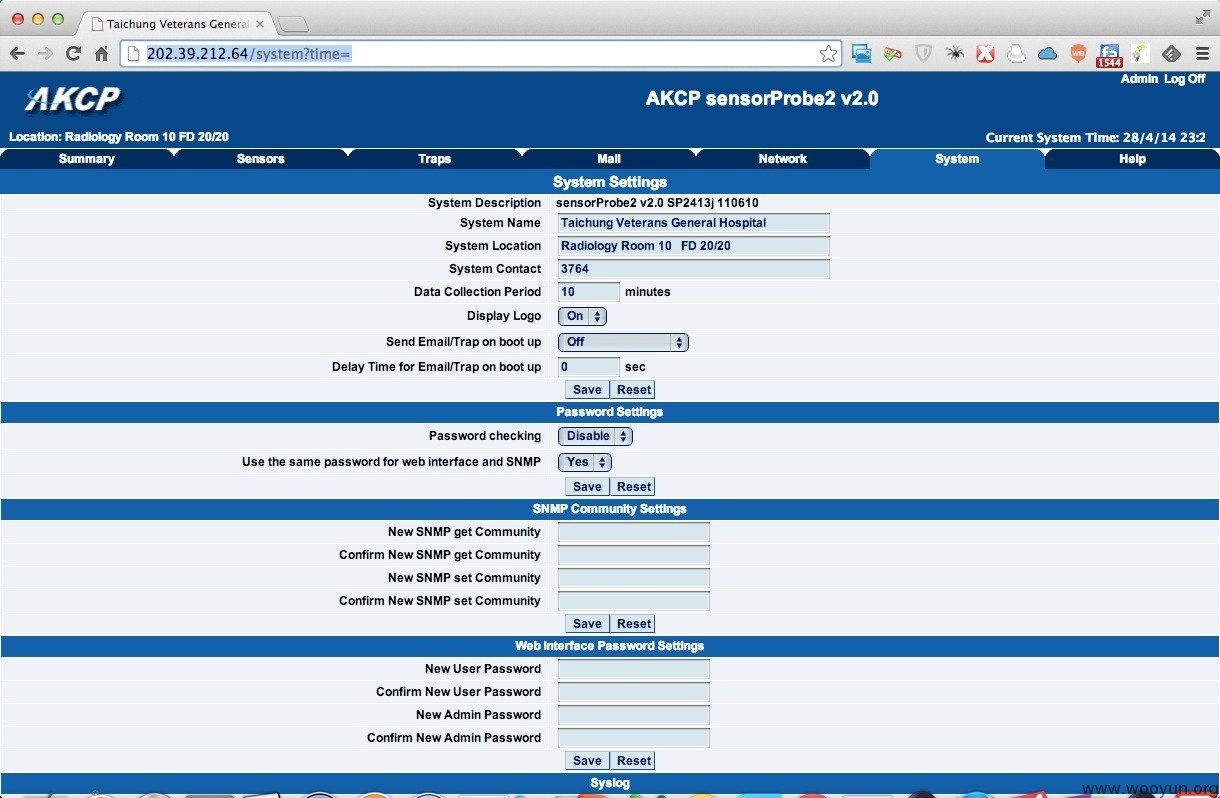

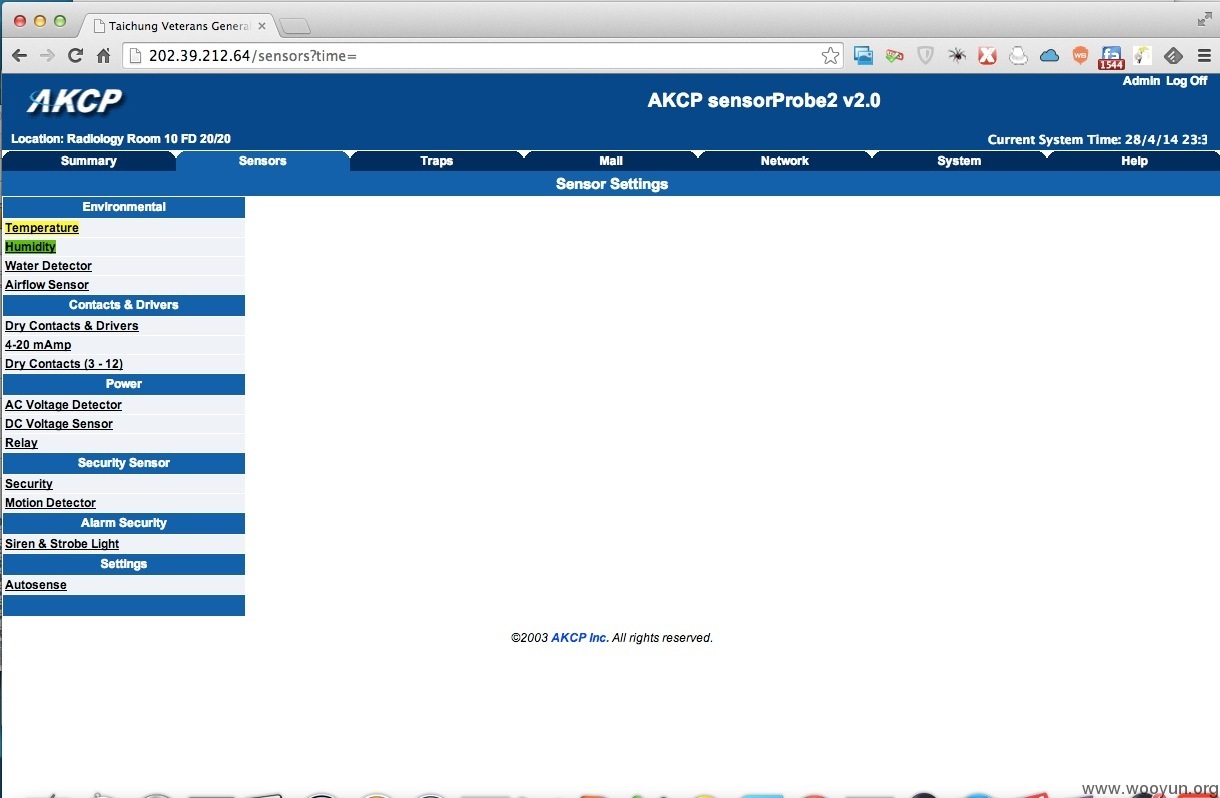

该医院为台湾知名医院,通过设备名称可判断该系统为放射科室的某监控系统,无需密码(管理员权限)即可访问。 可对该监控系统传感器网络配置进行更改。不深入测试。 :)

详细说明:

漏洞证明:

修复方案:

需要打个码么?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-05-02 21:46

厂商回复:

CNVD确认所述情况,转由CNCERT向中国台湾地区CERT组织通报,由其联系系统管理单位处置。

最新状态:

暂无