漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049585

漏洞标题:7天连锁酒店内部系统之SQL注射(泄露一万多名员工明文密码)

相关厂商:7天连锁酒店

漏洞作者: 专业种田

提交时间:2014-01-22 20:29

修复时间:2014-03-08 20:29

公开时间:2014-03-08 20:29

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-22: 细节已通知厂商并且等待厂商处理中

2014-01-22: 厂商已经确认,细节仅向厂商公开

2014-02-01: 细节向核心白帽子及相关领域专家公开

2014-02-11: 细节向普通白帽子公开

2014-02-21: 细节向实习白帽子公开

2014-03-08: 细节向公众公开

简要描述:

虽然是老的用户密码,但为以后的社工奠定了坚实基础

详细说明:

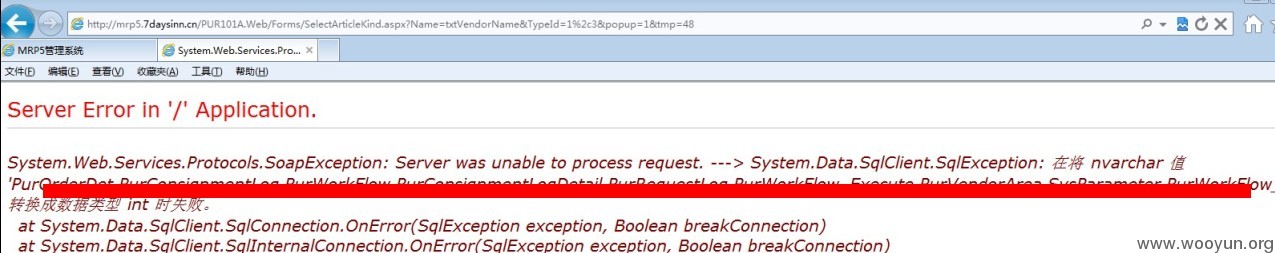

http://mrp5.7daysinn.cn/PUR101A.Web/Forms/SelectArticleKind.aspx?Name=txtVendorName&TypeId=1%2c3&popup=1&tmp=48

搜索处MS SQL2008显错式注射

获取表名:

注:这里使用for xml path('') 获取多行记录内容

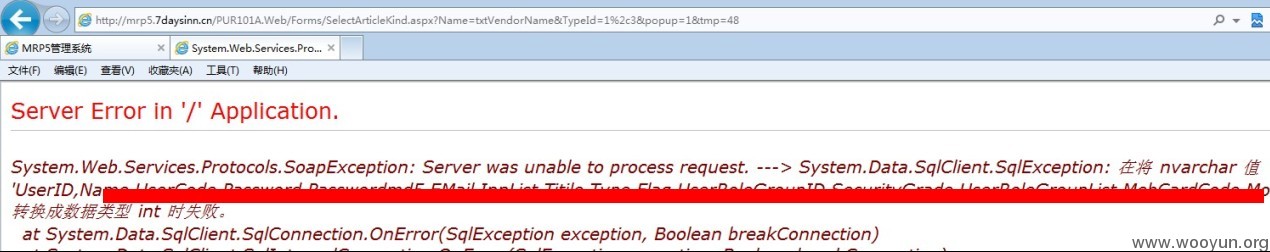

获取列名:

注:这里使用TOP100 要不内容太长了。

找个包含User的表获取数据

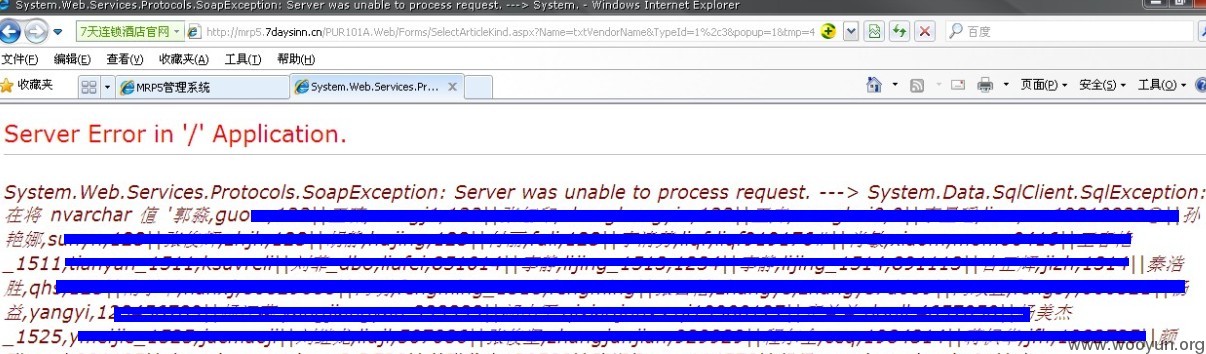

注:这里使用了条件,这样可以分多次获取所有数据。

全体员工明文密码,不过是未采用单点登录前的。

漏洞证明:

修复方案:

注射过滤

版权声明:转载请注明来源 专业种田@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-01-22 22:12

厂商回复:

谢谢 我们尽快处理

最新状态:

暂无