暂时不出续集三了,将发现的问题一起放出来...

经测试,此系列漏洞任然普遍存在,成功利用此系列漏洞有下列威胁

1.任意文件上传;

2.任意代码/命令执行;

3.任意文件下载/删除

4.严重敏感信息泄露

4.整个源代码泄露等等等...

倘若进一步利用,危害性将非常大。

同时该漏洞涉及到包括网御神州、天融信、西安网赢、卫士通、吉大正元、美国凹凸、德国 ANIX等多家VPN厂商设备在政务、地产、运营商、政府部门、高校、企业、公安、司法、银行等行业存在的任意文件下载、远程命令执行、维护后门、三方平台帐号泄漏、恶意客户端下发等高位漏洞。

#1 同样请先看

在测试的过程中,我大概看了下源代码,于是就有了这个漏洞...

#2 系列漏洞---任意文件上传漏洞

先列举其一

/admin/system/cert_request_import_action.php 代码如下

我们来看下其上传的代码是怎样写的

看见了吧,只要稍有代码编写能力的人都可以看出来有问题,完全没有经过任何的安全检查便把文件写入的对方硬盘..对此我不想多说什么,更不想去做测试,因为那简直就是浪费时间..(我表示很无语啊,这样的代码写的东西至少我不敢用,你们敢吗?)

存在同样问题的地方还有如下文件:

还有很多,还请都检查下...

#2 系列漏洞---任意文件下载/删除

问题出现在:/admin/system/backup_down.php 代码如下

看见了吧,没有任何的权限验证,没有任何的安全检查...这个也不想多说,不测试,真的是浪费时间...

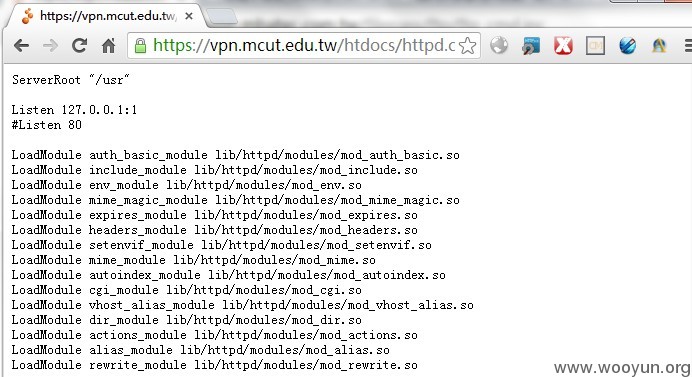

#2 系列漏洞---配置信息泄露

根目录下的 htdocs 中的文件

能过Web可以访问,此处以httpd.conf为例:

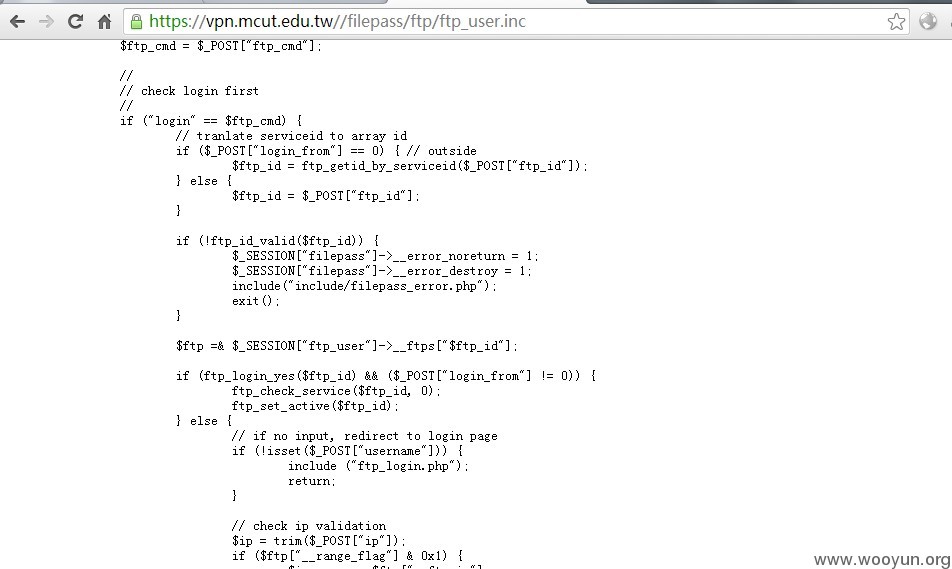

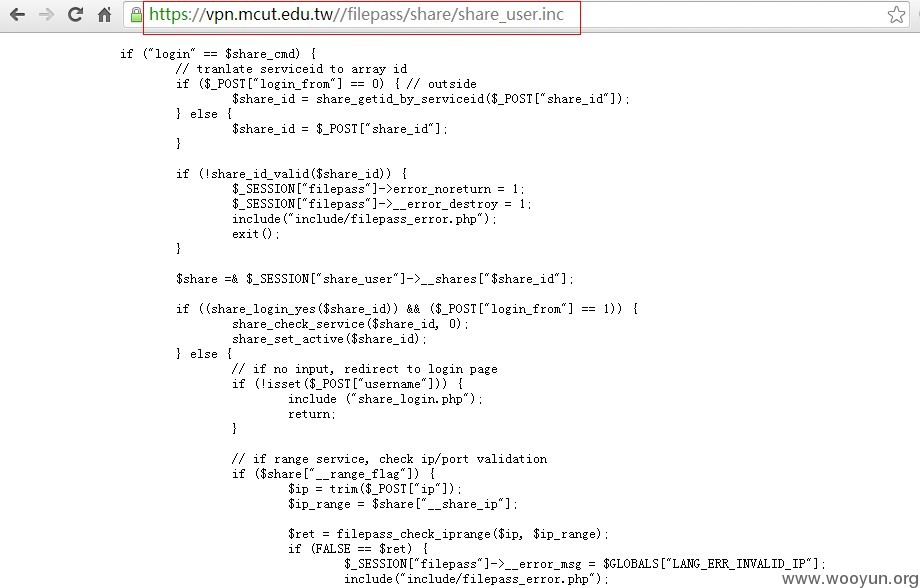

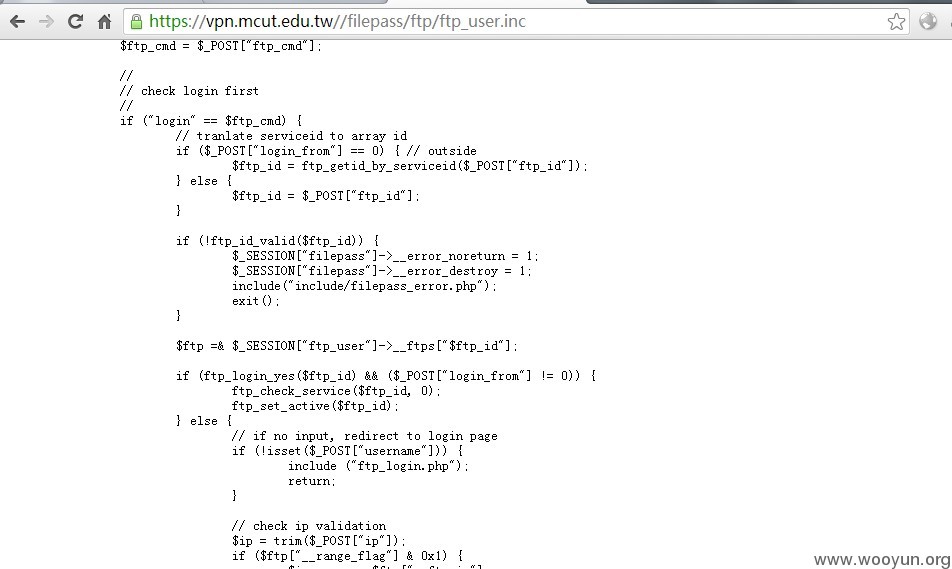

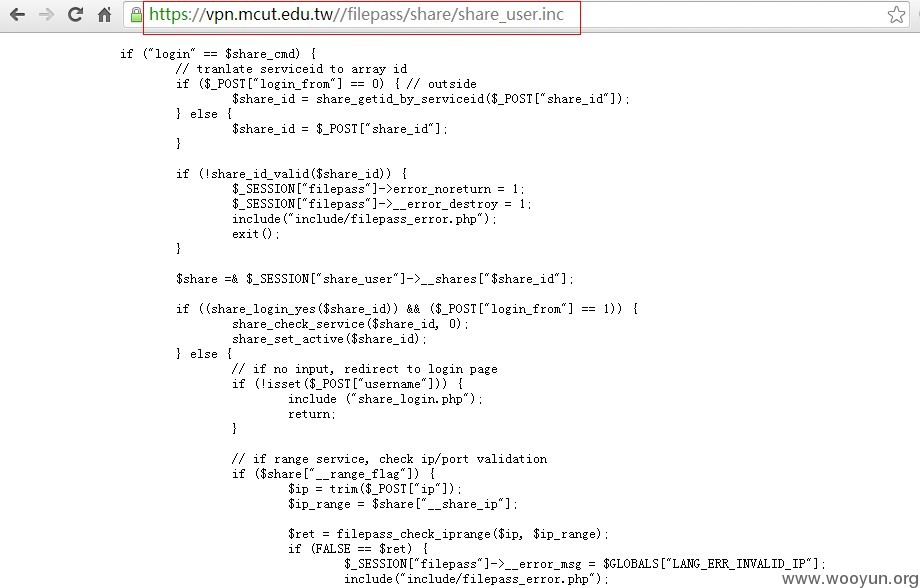

#4 系列漏洞---源代码泄露

在整个系统中,有很多的重要php文件,配置文件以.inc的文件格式存放,恰巧,几乎所有的站点都没有对其进行安全处理,造成了严重的安全漏洞

例如:

/filepass/ 目录下的filepass_helper.inc

/filepass/ftp/目录下的ftp_cmd.inc ftp_user.inc

/filepass/share/目录下的share_user.inc等

2014/01/07 14:03 <DIR> conf

2014/01/07 14:00 4,173 share_***.php

2014/01/07 14:00 8,898 share_***.php

2014/01/07 14:00 711 share_***.php

2014/01/07 14:00 16,977 share_helper.inc

2014/01/07 14:00 3,960 share_***.php

2014/01/07 14:00 9,383 share_***.php

2014/01/07 14:00 11,620 share_***.php

2014/01/07 14:00 19,769 share_***.php

2014/01/07 14:00 3,162 share_***.php

2014/01/07 14:00 13,136 share_user.inc

其他的差不多都忘了...

还有很多都请好好检查下,下面给一个例子,请看.

https://vpn.mcut.edu.tw//filepass/ftp/ftp_user.inc

https://vpn.mcut.edu.tw//filepass/share/share_user.inc

好了,暂时就到这里,不继续深入了

对了,我想问一下,用该VPN系统的用户有Windwos环境搭建的吗?