漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048416

漏洞标题:V5shop旗下分站信息泄露导致多站数据泄露

相关厂商:V5shop

漏洞作者: 宇少

提交时间:2014-01-10 09:39

修复时间:2014-01-15 09:40

公开时间:2014-01-15 09:40

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-10: 细节已通知厂商并且等待厂商处理中

2014-01-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

V5shop旗下分站信息泄露导致多站数据泄露

详细说明:

V5shop旗下某分站出现了源码备份下载,导致旗下很多站点数据敏感信息泄露。哇靠,并且在网站目录下发现了前辈的mark。不扯谈了,来看看事情的具体过程吧,切克闹!!

漏洞证明:

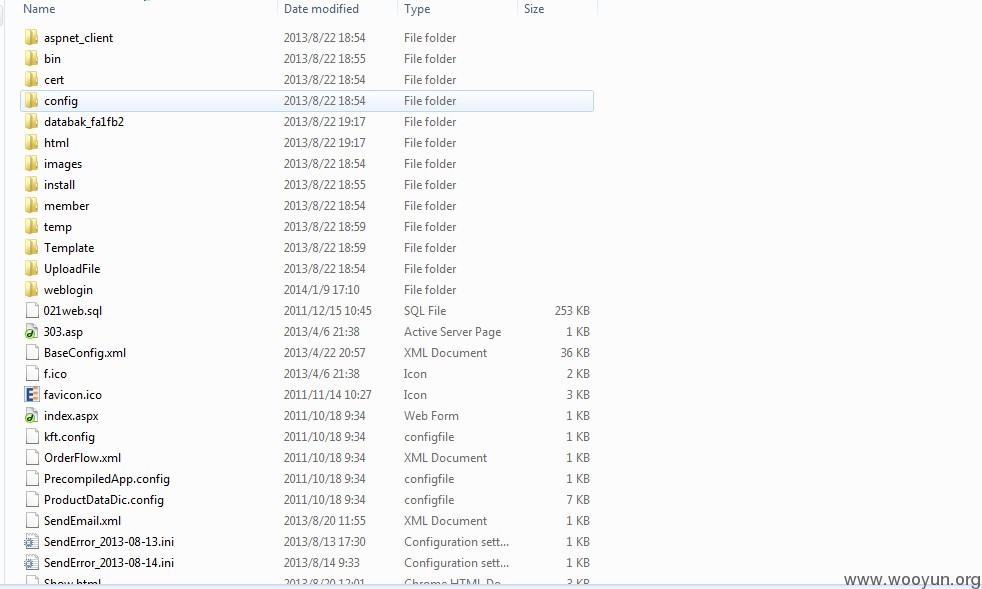

首先我随便检测了个v5 分站:021web.v5shop.com.cn

随便测试下了,神奇的事情发生了!

你没看错,确实源码备份。管理哥哥这么不小心?

http://021web.v5shop.com.cn/021web.zip

不多一会就下载完了 ,网速比较给力 go on

大概扫了下源码,似乎有很多马,于是我用 safe3查杀看看

被感染文件 16个,检测都是一句话木马,貌似之前有人搞过了,我在访问下马儿的链接,已经失效了,看来管理以前杀过毒。但是万万没想到的是居然还有马:

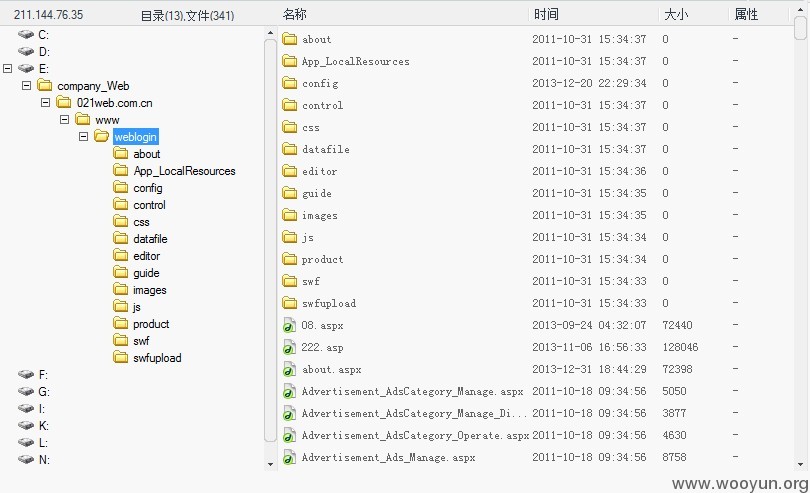

http://021web.v5shop.com.cn/weblogin/WebAdmin.aspx 密码是:1233900

看到这样的界面我还能说什么呢?管理员啊!!

http://www.021web.com.cn/weblogin/cmd.aspx cmd

还找到了一个一句话木马:

管理哥哥叫我情何以堪呀!

上来仔细瞧了下

E:\company_Web\021web.com.cn\www\weblogin\

路径下很多马

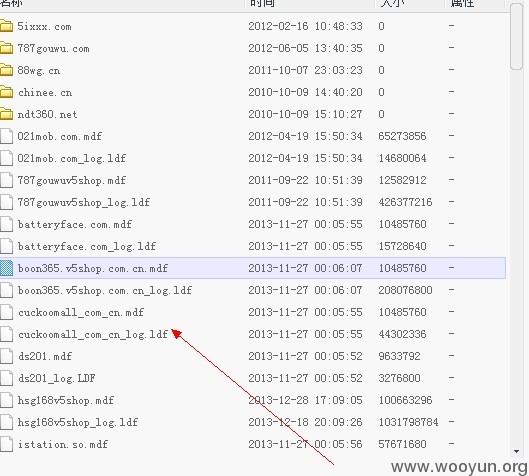

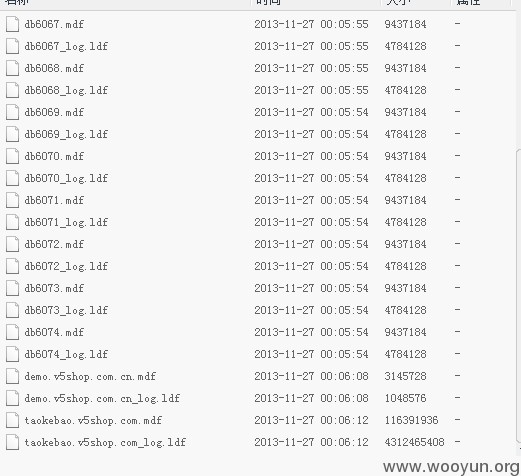

跨到D盘有很多 V5shop旗下的站点的数据库

下面还有

N:\Web_back\v5shop_web\ 下面还有其他站点的数据备份

修复方案:

1.做好运维安全,删除网站下的数据备份文件。

2.做好网站下的木马查杀工作 扫描木马 ,全盘扫 检测服务器后门 。

3.建议把数据库密码,网站密码 3389密码都重新设置一次

版权声明:转载请注明来源 宇少@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-15 09:40

厂商回复:

最新状态:

2014-01-19:@疯狗 麻烦给10rank!一直忘记登录这个邮箱了...各位白帽子,作为一个技术在这说下对不起