漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044987

漏洞标题:TCL#某重要管理系统存在弱口令漏洞

相关厂商:TCL官方网上商城

漏洞作者: Mr.leo

提交时间:2013-12-05 12:10

修复时间:2014-01-19 12:10

公开时间:2014-01-19 12:10

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-05: 细节已通知厂商并且等待厂商处理中

2013-12-05: 厂商已经确认,细节仅向厂商公开

2013-12-15: 细节向核心白帽子及相关领域专家公开

2013-12-25: 细节向普通白帽子公开

2014-01-04: 细节向实习白帽子公开

2014-01-19: 细节向公众公开

简要描述:

TCL#某重要管理系统存在弱口令漏洞(结合社会工程学导致集团使用单点登录的系统能够被登录)

详细说明:

说一下起因吧。

1,使用百度,输入关键字搜索 @tcl.com

2,观察到1个用户名在百度云盘上面发布的信息

3,昨天发布了1篇TCL#集团信息门户用户弱口令危害多个重要系统导致大量人员信息泄露II的漏洞,和F哥沟通,最终的结果是中途夭折了。不过没有关系,使用找到的用户名wf 密码6个1,咱们换个系统试一试呢

4,昨天TCL集团已经确认了另外1个TCL#某重要页面存在任意用户密码被重置的漏洞(包括集团总裁及以下的全部级别人员)漏洞,将默认密码为6个1的用户登录,强制要求用户修改当前密码,基于安全测试,我已经将wf的密码改为abcd1234

5,结果就出现了另外1个系统的未授权登录漏洞

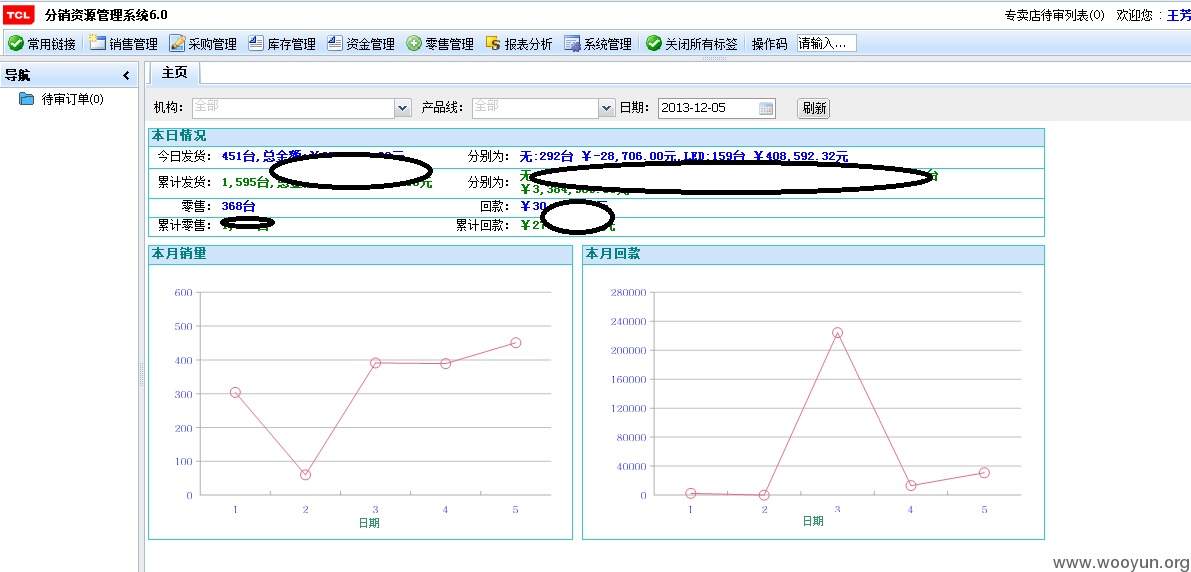

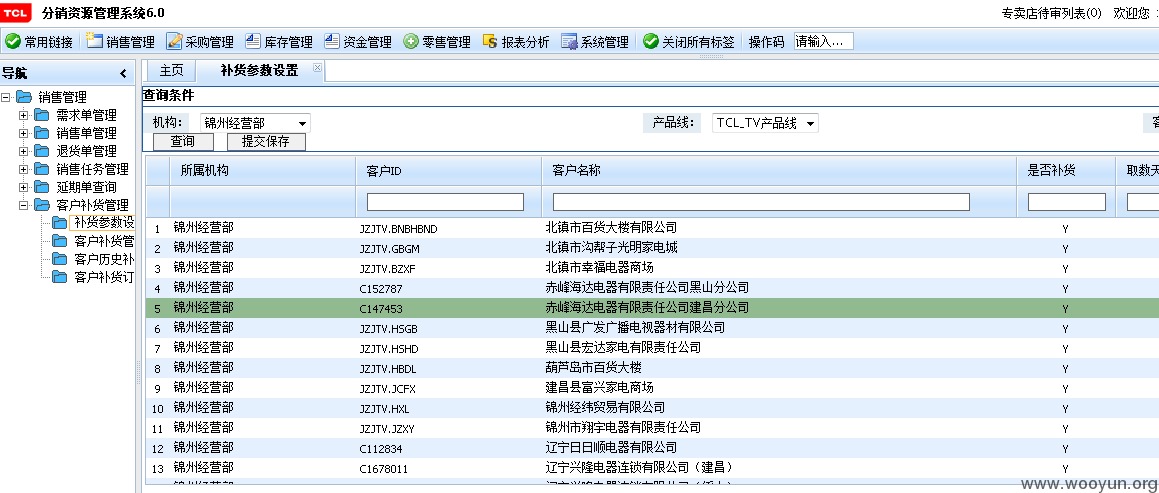

http://crm.tv.tcl.com/DRP/login.action TCL分销资源管理系统

使用修改后的用户名密码,果断是成功登录,貌似没有分啥权限,大部分信息都可以看见

漏洞证明:

已经证明

修复方案:

1#完全修复弱口令

2#在考虑单点登录便捷的同时,也要考虑其中的安全性

3#重要系统要设置不同的人员权限

4#王芳用户请自行修改密码,不好意思

版权声明:转载请注明来源 Mr.leo@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-12-05 22:51

厂商回复:

感谢您的工作,已转交相关部门确认处理。

最新状态:

暂无