漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043315

漏洞标题:北京移动生活俱乐部数据以及源代码泄露(近万用户详细信息)

相关厂商:中国移动

漏洞作者: 东方大猫猫

提交时间:2013-11-19 12:41

修复时间:2014-01-03 12:42

公开时间:2014-01-03 12:42

漏洞类型:内容安全

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-19: 细节已通知厂商并且等待厂商处理中

2013-11-24: 厂商已经确认,细节仅向厂商公开

2013-12-04: 细节向核心白帽子及相关领域专家公开

2013-12-14: 细节向普通白帽子公开

2013-12-24: 细节向实习白帽子公开

2014-01-03: 细节向公众公开

简要描述:

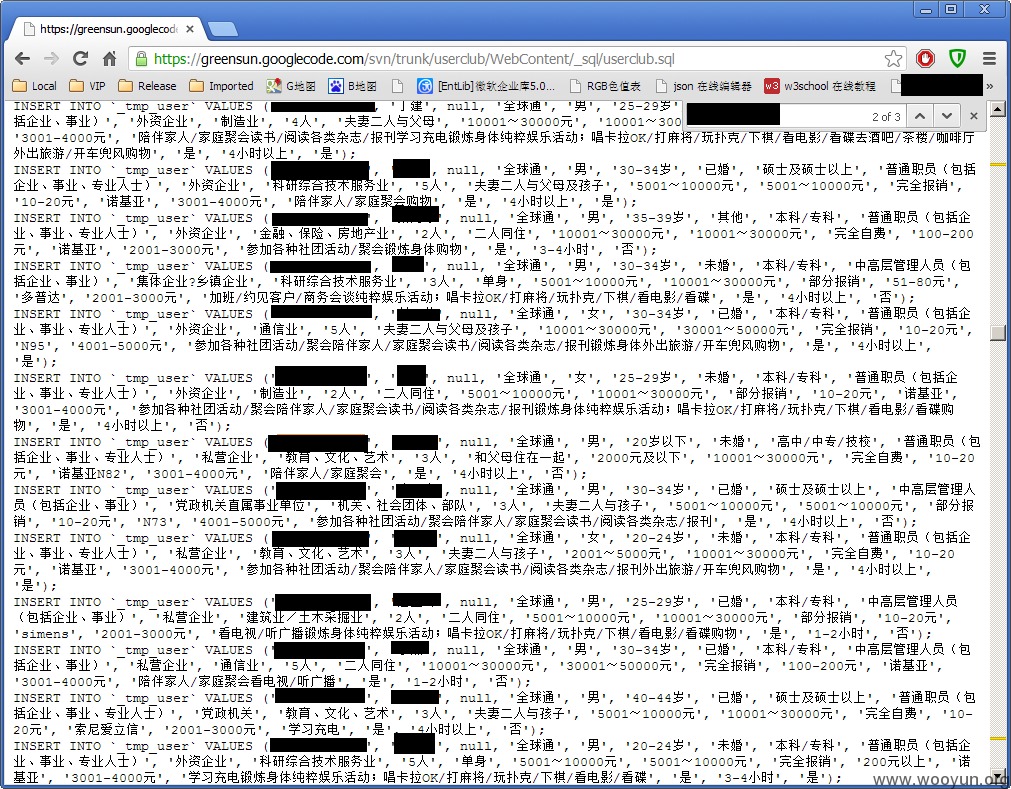

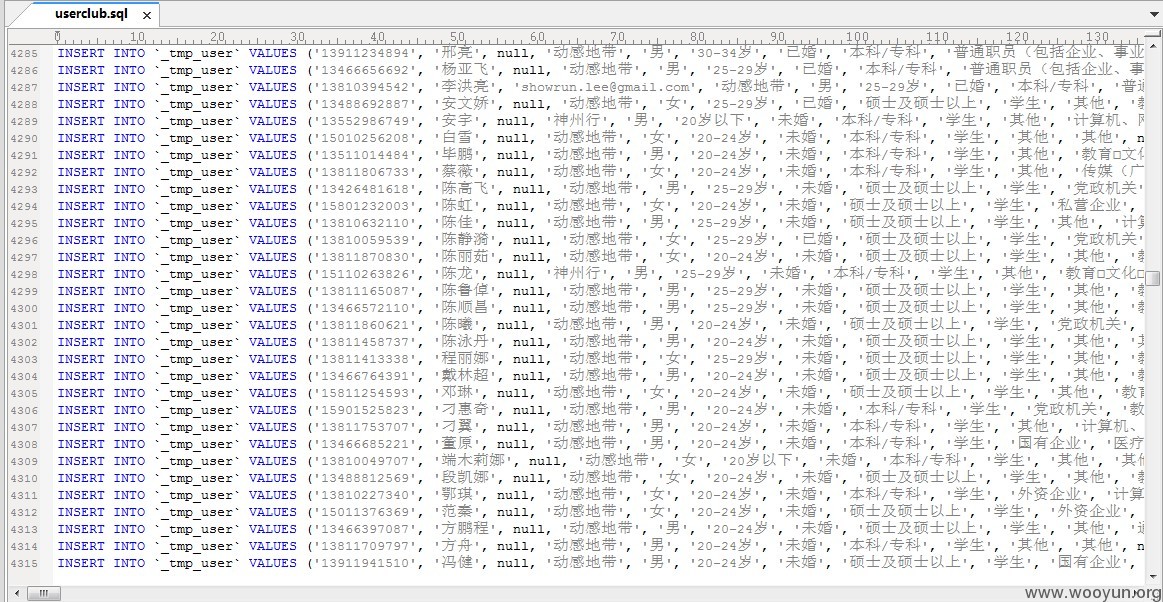

网站源代码泄露,信息初始化SQL大量数据泄露!

涉及中国移动其他网站源代码泄露

详细说明:

北京移动,移动生活俱乐部的网站,原网址为:

http://www.bj.10086.cn/service/promotion/yhjlb/

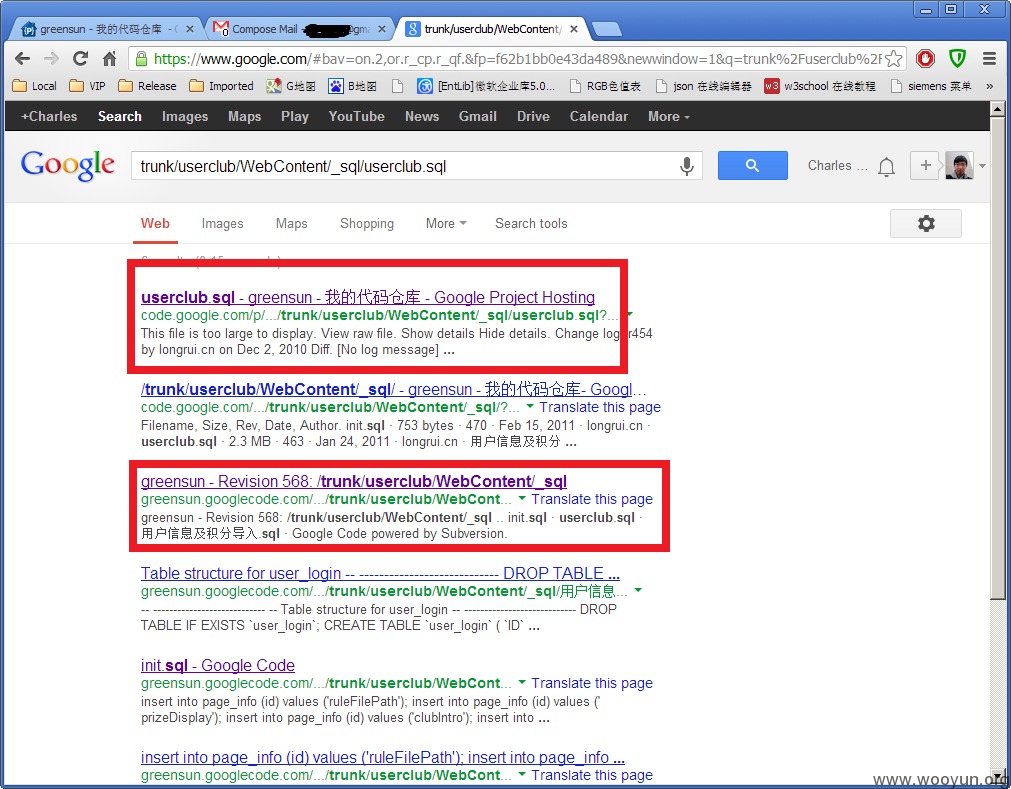

偶然间在Google搜索自己的手机号码,然后发现了一个sql文件(现在已通过手机号搜不到,但是其他关键字,以及直接访问都还可以搜到,风险仍然存在),无意中发现网站地址

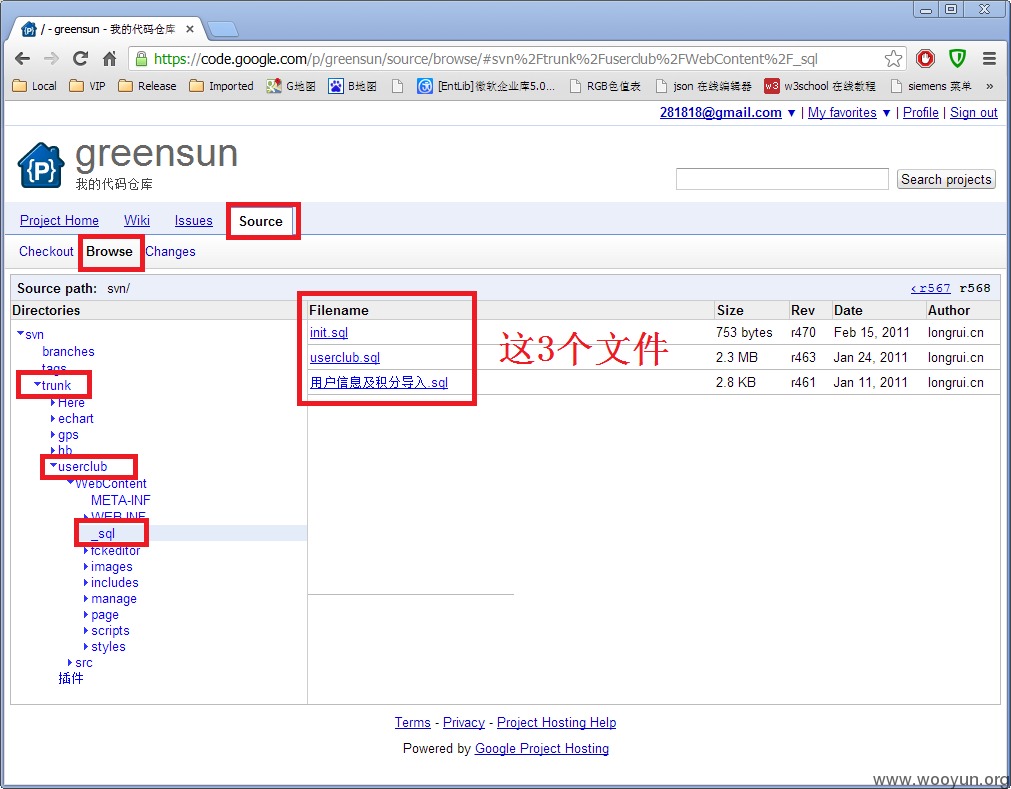

地址如下 https://greensun.googlecode.com/svn/trunk/userclub/WebContent/_sql/userclub.sql

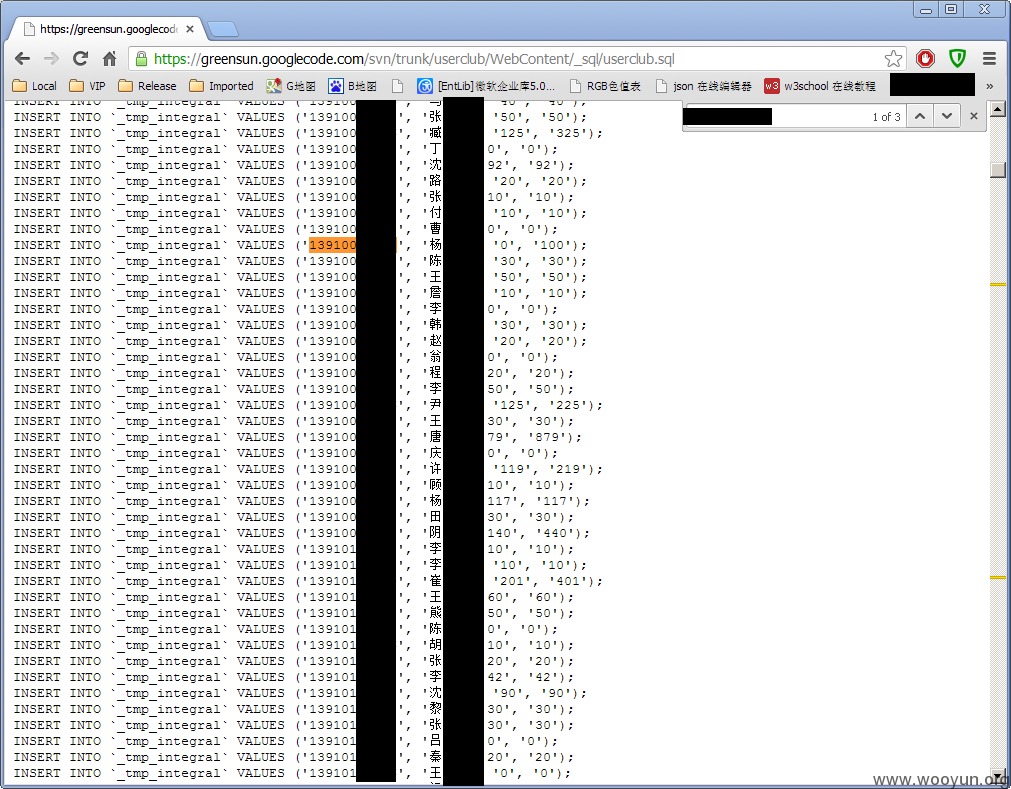

这是一个数据库个SQL脚本文件

在浏览器中,使用Ctrl+F查找 手机号,能搜到本人手机号的结果,在之前Google是能够直接搜到个人信息的.共三处,这里显示两处:

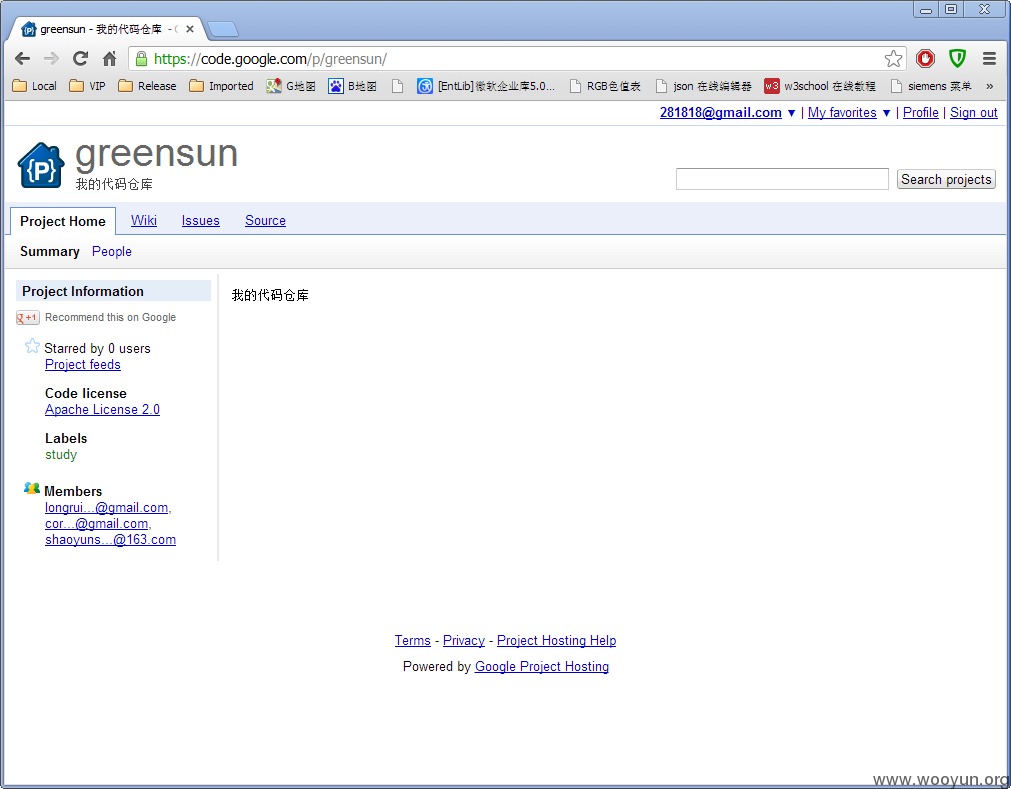

经过域名的简单查看,其这个人是在Google Code这个平台上,使用SVN的方式将代码放在这个平台上,一般情况下用于在不同的地方开发.

https://code.google.com/p/greensun/

这个这个人Google Code的首页

以及本文件的路径如下图所示:

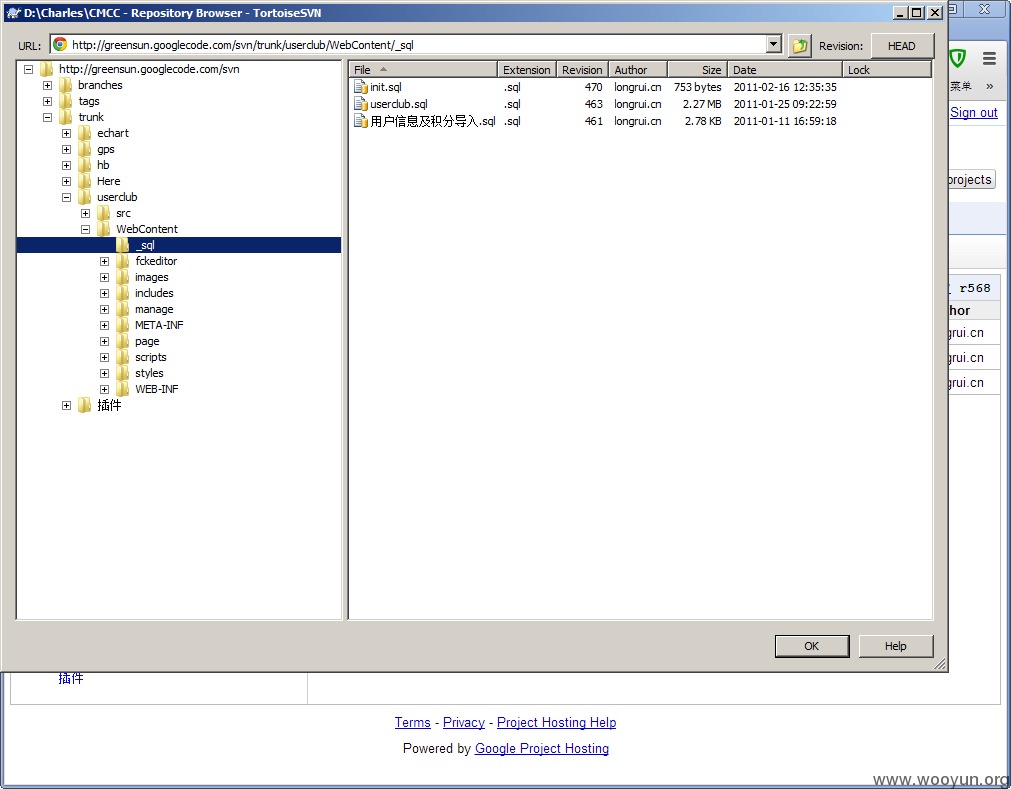

甚至还有SVN地址,为: http://greensun.googlecode.com/svn/

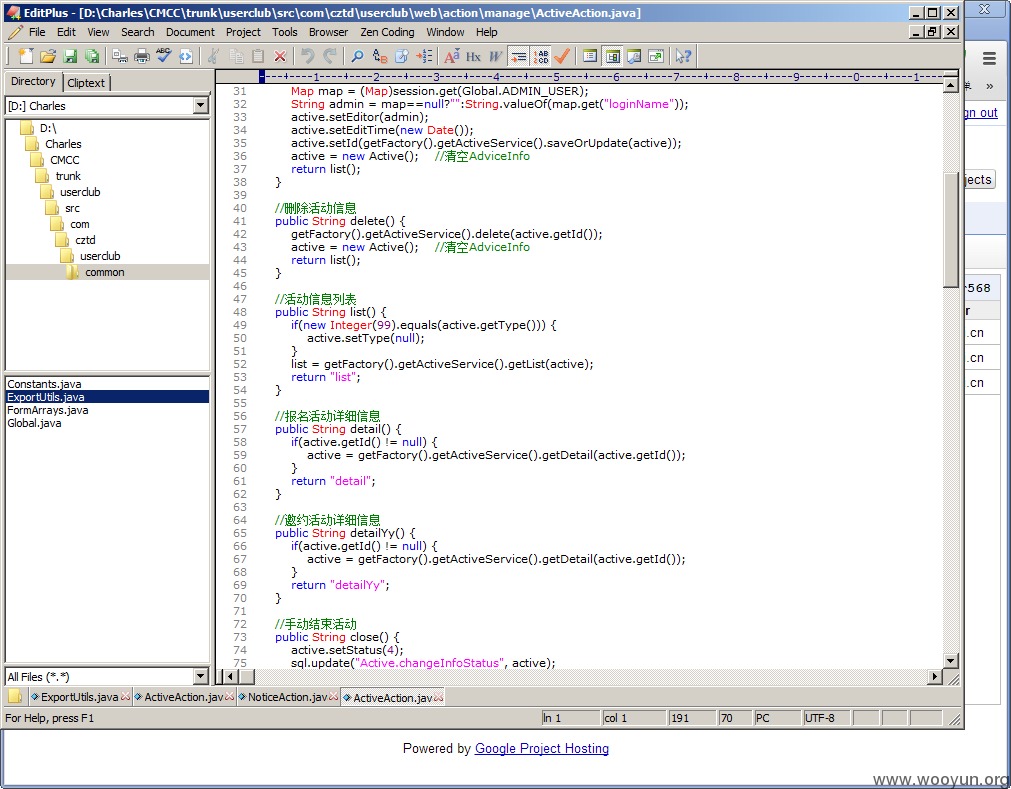

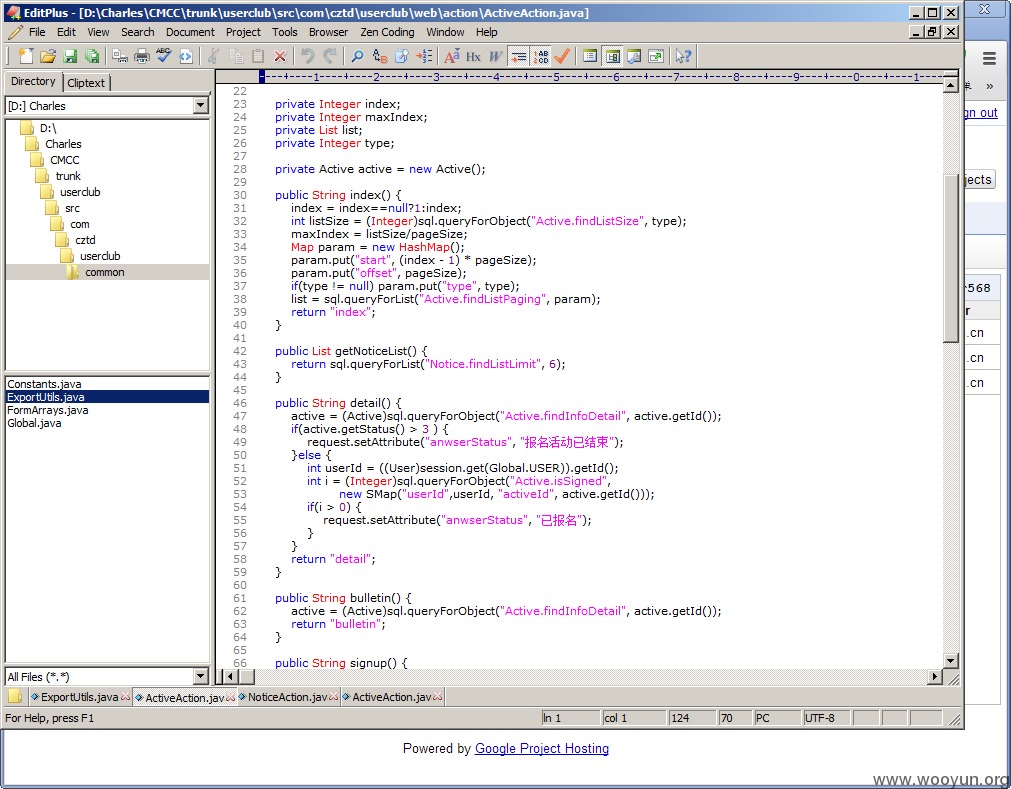

可以通过SVN客户端批量将所有文件获取到本地,甚至包括中国移动多个项目的源代码文件!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 东方大猫猫@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-11-24 00:08

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国移动集团公司,建议其做好网站开发方建设流程管理。

最新状态:

暂无