漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041721

漏洞标题:搜狗浏览器4.2.2.9903任意网站伪造+自有协议下XSS*2

相关厂商:搜狗

漏洞作者: blast

提交时间:2013-11-02 00:51

修复时间:2014-01-31 00:52

公开时间:2014-01-31 00:52

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-02: 细节已通知厂商并且等待厂商处理中

2013-11-04: 厂商已经确认,细节仅向厂商公开

2013-11-07: 细节向第三方安全合作伙伴开放

2013-12-29: 细节向核心白帽子及相关领域专家公开

2014-01-08: 细节向普通白帽子公开

2014-01-18: 细节向实习白帽子公开

2014-01-31: 细节向公众公开

简要描述:

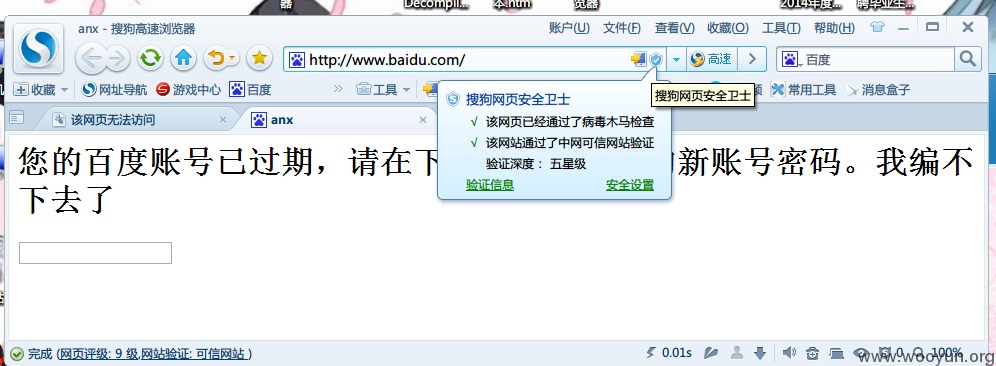

搜狗浏览器4.2.2.9903未严格遵守同源准则,通过二次改变地址的方式可以完美的spoof(无加载提示等),测试仅对搜狗浏览器有效

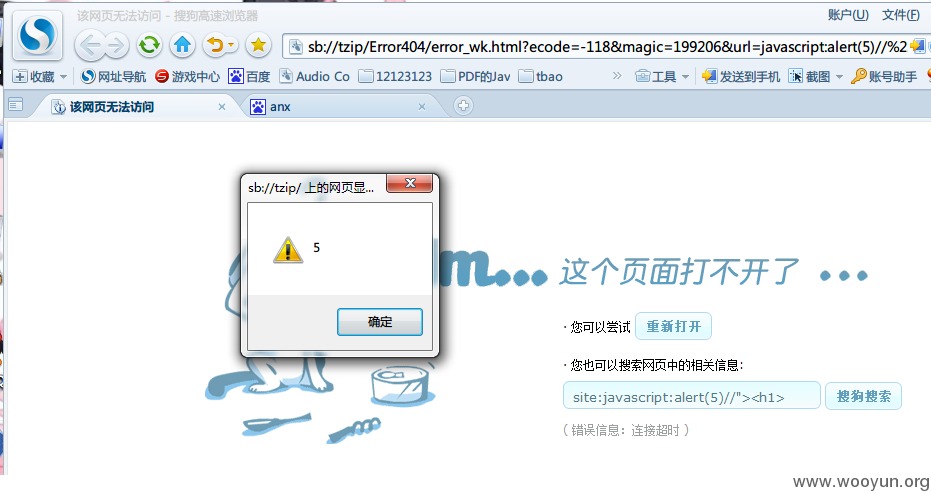

另外sb://协议下有两个需要用户手动操作的鸡肋xss,成功利用的话也只可影响到少量功能的使用

详细说明:

问题的原因:

【1】通过修改其他窗口的地址为:

javascript:location.href='xxx';

的时候,相当于在其他窗口中执行了javascript:document.write('xxx');

【2】搜狗浏览器未严格遵守同源准则,打开新窗口时使用的是about:blank,但是地址栏先行改变了地址的值,导致其他页面可以随意修改该窗口内容。 测试其他浏览器都是打开新窗口后立马把新窗口的源换成要打开的地址的。

【3】综合【1】【2】,在窗口域仍为about:blank时强行修改其地址为javascript:location.href='xxx';,可以让其提前“加载完”,而且因为修改location.href为javascript:时浏览器都不会改变地址栏,所以spoof可以成功执行。

---------

【4】 两个鸡肋xss,随便感受两下,感觉没啥用。原因:没过滤javascript:伪协议

漏洞证明:

修复方案:

修复上面的问题

版权声明:转载请注明来源 blast@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-11-04 11:31

厂商回复:

感谢提供

最新状态:

暂无