漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134701

漏洞标题:简单一步即可扫描360内部系统安全漏洞(扫描器攻击技巧)

相关厂商:奇虎360

漏洞作者: Mr .LZH

提交时间:2015-08-17 14:21

修复时间:2015-08-17 14:40

公开时间:2015-08-17 14:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-17: 细节已通知厂商并且等待厂商处理中

2015-08-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

提交乌云,只为分享一种新的姿势和思路。

利用此漏洞思路完全秒杀bat相似功能。

为什么我只提交360呢,因为《上课啦》告诉我,周总是好欺负的。

详细说明:

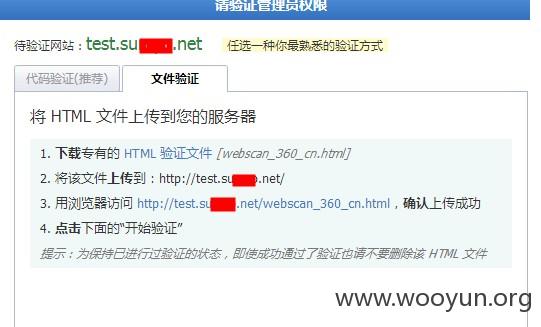

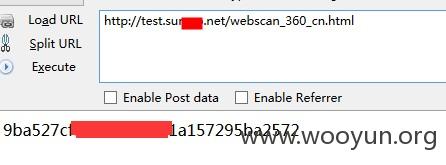

360网站安全检测现在了只能站长扫描自己的网站,通过根目录放验证文件来验证权限所属,这是非常正确的做法,但却有一个严重的逻辑问题。

漏洞地址:webscan.360.cn

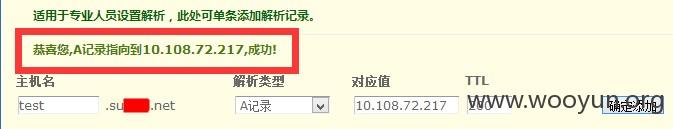

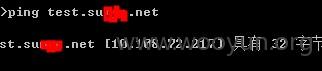

OK验证完了,域名确实是属于我的。但在这时候,我把域名解析到10.108.72.217,即webscan的内网地址。点击扫描,成功打进内网,利用360自己的产品探测内网漏洞。

只要开启上千个二级域名,全部验证权限,之后写个脚本,自动修改解析ip,自动提交漏洞扫描,自动获取扫描结果,那么很快黑客就探测到整个内网的安全状态。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-17 14:40

厂商回复:

感谢关注360安全,该问题属已知问题,已推进修复,白帽子重复提交360SRC和wooyun平台之间。

漏洞Rank:18 (WooYun评价)

最新状态:

暂无