漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-039545

漏洞标题:新网某系统目录阅遍导致的严重问题(控制20多万用户是否能够登陆,控制备案系统等)

相关厂商:新网华通信息技术有限公司

漏洞作者: Hxai11

提交时间:2013-10-12 22:41

修复时间:2013-10-17 22:41

公开时间:2013-10-17 22:41

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-12: 细节已通知厂商并且等待厂商处理中

2013-10-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

小问题大危害

详细说明:

在游荡新网某c段的时候,发现一个ip比较特别,目录是阅遍了的,本以为不是什么重要系统,但是,细看下去,才知道有多牛逼。

首先是ip地址:http://121.14.4.144:8080

经过翻遍目录,最后找到这个页面

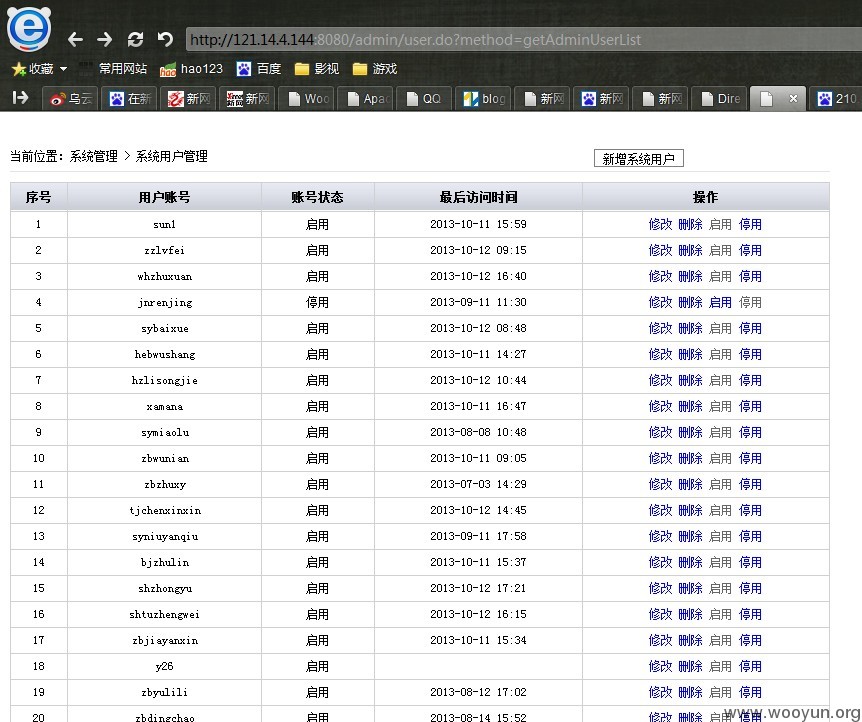

看到了吧,能够直接访问用户添加页面,那么,我们下面就开始查看管理密码吧

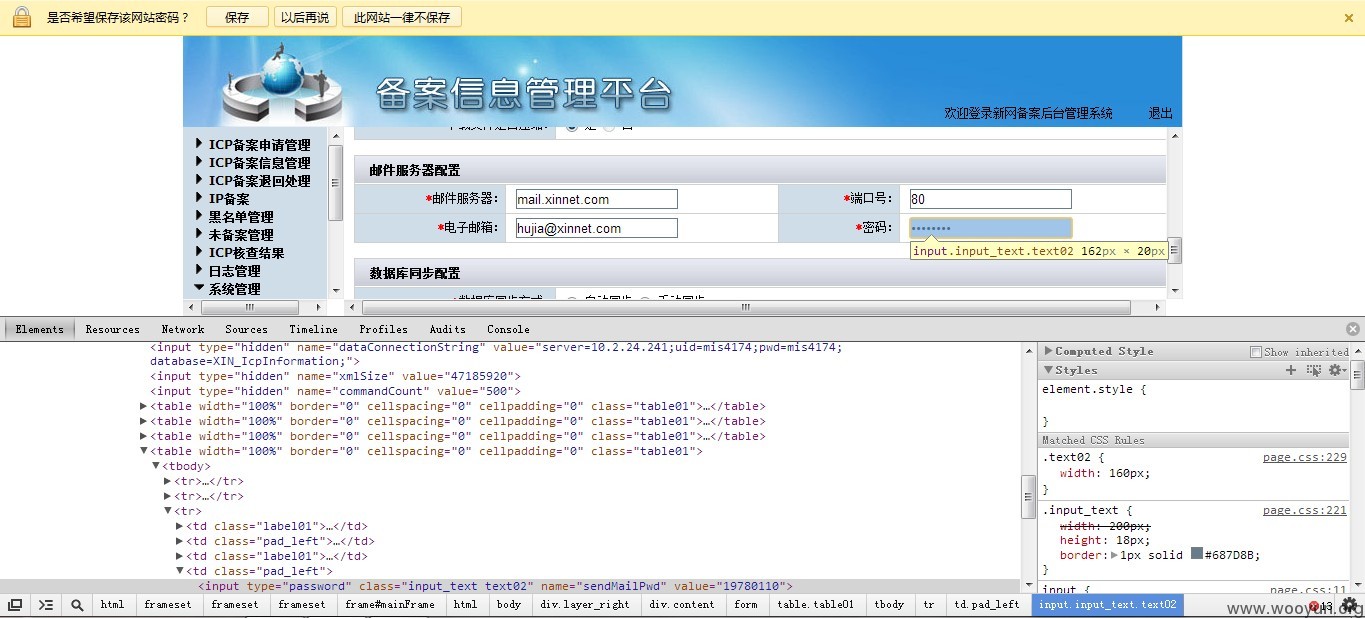

密码处直接代码审查元素就能看到未加密的密码,坑爹吧。

之后我们顺理成章的登陆了后台,看看这可怕的权限吧。。

210052条用户记录,全部能够禁止前台登陆哦!!也就是控制登陆权限

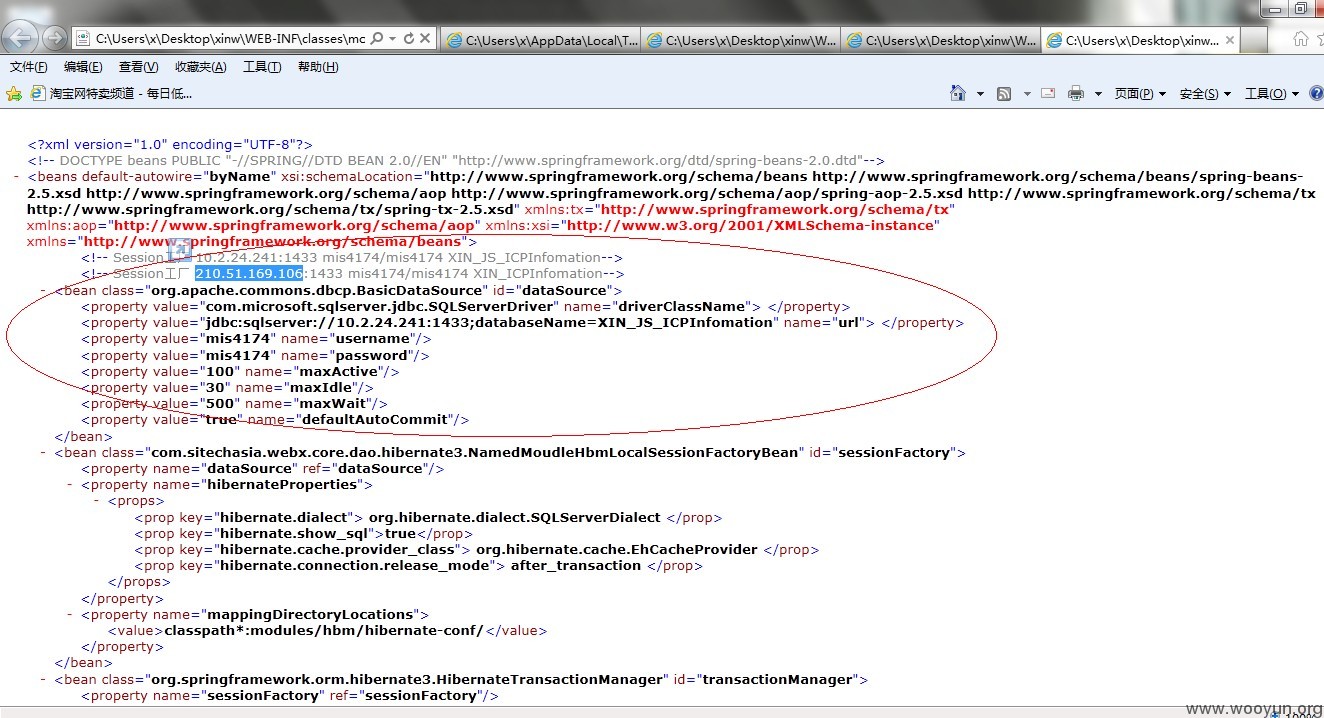

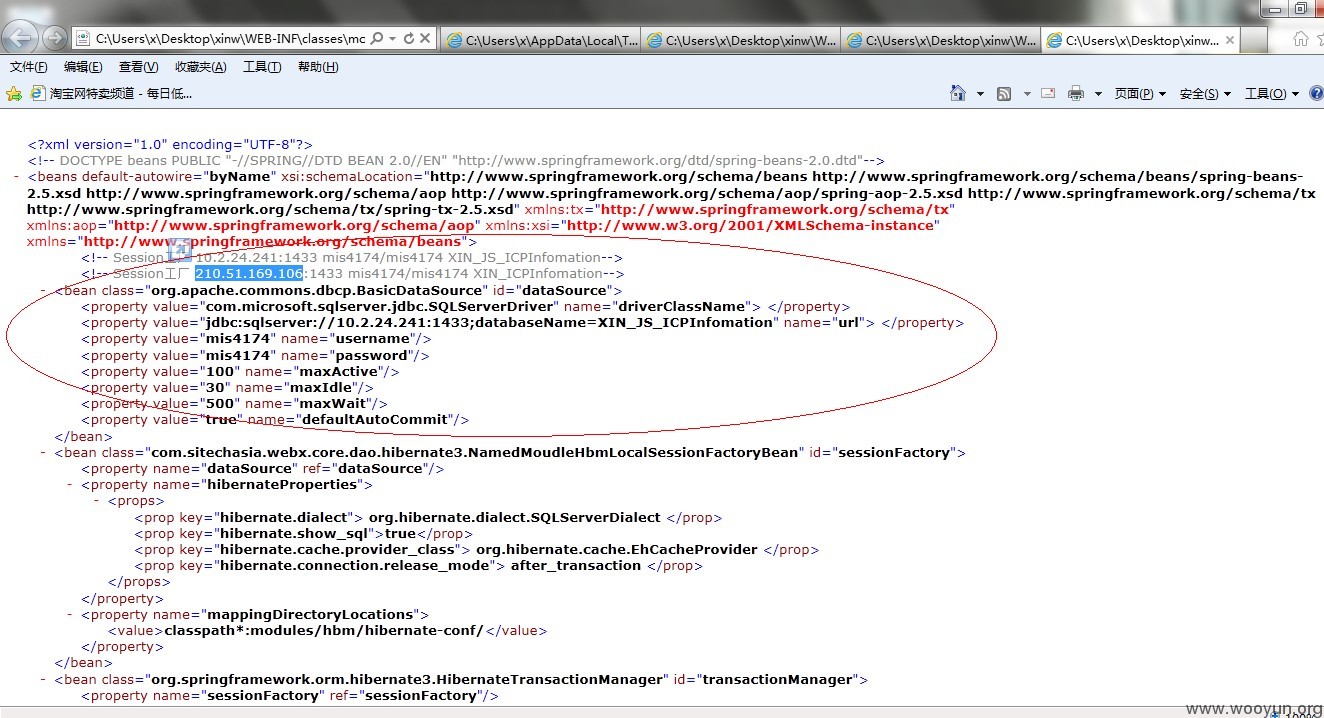

在阅遍的时候发现了一个压缩包,里面存放着网页的源文件,由此发现了数据库连接信息

碉堡了有木有。。。

之后在系统设置中也能够看到某新网邮箱,有心人利用能够进行社工造成进一步危害

漏洞证明:

修复方案:

目录限制等。。

版权声明:转载请注明来源 Hxai11@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-17 22:41

厂商回复:

最新状态:

暂无

![GIF[44@PP]{M%RTJ6CLA(2O.jpg](http://wimg.zone.ci/upload/201310/1222243288bde30c0e7afcda28b65a9f46bdc3e2.jpg)

![3~)N7)707_[`%~88{A)Q]~A.jpg](http://wimg.zone.ci/upload/201310/12222750f4a5b7e2968f1256b90189630cdfc86f.jpg)