漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037783

漏洞标题:联想网络控制工具(被控端)暴露硬盘保护卡密码

相关厂商:联想

漏洞作者: 小丑鱼

提交时间:2013-09-22 16:49

修复时间:2013-12-21 16:50

公开时间:2013-12-21 16:50

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-22: 细节已通知厂商并且等待厂商处理中

2013-09-25: 厂商已经确认,细节仅向厂商公开

2013-09-28: 细节向第三方安全合作伙伴开放

2013-11-19: 细节向核心白帽子及相关领域专家公开

2013-11-29: 细节向普通白帽子公开

2013-12-09: 细节向实习白帽子公开

2013-12-21: 细节向公众公开

简要描述:

很多高校机房都采用的联想的机器,因为它自带网络同传和硬盘保护功能,使用较为方便。其中的硬盘保护驱动是由西安三茗科技有限责任公司开发的。为了对机器的控制方便,联想开发了联想网络控制工具(含主控端和被控端)。联想网络控制工具(被控端)在退出时需要使用密码,而这个密码呢,正好就是硬盘保护卡的密码。通过简单的逆向工具对联想网络控制工具(被控端)进行分析,即可分析出保护卡的密码。

详细说明:

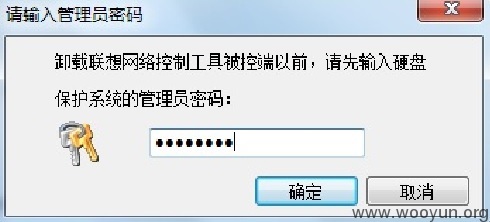

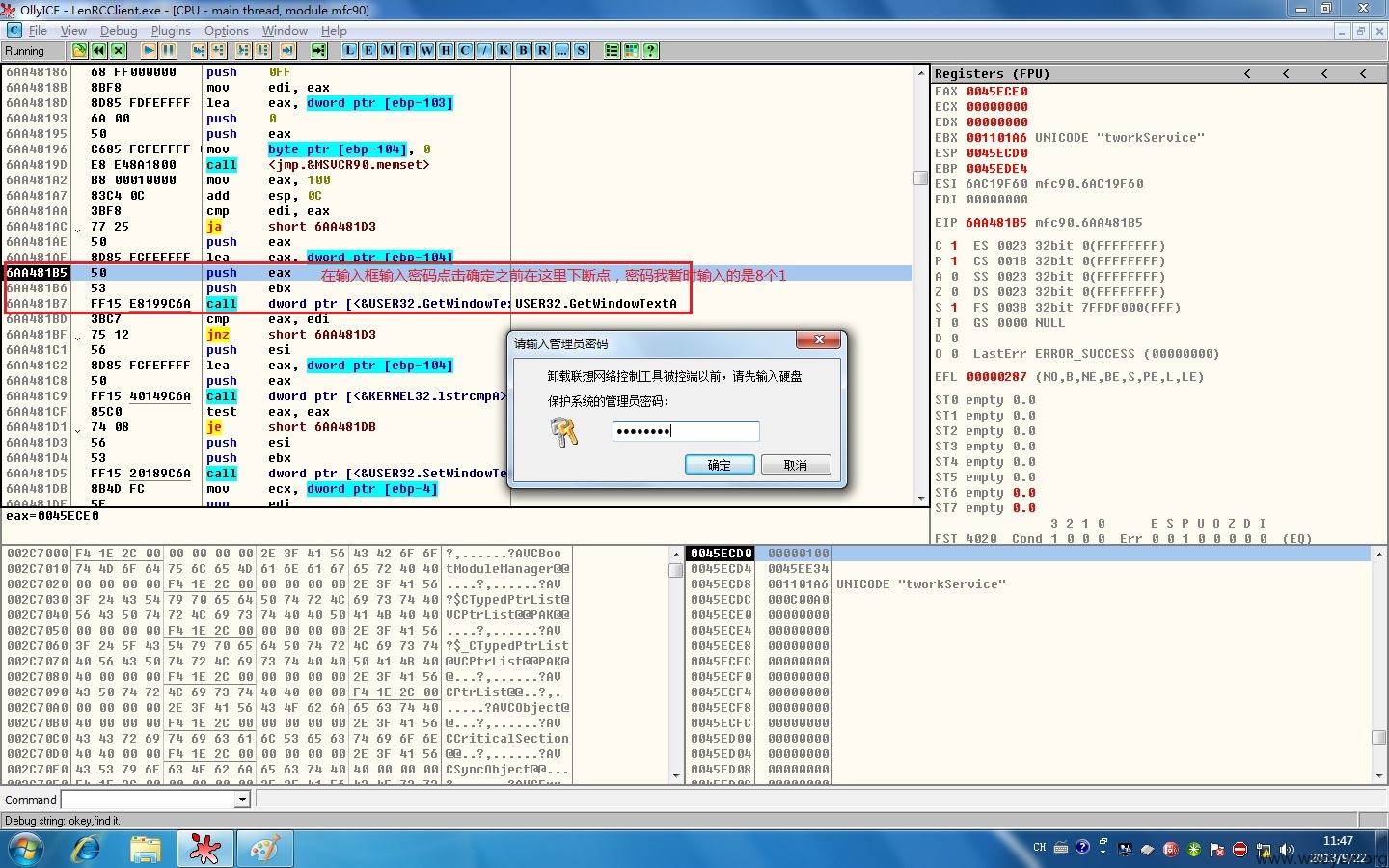

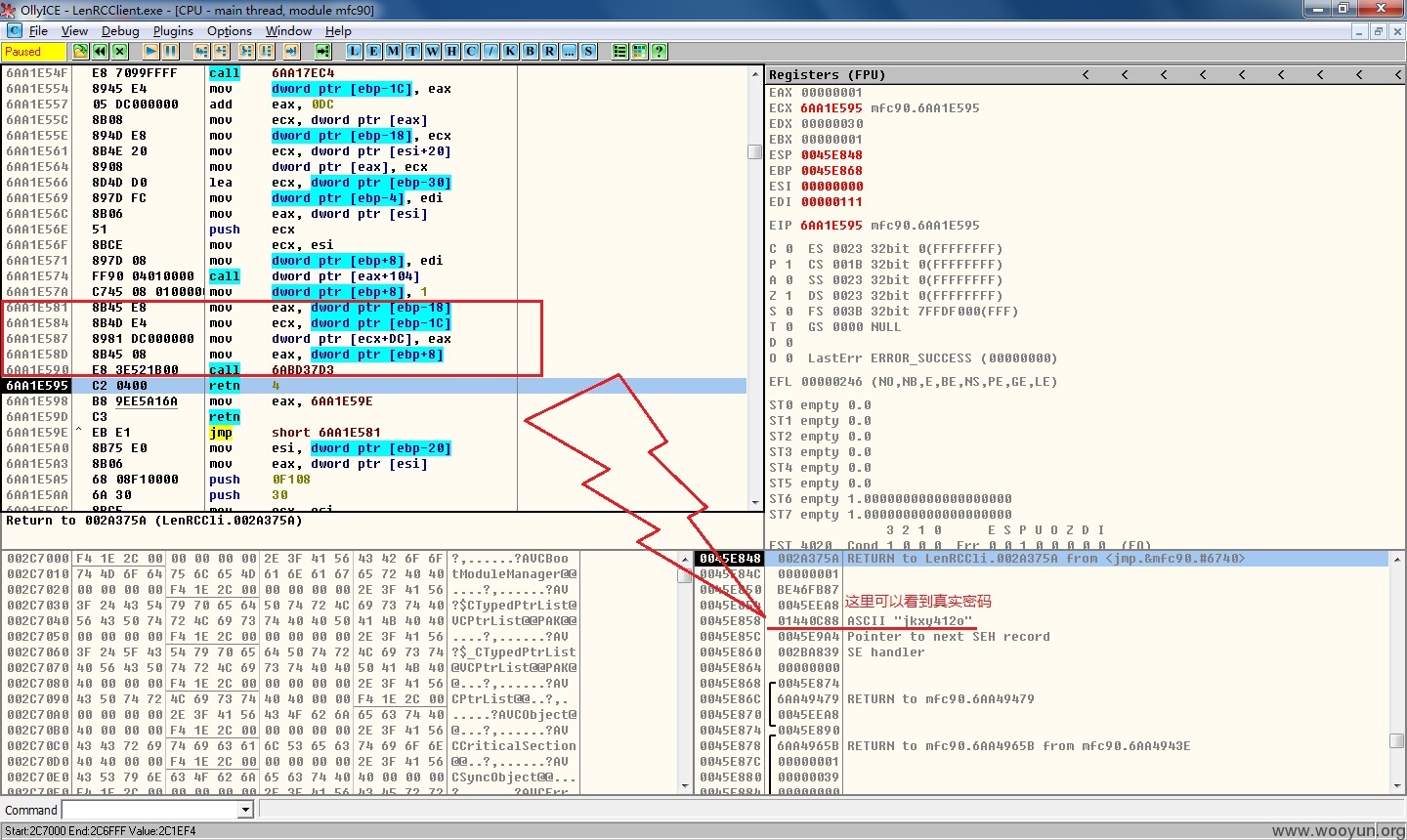

上面的界面就是联想网络控制工具(被控端)退出时的界面,需要输入密码。你随意输入一个错误的密码,通过OllyDBG使用字符串类的函数如lstrlenA下断点,可以跟踪出正确的明文密码出来。

我实际测试的是EDU 7.6版本。

漏洞证明:

修复方案:

我也不知道该咋个办。

版权声明:转载请注明来源 小丑鱼@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-09-25 13:57

厂商回复:

感谢您对联想安全做出的贡献!我们将立即评估与修复相关漏洞

最新状态:

暂无