漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033537

漏洞标题:百度某站可结合CSRF及XSS劫持账号

相关厂商:百度

漏洞作者: zzR

提交时间:2013-08-05 17:25

修复时间:2013-09-19 17:26

公开时间:2013-09-19 17:26

漏洞类型:CSRF

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-05: 细节已通知厂商并且等待厂商处理中

2013-08-05: 厂商已经确认,细节仅向厂商公开

2013-08-15: 细节向核心白帽子及相关领域专家公开

2013-08-25: 细节向普通白帽子公开

2013-09-04: 细节向实习白帽子公开

2013-09-19: 细节向公众公开

简要描述:

百度某站可结合csrf及xss劫持账号,本来是一个self-xss,后来觉得可以结合csrf,今天才发现已经有人才这么干了!

详细说明:

将生词添加生词本,备注的时候没有过滤,直接添加js 可被执行。

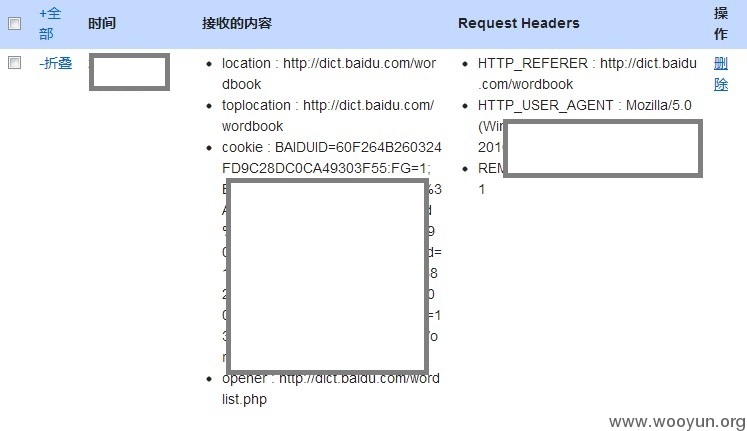

这是一个self-xss ,无法交互影响到他人,于是考虑csrf,自动添加一个单词并且备注为【xss code】

由于是post 请求,构造页面

漏洞证明:

诱惑其他人访问此页面的效果

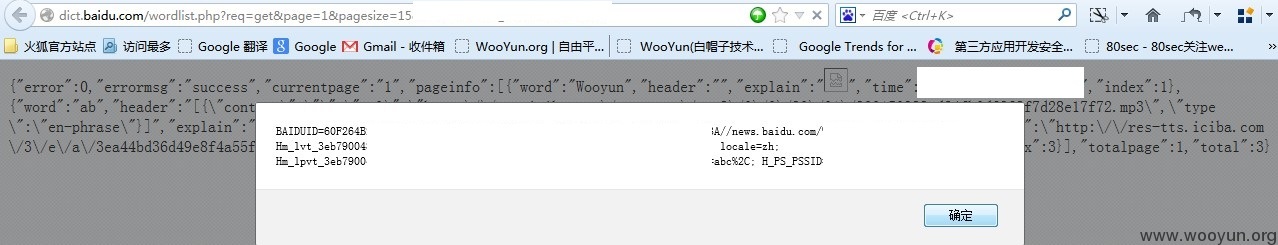

还有一个json?

看内容与金山词霸有点关系哦,没有深入

至此可某学霸的单词本里植入一个单词,偷走他的cookie,游荡他的账号,给女神发短消息。

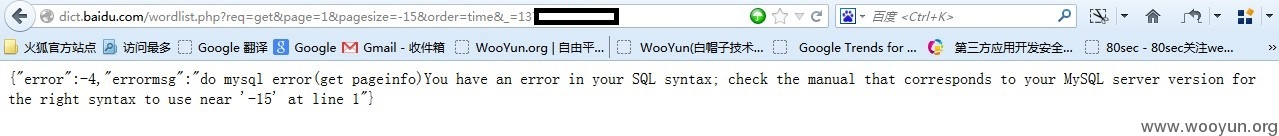

另外,这里还有个mysql 报错,问了大牛

修复方案:

版权声明:转载请注明来源 zzR@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-08-05 19:27

厂商回复:

感谢对百度安全的关注,马上进行处理。

--“百度安全,有你更安全”

最新状态:

暂无