漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033081

漏洞标题:JEEBBS v3.0 用户注册逻辑漏洞和另一处存储xss

相关厂商:JEECMS

漏洞作者: 园长

提交时间:2013-08-01 07:47

修复时间:2013-09-15 07:47

公开时间:2013-09-15 07:47

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-01: 细节已通知厂商并且等待厂商处理中

2013-08-01: 厂商已经确认,细节仅向厂商公开

2013-08-11: 细节向核心白帽子及相关领域专家公开

2013-08-21: 细节向普通白帽子公开

2013-08-31: 细节向实习白帽子公开

2013-09-15: 细节向公众公开

简要描述:

JEEBBS v3.0 用户注册逻辑漏洞和另一处存储xss

详细说明:

1、危险的用户名注册

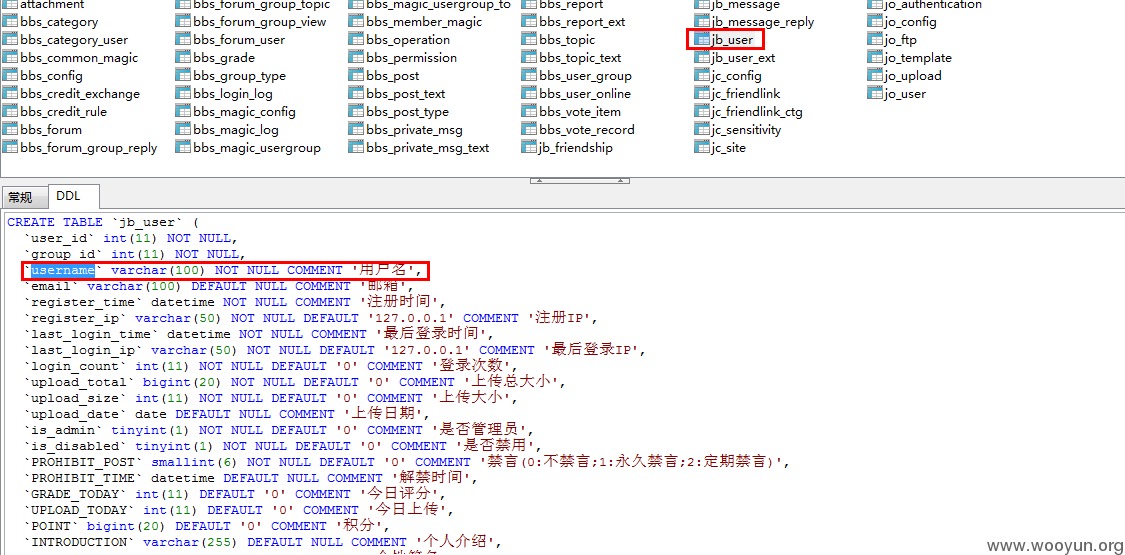

看到`username` varchar(100) NOT NULL COMMENT '用户名',想到了什么?用户名设的那么长干嘛哦。

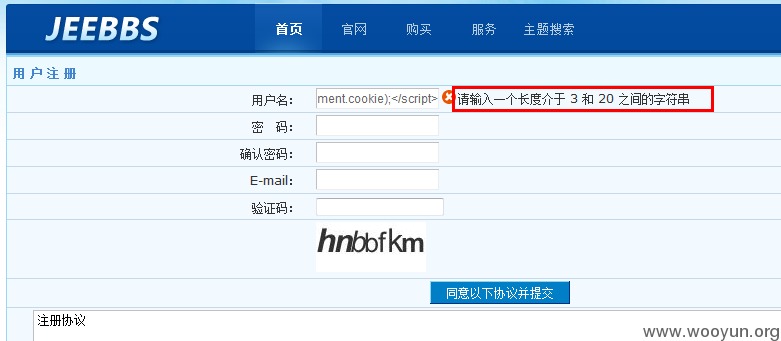

请输入一个长度介于 3 和 20 之间的字符串。也就是说满足这个条件并且用户名不重复就行了吧?因为我已经知道了用户名长度可以存100个字符,所以如果没有判断格式的话直接可以注册100个字符的用户名。

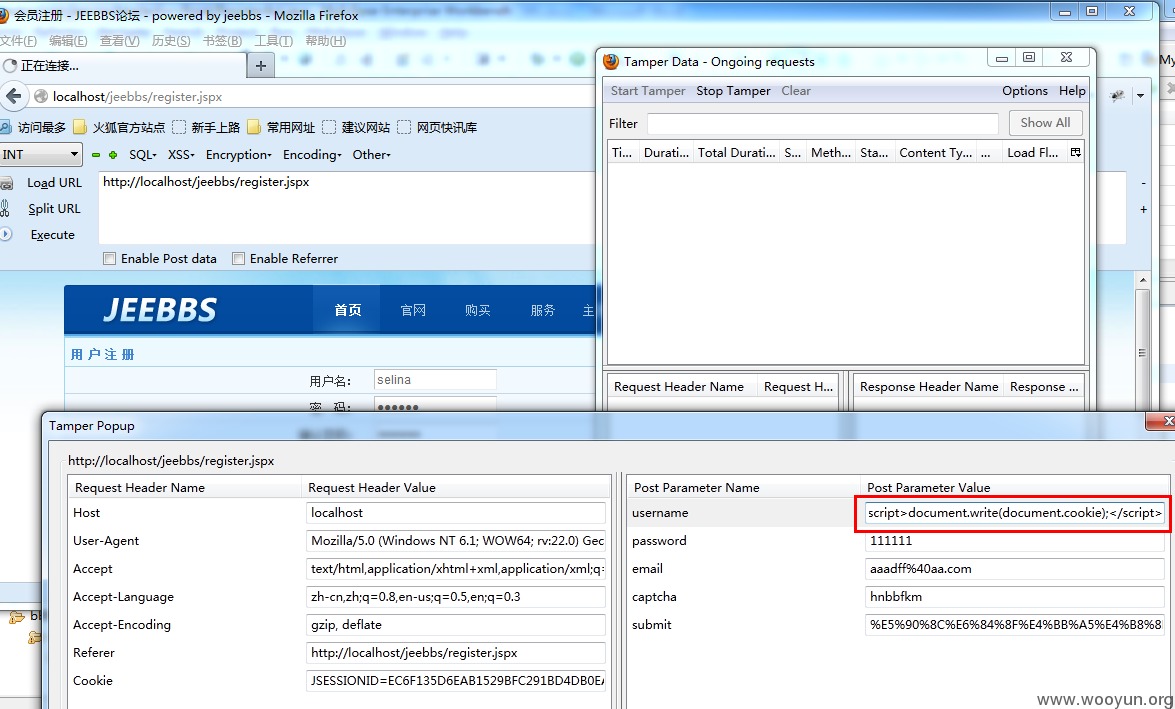

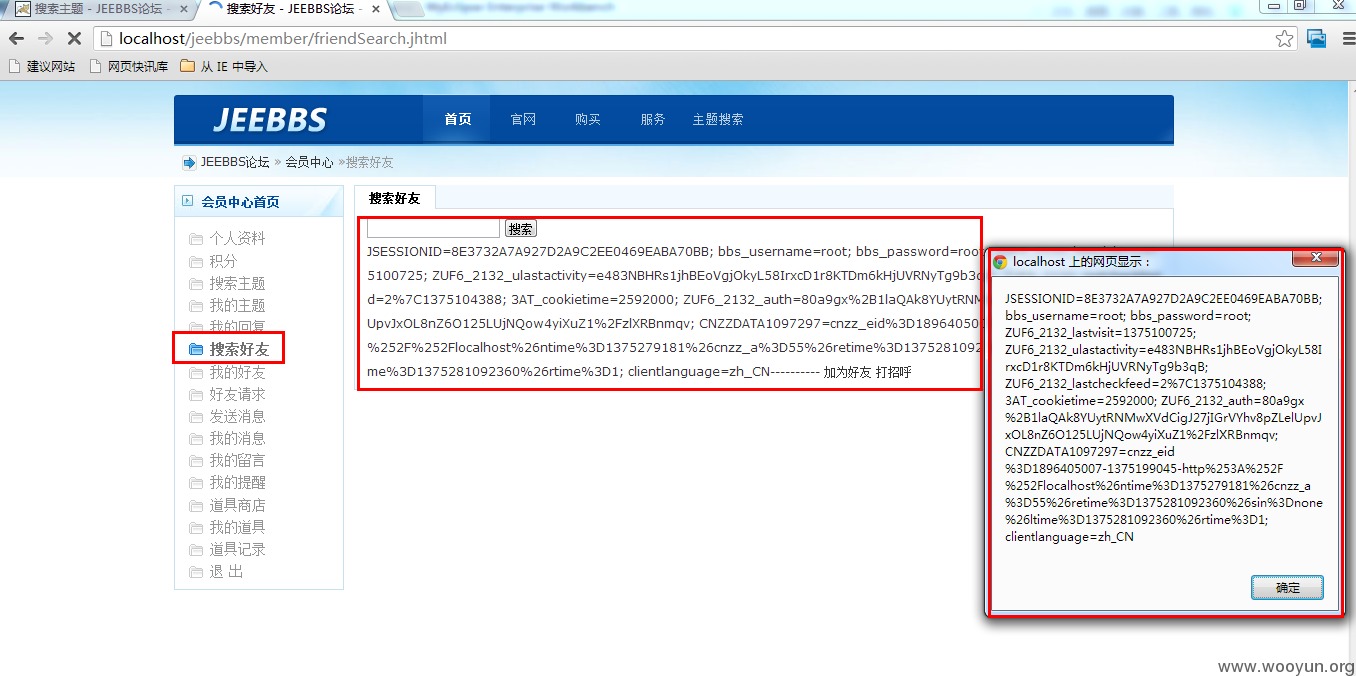

依旧是发送数据包的时候拦截请求修改成需要注册的xss代码就行了:

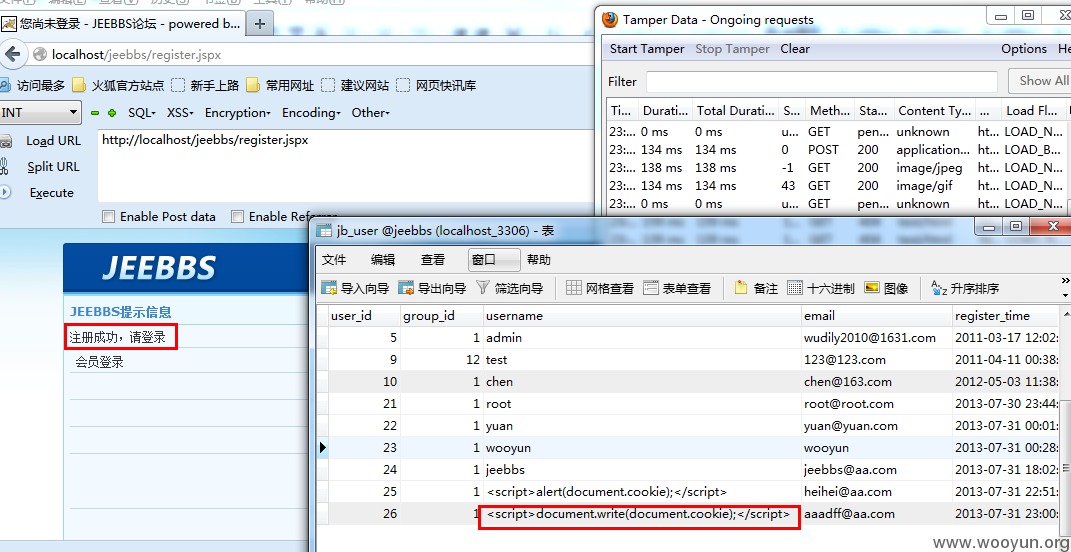

在任意帖子回复或者发帖,或者别人能看到注册的xss用户的用户名的地方都可以xss。

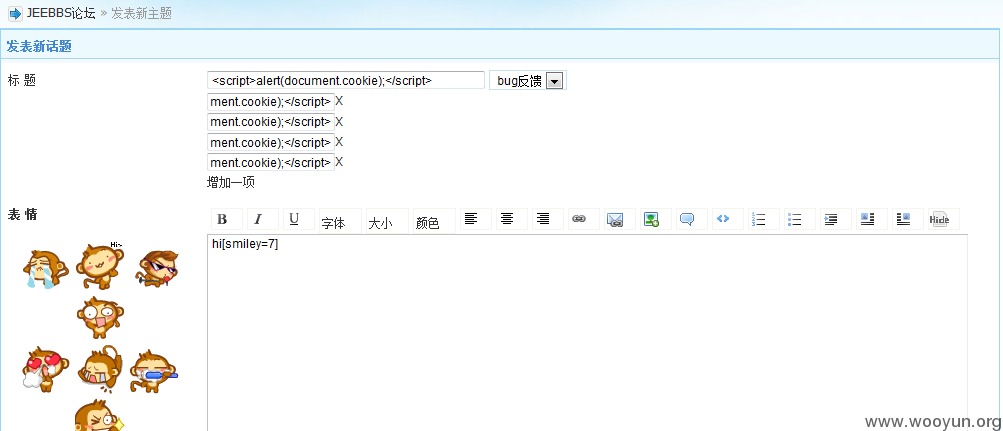

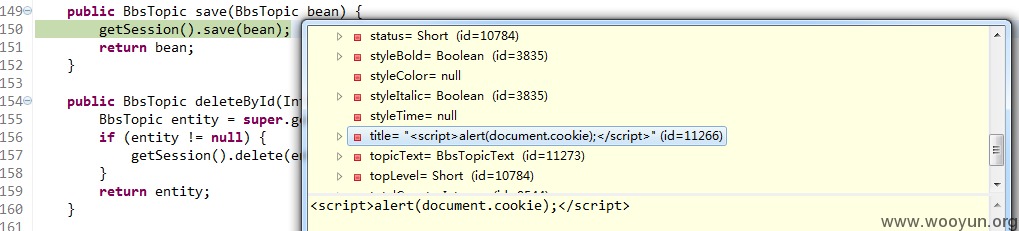

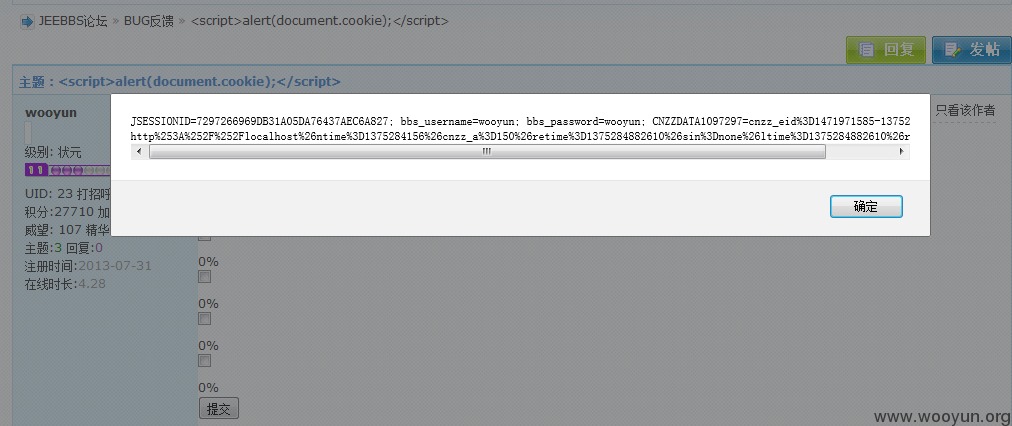

2、发投票贴xss

发布一片投票帖子,标题xss内容。

漏洞证明:

修复方案:

用户名字段真的不用那么长,把用户名正则,发帖参数过滤。

版权声明:转载请注明来源 园长@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-08-01 09:39

厂商回复:

感谢对jeecms系列软件提供漏洞信息,我们会在本周内修复

最新状态:

暂无