漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032472

漏洞标题:帝国CMS CSRF GetShell

相关厂商:phome.net

漏洞作者:

提交时间:2013-07-28 11:04

修复时间:2013-10-26 11:05

公开时间:2013-10-26 11:05

漏洞类型:CSRF

危害等级:中

自评Rank:7

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-10-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

问题位置比较多,暂时举此一例。

对请求提交没有任何判断。竟然说是最安全的CMS,把DZ森马的完全不放在眼里啊。

详细说明:

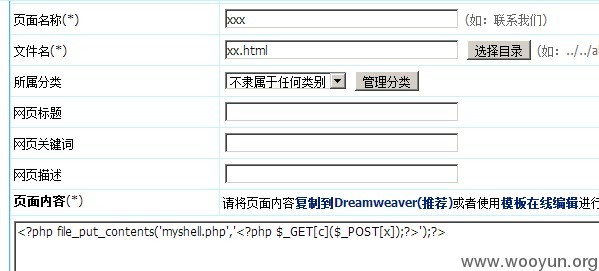

废话不多。方式、Code直接放。

ecmscom.php

提交请求进行自定义页面添加,内容直接写后门。

保存后直接在/e/admin/目录生成myshell.php。

检查发现没有判断请求来路。于是继续构造CSRF。

漏洞证明:

保存页面,访问,生成。

修复方案:

你们看着办啊。。

版权声明:转载请注明来源 @乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝