漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020090

漏洞标题:追查黑客姓名,邮箱,支付宝信息,惊现大规模僵尸网络,要求警方介入处理!

相关厂商:无

漏洞作者: 核攻击

提交时间:2013-03-15 10:21

修复时间:2013-03-15 10:21

公开时间:2013-03-15 10:21

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-03-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

(关于Rank,本来写1的,但是高最少写10,所以……都是浮云……)

第二次深入追查,追查、挖掘黑客姓名、邮箱、支付宝身份信息,惊现大规模僵尸网络,要求警方介入处理!

http://lcx.cc/?i=3372

昨天本站发了一篇文章:

服务器被入侵之后,反爆1433抓鸡黑客菊花,并公布大量黑阔账号密码

http://lcx.cc/?i=3371

今晨突然想起来一些细节,在经过思考之后,我觉得这么专业的抓鸡黑客,应该不是植入一两台机器这么简单,应该是夜以继日的使用服务器疯狂扫描全球IP段,并且大规模植入服务器,我感觉到事态的严重性!

于是,在24小时之后,也就是半小时之前,我进行了第二次深入追查,挖掘抓鸡黑客姓名、邮箱、支付宝身份信息,惊现大规模僵尸网络,掌握大量证据,强烈要求中国警方介入处理!

详细说明:

想起来这货还有一个Gotop账号,于是顺藤摸瓜登入之后,查看个人资料与记录,具体过程就不讲了,这里直接给出资料……

GoTop

用户中心,我的账户,他的个人资料,积分很多,按官方的兑换规则(2元=10000积分),大概能换到人民币19.6708元。

同时,我们有了他的邮箱、支付宝、姓名,相对于现在来说,有了这些信息等于有了你的身份证!

再看历史积分,44318892,兑换人民币:44318892/10000*2=8863.7784 元,很好,已经达到立案标准了!

(zinet 这个字符串很熟悉,在前边的文章里(http://lcx.cc/?i=3371),我还纳闷,为啥用户名是这个?原来是这货的邮箱名,再加上信息综合匹配度猜测,可以看的出这货不怎么保护个人信息,这些信息准确率达到90%以上!)

积分兑换规则

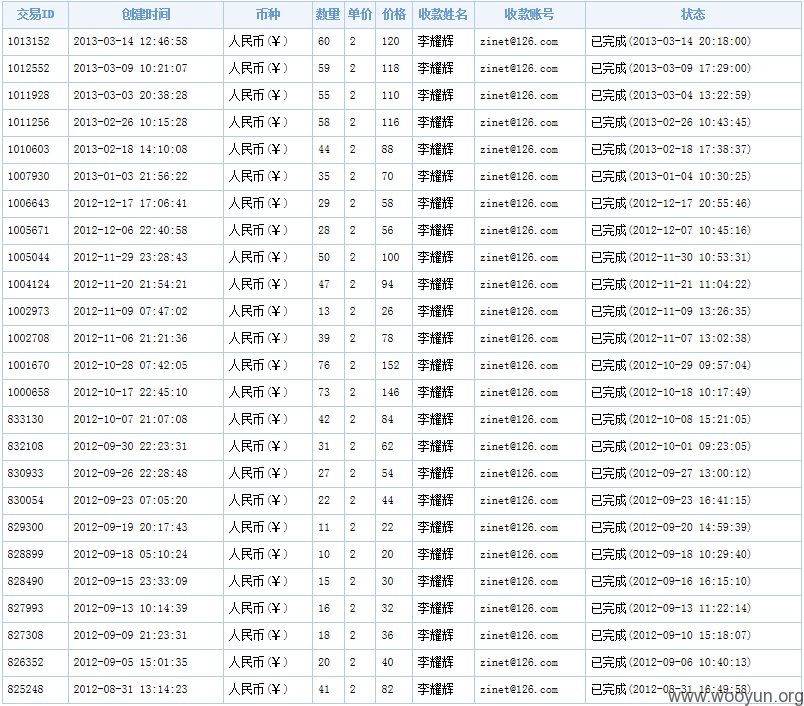

犯罪嫌疑人提现记录,可以看出,此人从2012年8月31日已经开始做了(不排除比这更早,注册时间2011-05-28,可能只是显示一段时间的记录),做很久了,恭喜你,这次碰上核总,阴沟里翻船了!

很好,邮箱、QQ、支付宝、姓名一应俱全,你的身份证有了。

推广记录

看到这里,震惊了,客户端统计,过去24小时内454台机器,其中95%以上都是服务器,遍布全球各地!!!!!

照他的首次佣金支付时间算起,距今已有196天,平均每天454台,196*454=88984台!即使冗余计算后,至少也有几万台。

完全证实了我的猜想,这是一个大规模僵尸网络!!!!

非法控制20台以上电脑系统即犯罪,恭喜你,成功达到标准了!!!

更要命的是,这货使用的通用安装模块抓鸡(见前文:http://lcx.cc/?i=3371),这意味着什么?这意味着他妈的有一个通用的后门存在!!!

如上所述,抱歉,这里不公布具体IP地址了……

很好,至此我已掌握其充分犯罪证据,并且犯罪事实明确,犯罪金额、程度均已达到标准,很好,这次你吃不了兜着走了……

剩下的事情就交给中国警方去处理吧……

中国警方如需更详细的资料,请联系QQ:[email protected]

中国警方受理此案之后,本站将持续更新案件状态。

闲的蛋疼的人,可以继续去人肉……

(警告:由于之前公布过详细资料,所以请各位不要再访问犯罪嫌疑人账号,免得被警方误认为犯罪嫌疑人!)

漏洞证明:

同上

详细记录可以看原文:

追查黑客姓名,邮箱,支付宝信息,惊现大规模僵尸网络,要求警方介入处理!

http://lcx.cc/?i=3372

修复方案:

尽快抓人

版权声明:转载请注明来源 核攻击@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝