漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028498

漏洞标题:嘟嘟牛某分站越权操作泄露用户隐私

相关厂商:嘟嘟牛

漏洞作者: J4mins

提交时间:2013-07-12 10:31

修复时间:2013-08-26 10:32

公开时间:2013-08-26 10:32

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-12: 细节已通知厂商并且等待厂商处理中

2013-07-15: 厂商已经确认,细节仅向厂商公开

2013-07-25: 细节向核心白帽子及相关领域专家公开

2013-08-04: 细节向普通白帽子公开

2013-08-14: 细节向实习白帽子公开

2013-08-26: 细节向公众公开

简要描述:

无意撸过嘟嘟牛..发现是深圳的..有点亲切感..

详细说明:

google hacking的方式.. site了一下嘟嘟牛

发现了这个分站:a.dodonew.com

于是打开一看,没什么东西,可能是用来存图片或是文件的服务器

顿时感兴趣了一下..google site:a.dodonew.com

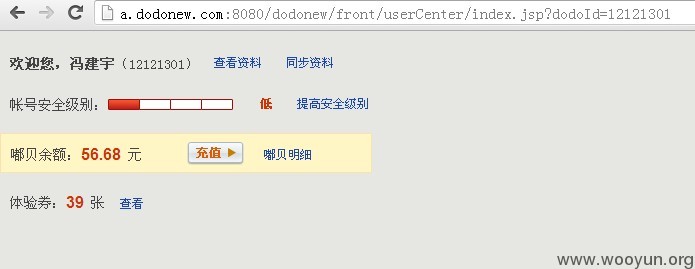

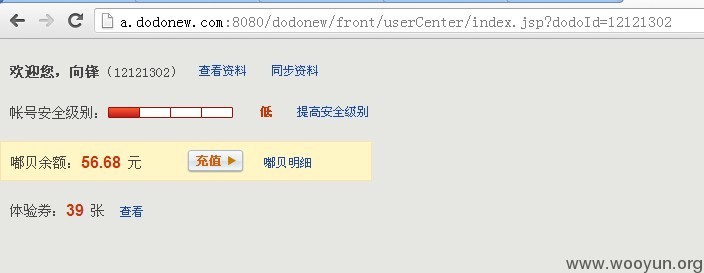

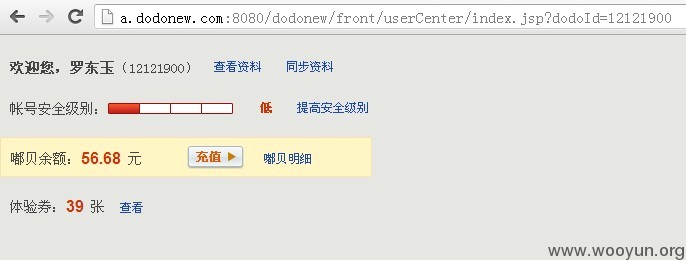

发现这个页面:http://a.dodonew.com:8080/dodonew/front/userCenter/index.jsp?dodoId=12121232

菊花暴露了..换了下dodoId= 后面的数字.. 名字都泄露了..

发现..

那个嘟贝余额目测是骗我的..没变..体验卷也是..

另外这个页面是否有一点点源码泄露啊..

http://a.dodonew.com:8080/dodonew/back/exchange.Commodity.page

漏洞证明:

修复方案:

开发人员比我懂

版权声明:转载请注明来源 J4mins@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-07-15 10:11

厂商回复:

谢谢J4mins的关注,已交由开发人员处理。

最新状态:

暂无