漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027304

漏洞标题:淘宝欺诈及某模块XSS漏洞可窃取用户cookie

相关厂商:淘宝网

漏洞作者: 黑匣子

提交时间:2013-07-01 12:43

修复时间:2013-07-02 15:11

公开时间:2013-07-02 15:11

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-01: 细节已通知厂商并且等待厂商处理中

2013-07-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

淘宝欺诈和XSS漏洞

详细说明:

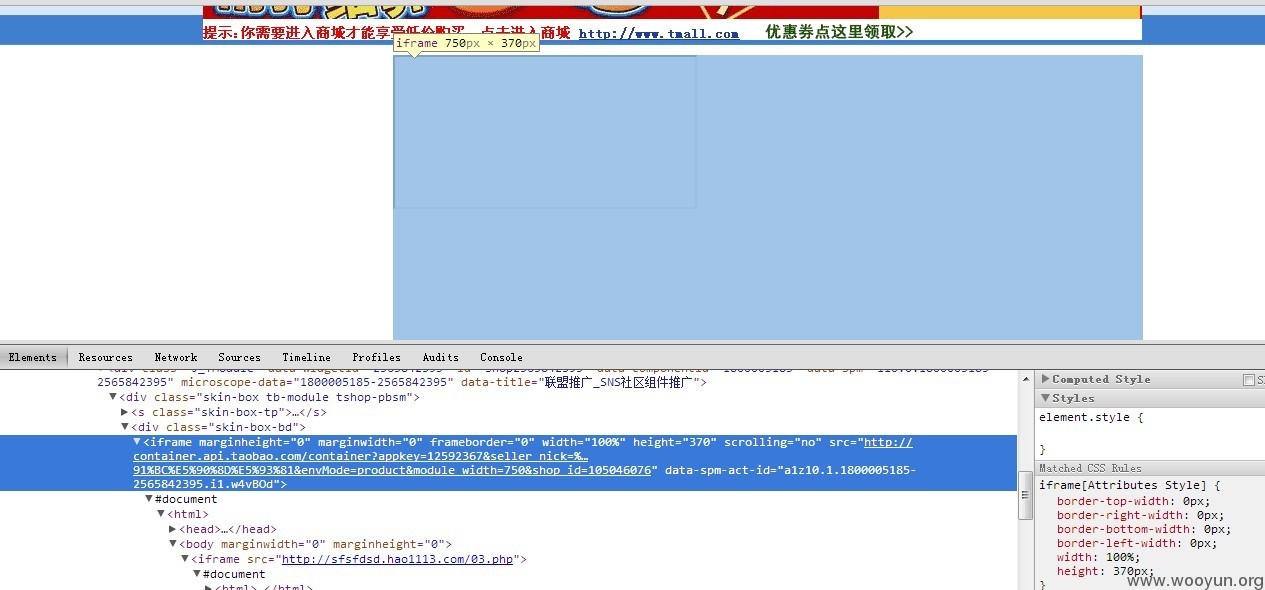

首先我们先来看下淘宝的XSS漏洞

淘宝装修可以调用第三方模块,这就意味着这个地三方模板如果存在漏洞甚至被入侵都可能牵连到淘宝店铺!

编辑第三方模块,加入XSS代码,然后店铺调用

打开店铺地址会直接跳转天猫首页。

第二个漏洞相对感觉更严重(个人认为)

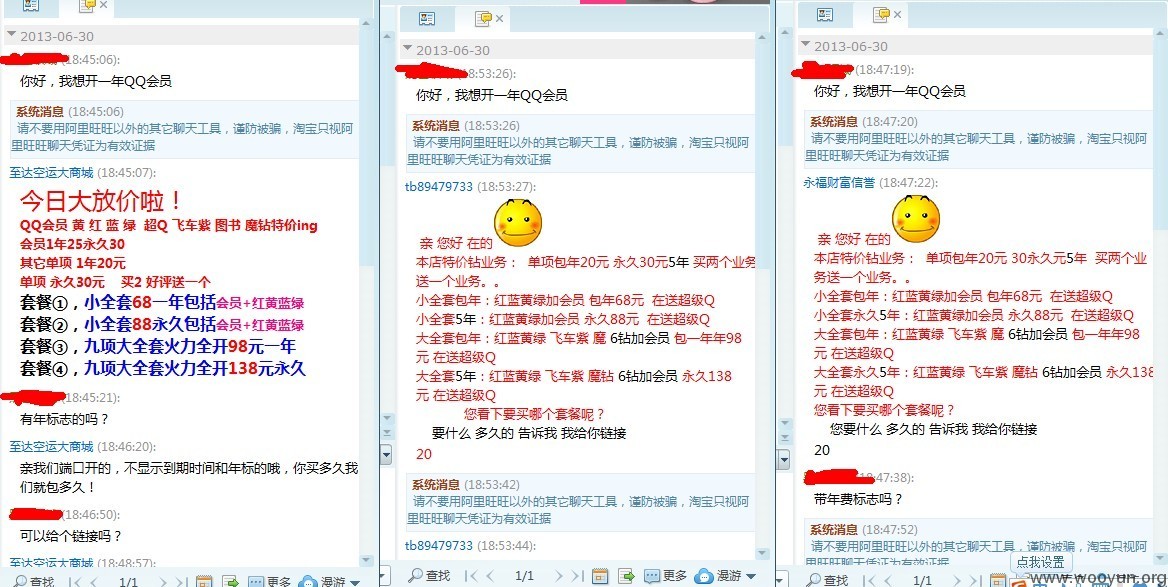

用大号店铺来宣传小号,用小号店铺进行欺诈,骗钱以后逃之夭夭。

淘宝搜索QQ会员,第一页%90的卖家都有过欺诈行为,

先来看段聊天记录吧

再来看下这些人的信誉度,等级貌似都不低的样子

至此为止本人已经被骗了65元,联系2次客服,第一次客服说处理以后会给我一个满意的答复,第二次联系客服,客服说这个问题不在她的处理范围内,让我打电话咨询,我想说的是,因为这几十元没有人愿意来回折腾的,希望你们的用户体验做好!

漏洞证明:

第一个漏洞演示地址:

http://shop105046076.taobao.com/

修复方案:

这两个都不好处理,相对来说第一个如果对第三方模块控制好的话,还是可以解决的。

版权声明:转载请注明来源 黑匣子@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-07-02 15:11

厂商回复:

谢谢你对我们的支持与关注,你提交的第一个问题,实则类似于这个http://www.wooyun.org/bugs/wooyun-2013-020243,第二个问题属于业务交易欺诈,已经反馈到相关人员处理~~ 非常感谢~~~

最新状态:

暂无