漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124495

漏洞标题:台灣mail2000郵箱大量持久XSS

相关厂商:mail2000

漏洞作者: 随随意意

提交时间:2015-07-04 18:36

修复时间:2015-08-20 16:20

公开时间:2015-08-20 16:20

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-04: 细节已通知厂商并且等待厂商处理中

2015-07-06: 厂商已经确认,细节仅向厂商公开

2015-07-16: 细节向核心白帽子及相关领域专家公开

2015-07-26: 细节向普通白帽子公开

2015-08-05: 细节向实习白帽子公开

2015-08-20: 细节向公众公开

简要描述:

mail2000,台灣主流郵箱之一,安全性比大陸的騰訊網易還是差了許多耶。

详细说明:

#前言

http://www.mail2000.com.tw/官網底下找到了試用帳號

#1

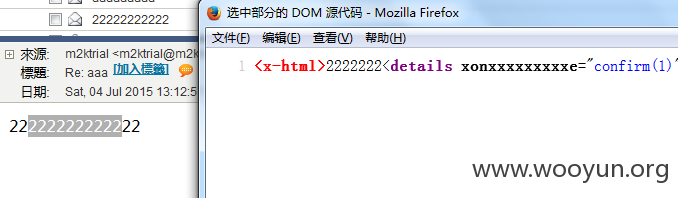

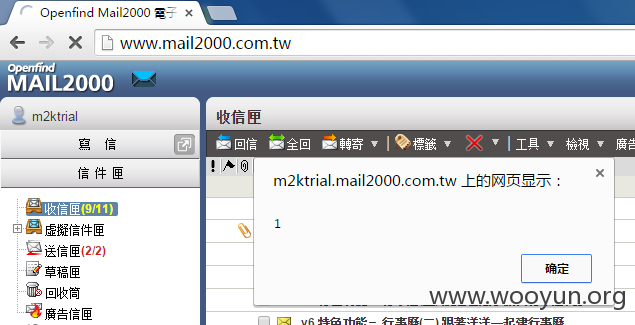

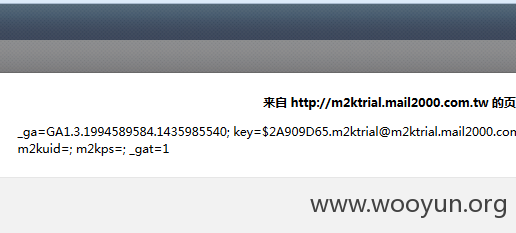

源碼插入常見的xsscode正文被過濾,但是回覆郵件就會觸發。

#2

正文過濾了on事件,那麼來試試沒有on的事件呢

漏洞证明:

修复方案:

過濾轉義

版权声明:转载请注明来源 随随意意@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-06 16:19

厂商回复:

感謝通報!

最新状态:

2015-09-25:Openfind 資安團隊接獲通知後,便在第一時間詳細調查受影響的產品範圍,確認Mail2000 6.0 SP3/ 7.0 版本需要修補,而相關的安全性修正程式(Security Patch)也已經迅速完成。建議所有使用 Mail2000 6.0 的客戶,立即更新安全性修正程式,以阻絕此潛在性風險。針對 Mail2000 6.0 的客戶,則可透過兩種方式來進行漏洞修補的更新,第一種是聯繫 Openfind 技術服務團隊,以協助進行更新事宜;另一種則是使用線上更新或是可在 Openfind 的官方網頁進行安全性修正程式(Security Patch)的下載,自行進行更新。